De Meest Voorkomende Types Computerbesmettingen

Wat is Op Mac Gerichte Malware?

Ook gekend als: Mac virus

Op Mac Gerichte Malware is een kwaadaardige applicatie die zich richt op Mac-computers met MacOS-besturingssysteem. De term Mac-virus wordt vaak gebruikt, maar deze is technisch gezien niet correct. Er bestaan eigenlijk geen specifieke Mac- (of Windows-) virussen meer. In theorie is een computervirus een schadelijk programma dat zichzelf kan repliceren wanneer het wordt gelanceerd. In de vroege ontwikkeling van besturingssystemen veroorzaakten virussen veel schade, maar tegenwoordig zijn computervirussen volledig verdwenen en vervangen door malware. Hoewel Mac-malware en adware momenteel niet erg verspreid zijn, beginnen steeds meer cybercriminelen kwaadaardige applicaties te ontwikkelen die zich specifiek richten op Mac-computers. De categorieën voor Mac-specifieke malware zijn hetzelfde als voor Windows- of Linux-gebaseerde besturingssystemen. Ze variëren van mogelijk ongewenste toepassingen (relatief weinig schade) tot trojans en ransomware (gevaarlijke infecties). Het marktaandeel van op MacOS gebaseerde computers neemt elk jaar toe, waardoor cybercriminelen die op zoek gaan naar alternatieve inkomstenbronnen zijn begonnen met het aanvallen van Mac-computers.

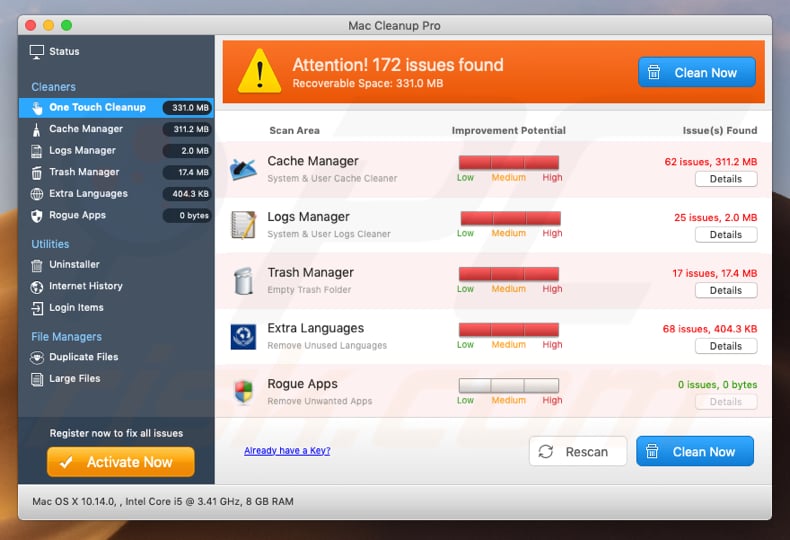

De meest verspreide infecties die speciaal ontworpen zijn voor Mac-computers, zijn mogelijk ongewenste applicaties. Misleidende marketeers creëren valse viruswaarschuwingen in pop-upadvertenties en updates voor de Flash Player met de bedoeling om Mac-gebruikers te misleiden zodat die ongewenste applicaties downloaden. Na de installatie scannen dergelijke apps de computer van de gebruiker en geven valse resultaten weer, waarbij wordt vermeld dat de prullenmand en cache-bestanden van het besturingssysteem een risicovol virus bevatten. Dit moet Mac-gebruikers overtuigen tot nutteloze aankomen van software of diensten.

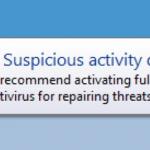

Screenshot van een bedrieglijk gratis software-installatieprogramma dat gebruikt wordt voor de verspreiding van adware en mogelijk ongewenste applicaties:

Een andere veel voorkomende vorm van Mac-infecties is adware. Hierbij worden meestal de computers van de gebruikers geïnfecteerd met behulp van een misleidende marketingmethode die bundeling wordt genoemd: de Mac-gebruikers installeren de adware-applicaties samen met een gratis software die gedownload wordt van het internet. Na een succesvolle infiltratie genereert adware opdringerige pop-ups en banners. Andere soorten adware kunnen gebruikers doorverwijzen naar ongewenste websites.

Andere Op Mac Gerichte Malware zijn onder andere trojans, ransomware en cryptocurrency-minning. Trojans proberen om de gevoelige gegevens van de gebruikers te stelen, ransomware probeert de bestanden van de gebruiker te versleutelen en losgeld te vragen om deze te ontsleutelen. Miners van cryptocurrencies infiltreren in de computer van de gebruiker en maken gebruik van computerbronnen om crypto-valuta te minen voor cybercriminelen. Dergelijke infecties worden niet breed verspreid, maar naarmate Mac-computers populairder worden, richten malware-ontwikkelaars zich steeds meer op het MacOS-besturingssysteem.

Mac Specific malware symptomen:

- Een programma dat u niet hebt geïnstalleerd, verscheen op uw bureaublad.

- Ongewenste pop-upadvertenties verschijnen tijdens het surfen op het internet.

- Je Mac werkt langzamer dan normaal.

- De CPU-ventilator van de computer werkt op zijn hoogste capaciteit, zelfs bij minimaal computergebruik.

- Bij het zoeken op het internet via Google worden de zoekacties op het internet automatisch doorgestuurd naar de Yahoo- of Bing-zoekmachine.

Distributie:

Als het gaat om de verspreiding van malware, dan gebruiken de cybercriminelen meestal verschillende technieken voor social engineering om hun kwaadaardige apps te verspreiden. In het geval van mogelijk ongewenste applicaties, gebruiken de marketeers valse pop-upadvertenties om hun applicaties te verspreiden. Bij adware installeren gebruikers meestal adware-applicaties wanneer ze bedrogen worden door valse flash player-installatieprogramma's. Trojans en cryptocurrency-minning worden verspreid met behulp van downloads van softwarecracks en gehackte websites.

Hoe de installatie van Mac specific malware te vermijden?

Om te voorkomen dat kwaadaardige software wordt geïnstalleerd, moeten de Mac-gebruikers veilige surfgewoonten aanhouden. Dit betekent dat software alleen wordt gedownload van vertrouwde bronnen (website van de ontwikkelaar of de officiële app store), dat je niet vertrouwt op online pop-upadvertenties of dat je geen flash-speler updates downloadt. Mac-gebruikers moeten voorkomen dat ze software-cracks of game cheats downloaden. Het gebruik van P2P-services zoals torrents brengt ook de veiligheid van uw computer in gevaar. Bij het downloaden van gratis software moet u altijd goed letten op de installatiestappen, omdat deze de installatie van extra (meestal ongewenste) applicaties kunnen verbergen.

Meest recente Mac Malware

Meest verspreide Mac Malware

Wat is Adware?

Ook gekend als: Ongewenste ads of pop-up virus

'Adware' is een term die gebruikt wordt om een programma te beschrijven dat opdringerige advertenties weergeeft en dat als privacyschending wordt beschouwd. Vandaag de dag staat het internet vol met potentieel ongewenste applicaties die met gratis downloads geïnstalleerd kunnen worden. De meeste websites voor gratis softwaredownloads gebruiken 'clients' - kleine programma's die de installatie van geadverteerde browser plug-ins (meestal adware) met de gekozen freeware aanbieden. Zo kan het roekeloos downloaden van gratis software leiden tot ongewenste adware-infecties.

Er zijn verschillende soorten adware: sommigen kapen de browserinstellingen van gebruikers door allerlei doorverwijzingen toe te voegen; anderen kunnen ongewenste pop-upadvertenties vertonen. Sommige adware-programma's zijn niet meteen zichtbaar, maar ze kunnen het surfgedrag van de gebruikers volgen dankzij IP-adressen, unieke identificatienummers, besturingssystemen, browserinformatie, bezochte URL's, bekeken pagina's, ingevoerde zoekopdrachten en andere informatie. Bovendien zijn de meeste adware-programma's slecht geprogrammeerd en kunnen ze de normale werking van de besturingssystemen van gebruikers verstoren.

Symptomen van adware:

Trage webbrowserprestaties, vervelende advertenties (zoekopdrachten, banners, tekstlinks, tijdelijke advertenties, opdringerige advertenties en advertenties op volledige pagina's), browserdoorverwijzingen.

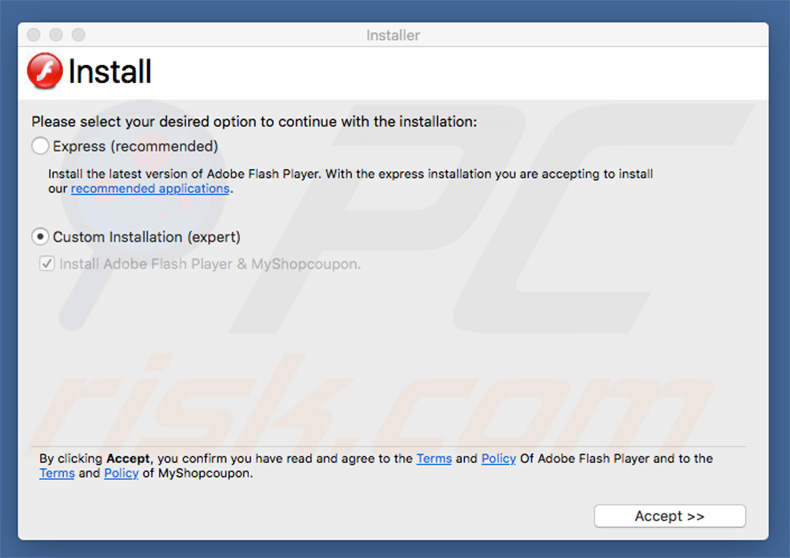

Schermafbeelding van adware die opdringerige pop-up- en banneradvertenties vertoont:

Adware die banneradvertenties vertoont:

Distributie:

Adware wordt vaak opgenomen in freeware- of shareware-programma's en de installatie van mogelijk ongewenste applicaties kan worden veroorzaakt door misleidende gratis clients en installatieprogramma's voor het downloaden van software. Adware wordt ook geïnstalleerd via valse updates van Flash Player, Java of de internetbrowser. Potentieel ongewenste programma's worden verspreid door gebruik te maken van misleidende banners en andere online advertenties.

Screenshots van gratis software-installatieprogramma's die gebruikt worden om adware te verspreiden:

Hoe infecties met adware te vermijden?

Om de installatie van adware te vermijden, moeten internetgebruikers zeer voorzichtig zijn bij het downloaden en installeren van gratis software. Als uw download wordt beheerd door een downloadclient, vergeet dan niet om de installatie van geadverteerde browser plug-ins te stoppen door op een knop 'Weigeren' te klikken. Bij het installeren van eerder gedownloade freeware, kies altijd 'Geavanceerde' of 'Aangepaste' installatie-opties in plaats van 'Snel' of 'Standaard', omdat het kiezen van de standaardopties kan leiden tot ongewenste installatie van gebundelde adware.

Meest recente adware

Meest verspreide adware

Wat is een valse antivirus (fake antivirus)?

Ook gekend als: Frauduleuze beveiligingssoftware of Scareware

Een valse of fake antivirus (ook bekend als scareware) is een term die wordt gebruikt om malafide beveiligingsprogramma's te beschrijven die computerbeveiligingsscans imiteren en niet-bestaande beveiligingsinfecties melden om de pc-gebruikers bang te maken en hen zo te overtuigen nutteloze licentiesleutels te kopen. Hoewel dergelijke programma's op het eerste gezicht nuttig kunnen lijken, zijn ze in feite misleidend omdat ze tot doel hebben computergebruikers te laten geloven dat hun besturingssysteem geïnfecteerd is met gevaarlijke malware. De cybercriminelen die verantwoordelijk zijn voor het maken van deze valse programma's, professionele gebruikersinterfaces en beveiligingswaarschuwingen proberen zo hun valse antivirusprogramma's betrouwbaar te laten lijken.

Na de succesvolle infiltratie, schakelen malafide antivirusprogramma's het taakbeheer uit, blokkeren de uitvoering van geïnstalleerde programma's en configureren zichzelf om automatisch te starten bij het opstarten van het systeem. Pc-gebruikers moeten zich realiseren dat betalen voor een vals antivirusprogramma gelijk staat aan het sturen van geld naar cybercriminelen. Bovendien riskeren de gebruikers, door voor deze frauduleuze programma's te betalen de vrijgave aan de criminelen van hun bank- of creditcardgegevens (met mogelijke verdere diefstallen tot gevolg). Gebruikers die dergelijke valse antivirussoftware al hebben gekocht, moeten contact opnemen met hun creditcardmaatschappij en de kosten betwisten, met de mededeling dat ze zijn misleid om een vals antivirusprogramma te kopen. Hoewel de belangrijkste functie van valse antivirusprogramma's is om de gebruikers aan te moedigen om websites te bezoeken waar ze worden geadviseerd te betalen voor het verwijderen van niet-bestaande beveiligingsbedreigingen, kunnen deze frauduleuze programma's ook bijkomende schadelijke programma's starten, persoonlijke informatie stelen en opgeslagen bestanden corrumperen.

Symptomen van een valse of fake antivirus:

Constante pop-upbeveiligingswaarschuwingen in de taakbalk, herinneringen om een volledige versie aan te schaffen om zogenaamde 'beveiligingsinfecties' te verwijderen, slechte computerprestaties, geblokkeerde uitvoering van geïnstalleerde programma's, geblokkeerde internettoegang.

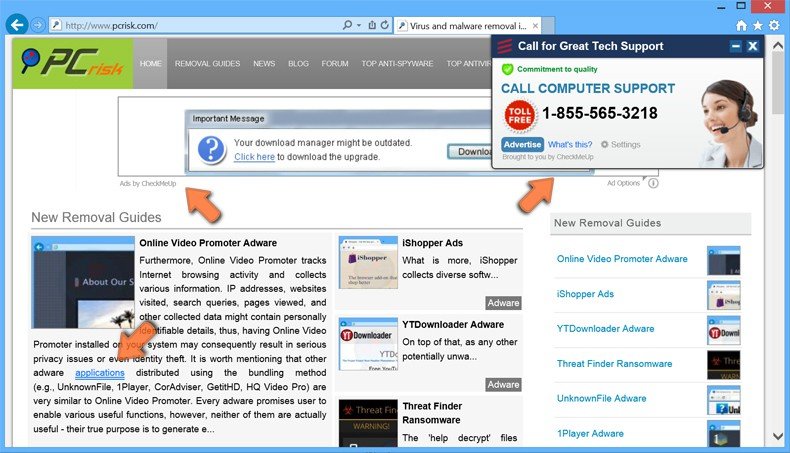

Schermafbeeldingen van malafide antivirusprogramma's die valse beveiligingswaarschuwingen genereren:

Distributie:

Cybercriminelen gebruiken verschillende methoden om malafide antivirusprogramma's te verspreiden. Enkele van de meest gebruikte zijn schadelijke websites, geïnfecteerde e-mailberichten en valse online beveiligingsscanners.

Andere valse antivirus verspreidingsmethoden:

- 'Poisoning' van zoekmachineresultaten

- Exploit payloads

- Valse antivirusdownloads van andere malware

- Valse Windows-beveiligingsupdates

- Valse Facebook-apps

Schermafbeeldingen van valse online beveiligingsscanners en berichten die worden gebruikt om kwaadaardige antivirusprogramma's te verspreiden:

Hoe je computer beveiligen tegen valse antivirus programma's?

Hou je besturingssysteem en alle geïnstalleerde programma's (Java, Flash, etc.) altijd up-to-date en zorg ervoor dat je firewall is ingeschakeld. Gebruik legitieme antivirus- en antispywareprogramma's. Wees voorzichtig bij het klikken op links in e-mailberichten of op websites voor sociale netwerken. Vertrouw nooit op online pop-ups waarin staat dat uw computer geïnfecteerd is met malware en vervolgens de installatie van beveiligingssoftware aanbiedt die zogenaamde 'geïdentificeerde' beveiligingsbedreigingen zou kunnen verwijderen - deze online berichten worden door cybercriminelen gebruikt om valse beveiligingsscanners te verspreiden.

Meest recente valse antivirus-programma's

Meest verspreide valse antivirus-programma's

Wat is Ransomware?

Ook gekend als: Police Trojan, Computer-locking malware, crypto virus, bestandscryptor

Ransomware is een schadelijke software die de desktops van de gebruikers vergrendelt en de betaling van een geldbedrag (het losgeld) eist om het te ontgrendelen. Er zijn twee belangrijke soorten ransomware-infecties. De eerste exploiteert de namen van autoriteiten (bijvoorbeeld de FBI) en beschuldigt gebruikers van allerlei wetsovertredingen (bijvoorbeeld voor het downloaden van illegale software, het bekijken van verboden pornografie, enz.) om computergebruikers te misleiden tot het betalen van een boete voor de vermeende wetsovertredingen.

De cybercriminelen die verantwoordelijk zijn voor het maken van deze frauduleuze programma's, gebruiken IP-informatie van gebruikers van de computer om hun slachtoffers een gelokaliseerde variant van een schermblokkeringsbericht te presenteren. Ransomware-infecties worden verspreid via exploitkits - schadelijke programma's die de besturingssystemen van gebruikers infiltreren door beveiligingskwetsbaarheden in verouderde software te misbruiken.

Een ander type ransomware-infectie heeft alleen effect op de internetbrowser van de gebruikers (Internet Explorer, Mozilla Firefox, Google Chrome en Safari) en wordt ook wel Browlock genoemd. Dit type ransomware maakt gebruik van een Java-script om pogingen van de gebruikers om hun internetbrowser te sluiten te blokkeren.

Computergebruikers moeten zich ervan bewust zijn dat geen enkele juridische autoriteit waar dan ook ter wereld berichten over het blokkeren van computerschermen gebruikt om boetes te innen voor overtredingen van de wet.

Screenshots van ransomware-infecties die de namen van verschillende autoriteiten gebruiken:

Het tweede type ransomware-infecties is vooral kwaadaardig, omdat ze niet alleen de desktops van de gebruikers blokkeren, maar ook de gegevens coderen. Dit type ransomware geeft duidelijk aan dat het een infectie is en eist de betaling van het losgeld om de bestanden van de gebruikers te decoderen. Dit type ransomware is relatief eenvoudig te verwijderen, maar in het geval van Cryptolocker is het niet mogelijk om de bestanden zonder de private RSA-sleutel te decoderen. PC-gebruikers die te maken hebben met dit type ransomware wordt geadviseerd om hun gecodeerde bestanden te herstellen vanaf een back-up.

Screenshots van ransomware die gebruikersbestanden versleutelt:

Ransomware symptomen:

Een volledig geblokkeerde desktop met een bericht dat het betalen van een losgeld eist om de blokkering van de computer ongedaan te maken (of bestanden te decoderen) en strafrechtelijke kosten te voorkomen.

Distributie:

Cybercriminelen gebruiken vaak exploitkits om in de besturingssystemen van gebruikers te infiltreren en het bureaubladblokkeringbericht uit te voeren. Exploit-packs bevatten meerdere exploits van verschillende typen en als een besturingssysteem en geïnstalleerde software niet volledig is gepatcht, zorgt dit ervoor dat de browser ransomware-infecties downloadt. Meestal worden exploitkits verborgen op kwaadwillende of gehackte websites. Recent onderzoek toont aan dat cybercriminelen ook wijdverspreide ransomware-infectiecampagnes voeren via advertentienetwerken (gespecialiseerd in advertenties op pornografische websites) en spamcampagnes.

No More Ransom! project:

Slachtoffers van ransomware moeten weten dat het niet aan te raden is om het losgeld te betalen om de decrypter van Cybercriminelen te krijgen. Door het losgeld te betalen sponsort u cybercriminele activiteiten en bovendien zijn er geen garanties dat u de decrypter ontvangt. Als u het slachtoffer bent geworden van ransomware, gebruik dan de No More Ransom! website om meer informatie te vinden over ransomware en mogelijk een gratis decrypter te vinden voor de ransomware die uw computer heeft geïnfecteerd.

Hoe ransomware infecties te vermijden?

Om computers te beschermen tegen ransomware-infecties, wordt aan de gebruikers geadviseerd om hun besturingssysteem en geïnstalleerde software up-to-date te houden. Gebruik legitieme antivirus- en antispywareprogramma's en klik niet op koppelingen of open geen e-mailbijlagen van niet-vertrouwde bronnen. Vermijd het bezoeken van pornografische websites en download geen bestanden van P2P-netwerken.

Meest recente ransomware

Meest verspreide ransomware

Wat is een browserkaper?

Ook gekend als: Redirect Virus of Hijackware

Een browserkaper is een programma dat in de computers van de gebruikers infiltreert en de instellingen van de internetbrowser wijzigt. Meestal wijzigen browserkapers de startpagina van de gebruiker en de standaard zoekmachine-instellingen en kunnen ze de juiste werking van de internetbrowser zelf verstoren. Het belangrijkste doel van deze valse programma's is om inkomsten op te leveren via misleidende advertenties of gesponsorde internetzoekresultaten die getoond worden op de websites die ze promoten. De meest voorkomende vormen van browserkapers zijn browser-extensies, werkbalken en helper-applicaties. Browserkapers infiltreren in de internetbrowser van de gebruikers via drive-by downloads, geïnfecteerde e-mailberichten of door de installatie van gratis software die gedownload werd van het internet.

Computergebruikers moeten zich realiseren dat de meeste websites voor gratis softwaredownloads tegenwoordig gebruikmaken van downloadclients - kleine programma's die worden gebruikt om inkomsten te verkrijgen met hun gratis services, door de installatie van geadverteerde browser plug-ins aan te bieden (meestal browserkapers in de vorm van werkbalken). Door niet goed op de downloadstappen te letten, kunnen gebruikers per ongeluk allerlei browserkapers installeren. Sommige adware is in staat om browserinstellingen te wijzigen, zeker als die gebundeld zijn met valse browserhelperobjecten. Vaak worden de startpagina en standaard zoekmachine-instellingen gewijzigd en vervolgens geblokkeerd.

Recent onderzoek toont aan dat de meeste browserkapers internetgebruikers doorverwijzen naar misleidende internetzoekmachines. Deze zoekmachines leveren foutieve resultaten op met weinig of geen relevantie voor de oorspronkelijke zoektermen. Dit moet geld opleveren doordat op de gesponsorde zoekresultaten klikken, die leiden naar commerciële of kwaadaardige websites. Bovendien is het bekend dat deze valse programma's het surfgedrag van de gebruikers volgen door allerlei persoonlijke gegevens (IP-adressen, bezochte websites, ingevoerde zoektermen, enz.) vast te leggen. Dergelijk gedrag kan leiden tot privacyschendingen of zelfs tot identiteitsdiefstal.

Schermafbeeldingen van browserkapers die de startpagina en standaard zoekmachine-instellingen van de browser wijzigen:

Browserkaper symptomen:

- Gewijzigde startpagina en standaard zoekmachine-instellingen

- Pogingen om de browserinstellingen te wijzigen worden geblokkeerd

- Pop-up- en banneradvertenties op legitieme websites zoals Google of Wikipedia

- Slechte prestaties van de computer

Screenshots van misleidende gratis software-installatieprogramma's die gebruikt worden om de browserkapers te verspreiden:

Distributie:

Meestal worden browserkapers verspreid met behulp van een misleidende software-marketingmethode die bundeling wordt genoemd: ze installeren zich samen met de gratis software die gedownload werd van het internet. Het is bekend dat adware die in staat is om de browserinstellingen te wijzigen, verspreid wordt met valse Java en browser-updatedownloads.

Hoe besmettingen met browserkapers te vermijden?

Lees altijd de gebruiksvoorwaarden en het privacybeleid voor alle software die u downloadt en wees vooral voorzichtig wanneer u gratis software downloadt. Klik niet op pop-upadvertenties die de installatie van gratis en 'nuttige' programma's aanbieden. Wees zeer oplettend bij het downloaden en installeren van freeware: vermijd de installatie van 'gebundelde' browserextensies door op de knop 'Weigeren' te klikken; gebruik bij het installeren van gratis programma's de 'geavanceerde' of 'aangepaste' installatie-opties; en vink de installatie van de gebundelde werkbalken uit. Zorg er naast deze maatregelen ook voor dat u uw internetbrowsers up-to-date houdt.

Meest recente browser hijackers

Meest verspreide browser hijackers

Wat is een trojan?

Ook gekend als: Email virus, spyware of DDos virus

Een trojan (trojaans paard) is een malware-infectie die voorgesteld wordt als legitieme software. De naam van dit type malware is afkomstig van een verhaal uit de Trojaanse oorlog, waarbij de Grieken een houten paard bouwden en hun krijgers erin verborgen hielden. De Trojanen haalden het paard als hun overwinningstrofee naar hun stad, kort nadat Griekse strijders die in het houten paard zaten de poort van de stad Troje openden, waardoor het Griekse leger de Trojaanse oorlog kon winnen. Net zoals in dit verhaal stellen de cybercriminelen hun schadelijke software voor als een legitiem programma, bijvoorbeeld een flash-speler. Nadat de computergebruikers denken een legitiem programma te hebben gedownload en geïnstalleerd worden hun computers besmet met een schadelijke code.

Cybercriminelen gebruiken allerlei technieken om computers te infecteren. Als het om trojans gaat, dan gebruiken de cybercriminelen meestal email-spamcampagnes om hun schadelijke software te verspreiden.

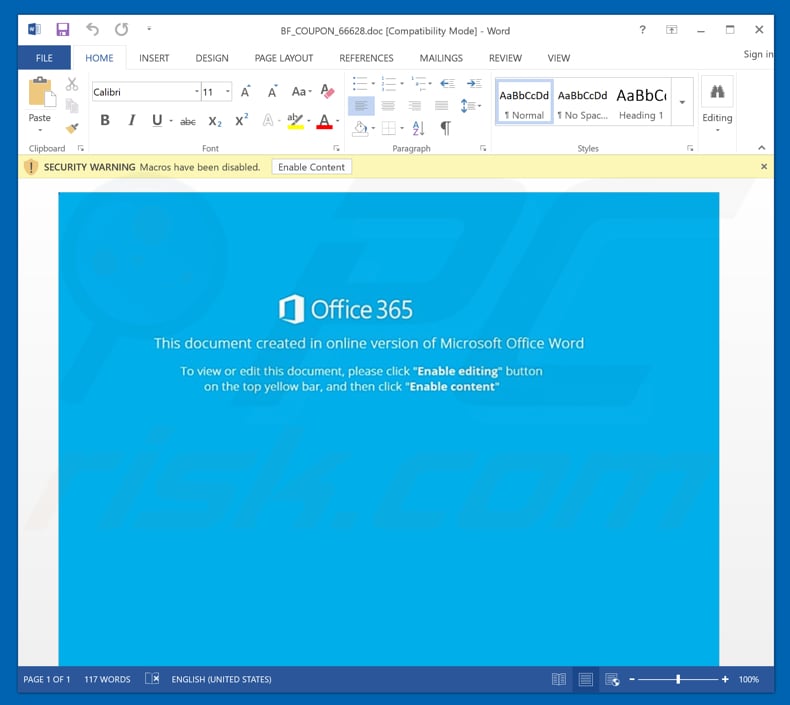

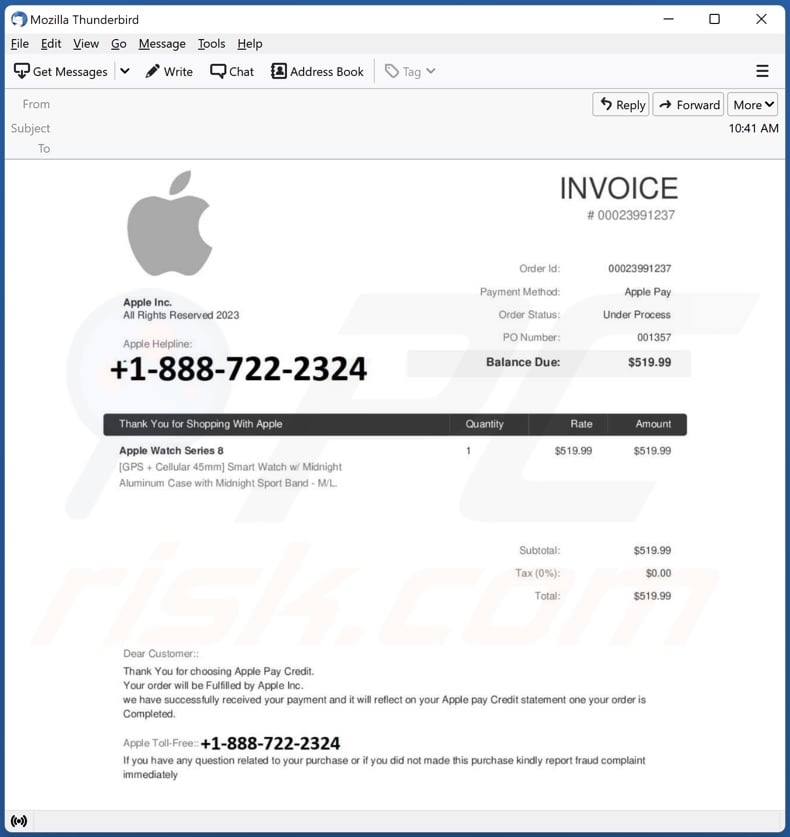

Screenshot van een frauduleuze e-mailbijlage die gebruikt wordt om trojans te verspreiden:

Ze versturen tienduizenden e-mails die lijken op een factuur van een bekend bedrijf. Dergelijke e-mails komen meestal met legitieme, maar kwaadaardige bijlagen. Gebruikers die dit geloven en de bijlage openen, besmetten hun computers met een trojan. Net als bij criminele activiteiten in het echte leven, verspreiden cybercriminelen trojans om geld te verdienen. Nadat een computer geïnfecteerd is, kan de trojan de gebruikersgegevens (inclusief gevoelige bankgegevens) stelen, de computer van de gebruiker besturen en aanvullende malware op de computer van het slachtoffer downloaden en uitvoeren. Over het algemeen kunnen trojans worden opgesplitst in verschillende categorieën:

Backdoor-trojans - na het infecteren van de computer van het slachtoffer, creëert het een achterdeur die aan de cybercriminelen volledige toegang tot de computer van de gebruiker biedt. Dit type trojans wordt meestal gebruikt om de browsergegevens van gebruikers te stelen, de computers van het slachtoffer te besmetten met extra malware en andere kwaadaardige taken uit te voeren.

Download-trojans - na het infecteren van een computer wordt het gebruikt om extra malware te downloaden, dit type trojan kan bijvoorbeeld een ransomware-infectie downloaden en uitvoeren die de gebruikersbestanden codeert en losgeld vraagt om ze te ontsleutelen.

Spy-trojans - Trojans die onder deze categorie vallen, zijn ontworpen om stiekem in de computer van de gebruiker te opereren zonder tekenen van aanwezigheid te vertonen. Zoals de naam het aangeeft, zijn het dit soort trojans die gebruikersgegevens stelen - zoals de bankgegevens en wachtwoorden voor sociale netwerken - en andere gevoelige informatie omvatten die in de toekomst gebruikt kan worden voor het stelen/verdienen van geld.

DDoS-trojans - Sommige trojans zijn niet geïnteresseerd in uw persoonlijke gegevens of infecteren uw computer niet met extra malware. DDoS trojans voegt de computer van het slachtoffer toe aan een botnet. Wanneer cybercriminelen een voldoende groot botnet hebben (honderden of duizenden zombiecomputers), kunnen ze DDoS-aanvallen uitvoeren op verschillende websites of online diensten.

Trojan infectie symptomen:

Merk op dat trojan-infecties ontworpen zijn om onopvallend te zijn - meestal zijn er geen symptomen op een geïnfecteerde computer behalve deze:

- Je ziet onbekende processen in uw Takenbeheer.

- Je computer werkt langzamer dan gewoonlijk.

- Vrienden of collega's ontvangen e-mails/berichten van je, maar je hebt ze zelf niet verzonden.

Distributie:

Trojans kunnen in vele vormen voorkomen. Je computer kan geïnfecteerd raken met een troja, na het downloaden van legitieme software van een twijfelachtige website of door het gebruiken van services zoals torrents. Ook het openen van gedownloade software of bijlagen in e-mails kan leiden tot besmettingen.

Hoe besmettingen met trojans te vermijden?

Om te voorkomen dat uw computer besmet wordt met trojans, moet u heel voorzichtig zijn tijdens het downloaden van software - de enige veilige plek om applicaties te downloaden is hun website voor ontwikkelaars of de officiële app store. Wees heel voorzichtig bij het openen van bijlagen in je mailbox - zelfs legitieme e-mails kunnen een onderdeel zijn van social engineering gemaakt door cybercriminelen. Vermijd het gebruik van P2P-services zoals torrents en gebruik nooit software-cracks of game cheats - dit zijn veel voorkomende plaatsen waar cybercriminelen hun schadelijke software verspreiden.

Meest recente trojans

Meest verspreide trojans

Wat is een mogelijk ongewenste applicatie?

Ook gekend als: PUP (mogelijk ongewenst programma) of PUA

Mogelijk ongewenste apps (ook bekend als PUA of PUP - mogelijk ongewenste programma's) zijn applicaties die zonder de juiste toestemming op de computer van de gebruiker geïnstalleerd worden. Programma's die onder deze categorie vallen zijn meestal utility-applicaties, allerlei driver-updates, registerscanners en vergelijkbare software. Ze worden op de computer van de gebruiker geïnstalleerd met behulp van een misleidende marketingmethode die bundeling wordt genoemd. De computergebruikers downloaden bijvoorbeeld een flash player-update en na een paar minuten verschijnt er een nieuw programma waarin staat dat er verschillende registerproblemen gevonden zijn. Na installatie hebben deze programma's de neiging om het normale computergebruik te verstoren, ze voegen zichzelf vaak toe aan de opstartlijst van het besturingssysteem en vertonen meestal allerlei waarschuwingspop-ups en voeren computerscans uit.

Het belangrijkste doel van dergelijke apps is om de computergebruikers te laten geloven dat hun computer gevaar loopt (bijvoorbeeld vanwege verouderde stuurprogramma's of registerfouten) en hen vervolgens ertoe te dwingen een premiumversie van een bepaalde app aan te schaffen om de gedetecteerde problemen op te lossen.

Screenshot van een typische mogelijk ongewenste applicatie:

Hoewel meestal mogelijk ongewenste applicaties geen ernstige bedreigingen vormen voor de gevoelige gegevens van de gebruikers, is het belangrijkste probleem het feit dat de computergebruikers misleid kunnen worden om een totaal nutteloze software aan te schaffen. Houd er rekening mee dat registerproblemen of verouderde stuurprogramma's niet worden gezien als een serieus probleem en dat apps die allerlei bedreigende grafieken en kleuren gebruiken om anders te verklaren, gewoon de situatie overdrijven om de computergebruikers er zo toe te dwingen een onnodige aankoop te doen.

Mogelijk ongewenste applicatie symptomen:

- Een programma dat u niet hebt geïnstalleerd, verscheen op je bureaublad.

- Er is een onbekend proces verschenen in je taakbeheer.

- Verschillende waarschuwingspop-ups zijn zichtbaar op je bureaublad.

- Een onbekend programma vindt talrijke registerproblemen en vraagt om een betaling om ze te verwijderen.

Distributie:

Mogelijk ongewenste applicaties worden meestal verspreid met behulp van een misleidende marketingmethode die bundeling wordt genoemd. In dit scenario wordt de gebruiker een pop-upadvertentie getoond die claimt dat iemands Flash Player verouderd is. Vervolgens wordt de gebruiker aangeboden om een update te downloaden. Het installatieprogramma van de flash-speler is gewijzigd en de installatie van verschillende mogelijk ongewenste apps is vaak verborgen in de installatiestappen. De gebruikers klikken meestal op "Volgende" zonder aandachtig alle tekst in de aangepaste setup te lezen. Zo ontstaat een situatie waarin behalve een flash-speler verschillende ongewenste applicaties op de computer van de gebruiker geïnstalleerd worden.

Een ander veel gebruikt distributiekanaal is valse online virusscanners. In dit geval krijgen de gebruikers een pop-upadvertentie die een computerscan imiteert. Na een snelle scan beweren dergelijke pop-ups dat ze verschillende malware op de computer van de gebruiker gevonden hebben en vervolgens dringen ze aan op het downloaden van een programma dat zogenaamd de gedetecteerde virussen zou verwijderen. In werkelijkheid kan geen enkele website een computervirus-scan uitvoeren - dit is een truc die gebruikt wordt om de computergebruikers voor de gek te houden om mogelijk ongewenste applicaties te downloaden.

Hoe de installatie van mogelijk ongewenste applicaties te vermijden?

Een ander veel gebruikt distributiekanaal zijn valse online virusscanners. In dit geval krijgen de gebruikers een pop-upadvertentie die een computerscan imiteert. Na een snelle scan beweren dergelijke pop-ups dat ze malware op de computer van de gebruiker gevonden hebben en dringen er vervolgens op aan een programma te downloaden dat zogenaamd de gedetecteerde virussen zou verwijderen. In werkelijkheid kan geen enkele website een computervirus-scan uitvoeren - dit is een truc die wordt gebruikt om computergebruikers voor de gek te houden om mogelijk ongewenste applicaties te downloaden.

Meest recente mogelijk ongewenste applicaties

Meest verspreide mogelijk ongewenste applicaties

Wat is phishing/zwendel?

Ook bekend als: wachtwoorddiefstal, pop-upzwendel

Phishing en verschillende online zwendelpraktijken zijn grote ondernemingen voor cybercriminelen. Het woord "phishing" komt van het woord "vissen"; de overeenkomst tussen deze twee woorden is dat bij beide activiteiten aas wordt gebruikt. Bij vissen wordt aas gebruikt om een vis te misleiden, en in het geval van phishing gebruiken cybercriminelen een soort aas om gebruikers te verleiden hun gevoelige informatie (zoals wachtwoorden of bankgegevens) weg te geven.

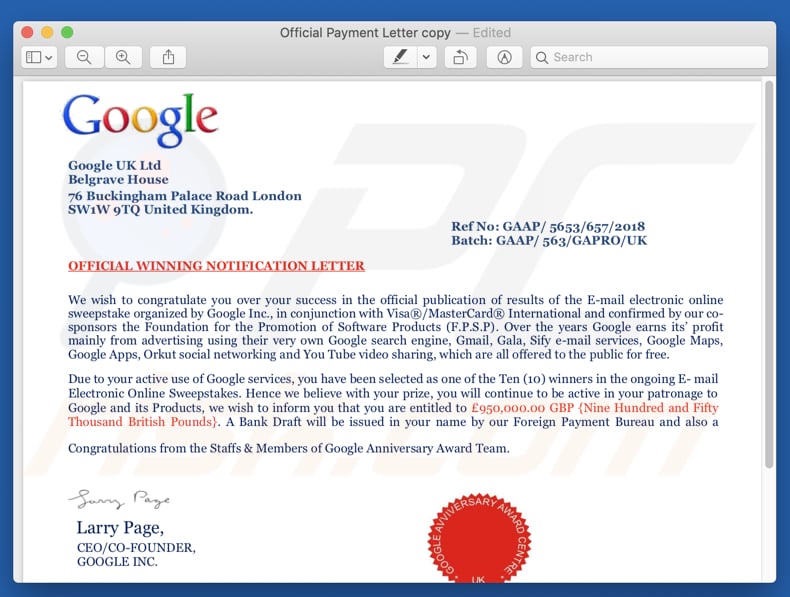

De meest voorkomende vorm van phishing zijn spam e-mailcampagnes, waarbij duizenden e-mails worden verstuurd met valse informatie; bijvoorbeeld e-mails waarin wordt beweerd dat het PayPal-wachtwoord van de gebruiker is verlopen of dat hun Apple ID is gebruikt om aankopen te doen.

De links in zulke valse e-mails leiden naar websites van cybercriminelen die gekloond zijn van de originele websites. Gebruikers worden dan misleid om hun gevoelige informatie op deze valse pagina's in te voeren. Later gebruiken cybercriminelen de verzamelde gegevens om geld te stelen of andere frauduleuze activiteiten uit te voeren. Let op: e-mails zijn niet het enige kanaal dat wordt gebruikt bij phishingaanvallen; cybercriminelen staan erom bekend dat ze sms-berichten en telefoongesprekken gebruiken om potentiële slachtoffers te verleiden hun persoonlijke gegevens weg te geven.

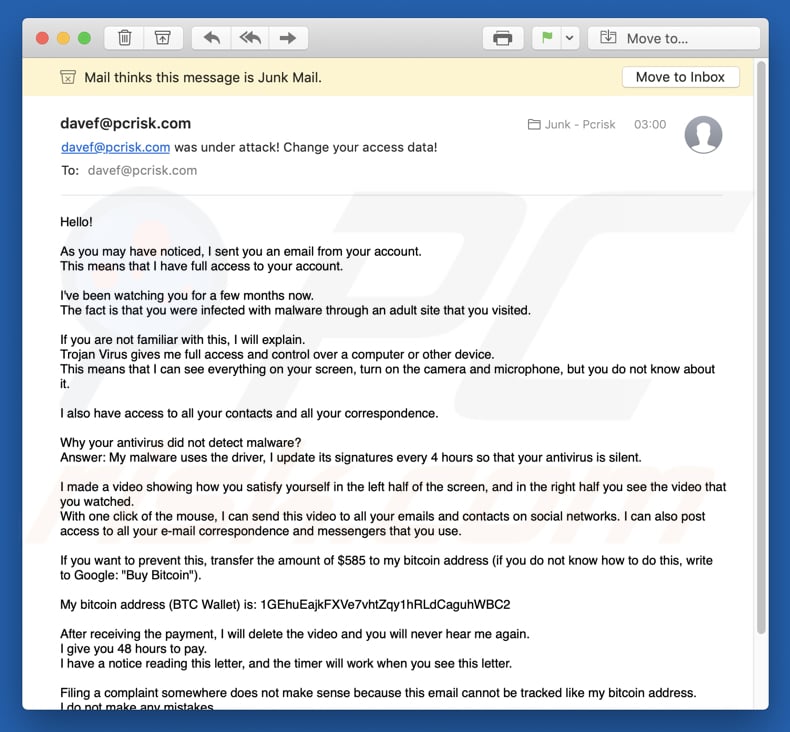

Sextortion scams zijn een andere populaire vorm van valse e-mails. Deze beweren compromitterende video's of foto's van de gebruiker te hebben en eisen dat er losgeld in Bitcoins (of andere cryptocurrencies) wordt betaald om het vermeende gevoelige materiaal te verwijderen. In zulke e-mails staat meestal dat een hacker spyware op de computer heeft geplaatst en daarmee een video heeft opgenomen waarop de gebruiker pornografie bekijkt. In werkelijkheid hebben cybercriminelen geen compromitterend materiaal. Ze sturen duizenden van dit soort valse e-mails en sommige gebruikers die deze ontvangen - geloven de valse informatie en betalen het geld.

Dit zijn slechts een paar voorbeelden van phishing en online oplichting. Cybercriminelen zijn altijd op zoek naar nieuwe manieren om gevoelige informatie te stelen. Wees daarom altijd voorzichtig als je op internet surft en je persoonlijke gegevens invoert. Als het aankomt op phishing en oplichting - is het beste advies om sceptisch te zijn; als iets te mooi klinkt om waar te zijn, is het dat waarschijnlijk ook.

Phishing/Scam symptomen:

- Je hebt een e-mail ontvangen waarin wordt beweerd dat je wachtwoord is verlopen of dat de account moet worden geverifieerd met het wachtwoord.

- Je hebt een e-mail ontvangen die te mooi is om waar te zijn (bijvoorbeeld dat je een loterij hebt gewonnen, terwijl je geen loten hebt gekocht).

- Je hebt een e-mail ontvangen waarin staat dat een hacker je heeft opgenomen terwijl je pornografie aan het kijken was.

- Je hebt een e-mail ontvangen waarin staat dat je een aankoop hebt gedaan die je niet herkent.

- Je hebt een telefoontje ontvangen waarin staat dat je pc of Mac is geïnfecteerd met virussen en moet worden schoongemaakt.

Verspreiding:

Phishing-aanvallen worden meestal uitgevoerd via e-mailspamcampagnes. Cybercriminelen gebruiken verschillende thema's om hun potentiële slachtoffers te verleiden hun informatie weg te geven. Valse e-mails die zijn ontworpen om gevoelige gegevens te stelen, variëren van loterijwinsten tot verlopen wachtwoorden. Bij online zwendel gebruiken cybercriminelen vaak verkeerd gespelde domeinnamen om gebruikers te verleiden hun valse websites te bezoeken. Een andere populaire manier om verkeer naar malafide websites te genereren zijn zoekmachinevergiftigingstechnieken en verschillende louche advertentienetwerken.

Hoe voorkom je dat je slachtoffer wordt van phishing en online oplichting?

Als je een e-mail hebt ontvangen waarin wordt beweerd dat je een loterij hebt gewonnen of dat je persoonlijke gegevens moet invullen voor je bank, dan moet je heel sceptisch zijn over zulke e-mails. Cybercriminelen gebruiken pakkende onderwerpregels en legitiem uitziende e-mails om computergebruikers te verleiden om hun volgende slachtoffer te worden. Gezond verstand en het gebruik van antivirussoftware kunnen de kans om slachtoffer te worden van een phishing e-mail aanzienlijk verkleinen.

Om online oplichting te voorkomen, moeten internetgebruikers hun browsers en besturingssystemen altijd up-to-date houden. Moderne internetbrowsers hebben ingebouwde scampreventiefilters die u kunnen beschermen tegen het bezoeken van een gevaarlijke website. Als tweede beschermingslaag moet u een gerenommeerd antivirusprogramma gebruiken. Het laatste en belangrijkste is om jezelf voor te lichten over veilig internetten.

Wat is technische ondersteuningszwendel?

Ook bekend als: technische ondersteuningszwendel, pop-upzwendel

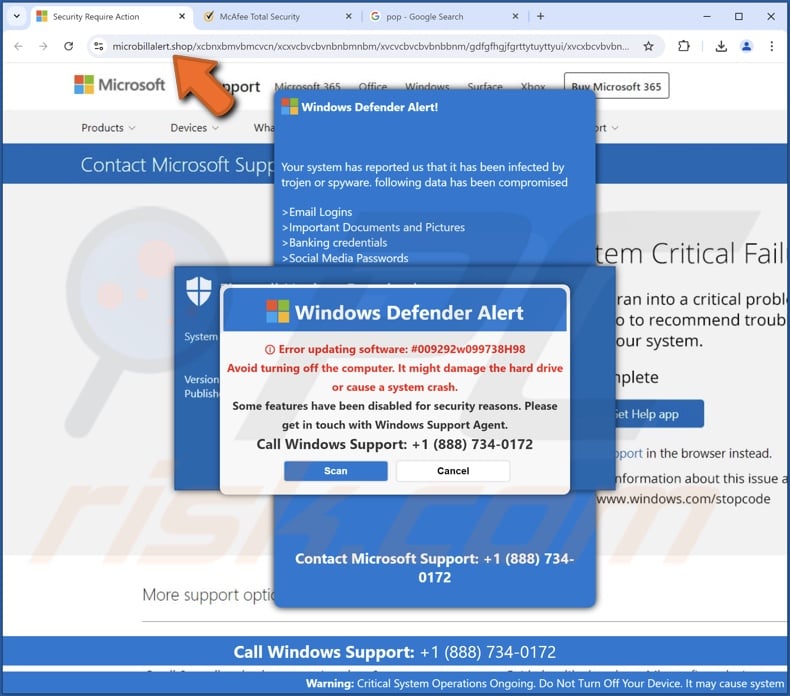

Technische ondersteuningszwendel is een vorm van zwendel waarbij oplichters beweren technische ondersteuningsdiensten te bieden. De belangrijkste kenmerken van deze zwendel zijn telefoongesprekken en software voor toegang op afstand. Meestal worden slachtoffers via bedrieglijke websites gelokt om te bellen naar (of anderszins te communiceren met) oplichters.

Deze pagina's imiteren vaak legitieme sites of bevatten afbeeldingen van echte producten, diensten of bedrijven, zoals besturingssystemen (Windows, Mac), antivirussoftware (Microsoft Defender, Norton, McAfee), elektronicaretailers (Geek Squad) en andere. De scamwebsites bevatten vaak verschillende pop-upvensters die valse systeemscans uitvoeren of dreigingswaarschuwingen weergeven.

Het doel is om slachtoffers ervan te overtuigen dat hun computers geïnfecteerd zijn, geblokkeerd zijn om veiligheidsredenen, steeds kritieke fouten tegenkomen of een groot risico lopen. Deze webpagina's bieden technische ondersteuning om slachtoffers te helpen met deze niet-bestaande problemen. Gebruikers worden geïnstrueerd om de aangeboden "hulplijnen" te bellen voor technische ondersteuning.

Hoewel de zwendel volledig via de telefoon kan plaatsvinden, vragen deze cybercriminelen meestal om op afstand toegang te krijgen tot de apparaten van de slachtoffers. De verbinding kan tot stand worden gebracht met behulp van legitieme programma's voor toegang op afstand, zoals AnyDesk of TeamViewer.

Tijdens de communicatie doen scammers zich voor als professionele support, waarbij ze zich vaak voordoen als "expert technicians", Microsoft of Apple "certified support", enz. In de eerste stadia van de zwendel voeren deze cybercriminelen activiteiten uit die bedoeld zijn om slachtoffers ervan te overtuigen dat ze de beloofde ondersteuningsservices leveren.

Oplichters kunnen hulpprogramma's van Windows gebruiken om de illusie te wekken dat de computer gecompromitteerd is. Ze kunnen bijvoorbeeld de opdrachtprompt gebruiken om een snelle uitvoer van bestanden/mappen te produceren en beweren dat dit een malware-scanningproces is. De criminelen kunnen ook zeggen dat de uitvoer verdacht is en aangeeft dat het systeem geïnfecteerd is.

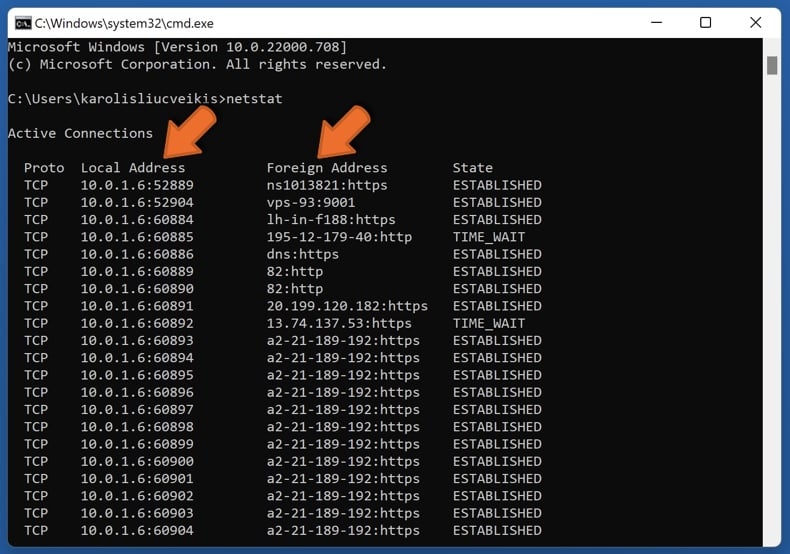

Een andere tactiek die scammers kunnen gebruiken is het uitvoeren van het commando "netstat" in Command Prompt. Eenmaal ingevoerd geeft het gebruikers netwerkinformatie met een lijst van verbonden lokale en buitenlandse IP-adressen. Dit is gewone uitvoer; het wordt geproduceerd tijdens het surfen op het internet.

Het "Lokale adres" identificeert het apparaat van de gebruiker, terwijl de kolom "Buitenlands adres" de IP-adressen weergeeft van apparaten waarmee ze verbinding hebben gemaakt (d.w.z. websites hebben geopend). Oplichters herverzinnen dit laatste om hackers aan te duiden die "verbonden" zijn met de computers van de slachtoffers.

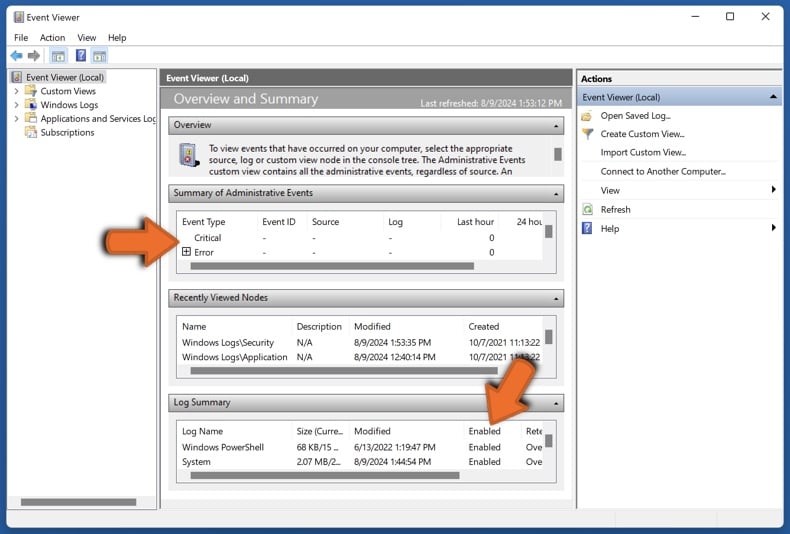

Deze cybercriminelen kunnen ook Event Viewer gebruiken - een Windows-component waarmee gebruikers eventlogs kunnen bekijken en problemen kunnen oplossen. De logboekvermeldingen bevatten waarschijnlijk een verscheidenheid aan grotendeels onschuldige waarschuwingen over fouten en uitgeschakelde services (merk op dat niet alle services altijd ingeschakeld moeten zijn). Oplichters beweren dat deze onschuldige informatie een indicator is van een aangetast systeem.

Oplichters kunnen software van derden gebruiken om de illusie van malware-infecties te creëren. Nep-antivirustools worden vaak voor dit doel gebruikt. Deze programma's voeren valse systeemscans uit die meerdere virussen op apparaten detecteren. Deze malafide software kan betaling vereisen om hun functionaliteiten te activeren (zoals het verwijderen van malware), maar blijft na aankoop niet operationeel. Je kunt meer informatie vinden in het gedeelte "Fake AntiVirus" op deze pagina.

Het einddoel van alle scams is winst, en scammers kunnen dit op verschillende manieren bereiken. In veel gevallen zijn scammers voor technische ondersteuning direct op zoek naar geld. Zodra slachtoffers ervan overtuigd zijn dat hun computer geïnfecteerd is, vragen criminelen hen te betalen voor het verwijderen van malware, het activeren van software, het verlengen van een abonnement, enz.

Oplichters mikken op grote bedragen - in de honderden en duizenden. Ze bieden vaak een jarenlange of zelfs levenslange bescherming aan. Dit is niet alleen een lokmiddel voor het verkrijgen van aanzienlijke geldbedragen, maar het kan cybercriminelen ook in staat stellen om op hun gemak contact op te nemen met slachtoffers en het opsporen van nieuwe bedreigingen of problemen te verkondigen, waarvoor natuurlijk extra moet worden betaald om ze uit de weg te ruimen.

Oplichting met technische ondersteuning kan lang duren, waarbij de oplichters voortdurend contact houden met hun slachtoffers en hen door elke stap van het proces leiden. Deze criminelen kunnen proberen een persoonlijke band op te bouwen en verschillende vormen van bedrog gebruiken om een legitieme indruk te wekken, zoals het geven van valse beveiligingscodes en ID's. In de meeste gevallen vragen de oplichters om de betaling te doen in de vorm van cadeaubonnen.

In de meeste gevallen vragen oplichters om betalingen in de vorm van cadeaubonnen of contant geld. In het eerste geval kunnen cybercriminelen contact houden met de slachtoffers en hen instrueren wat ze tegen de winkelmedewerkers moeten zeggen als ze vraagtekens zetten bij de te hoge aankoop (verkopers weten immers dat scammers op zoek zijn naar cadeaubonnen). Als een cadeaubon eenmaal is ingewisseld, kan deze niet meer worden terugbetaald - slachtoffers kunnen hun uitgegeven geld dus niet meer terugkrijgen nadat de inwisselcodes aan de oplichters bekend zijn gemaakt.

Cybercriminelen kunnen slachtoffers instrueren hoe ze geld in onschuldig ogende pakketjes kunnen verstoppen en vervolgens verzenden. In grootschalige tech-ondersteuningsschema's kunnen de criminelen zelfs een ring van "muilezels" hebben voor het bezorgen van pakketten tussen landen. Gewoonlijk zijn er bij deze manier van geldwerving geen mogelijkheden om geld terug te krijgen.

Bankoverschrijvingen en cheques worden in mindere mate gebruikt, omdat er opties zijn voor slachtoffers om hun geld terug te krijgen, omdat er veiligheidsmaatregelen zijn die internationale oplichters hinderen en omdat ze veel beter traceerbaar zijn. Cryptocurrency is ook niet gebruikelijk; hoewel het praktisch onmogelijk is om geld terug te krijgen, kan het verkrijgen en versturen van digitale valuta een te ingewikkeld proces zijn voor de beoogde slachtofferdemografie, die over het algemeen naar gevorderde ouderen neigt.

Er is echter een groot aantal bedreigingen verbonden aan oplichting met technische ondersteuning. Cybercriminelen kunnen zich richten op gevoelige informatie, zoals inloggegevens voor accounts (bijv. e-mails, sociale netwerken, e-commerce, geldtransfers, online bankieren, digitale portemonnees, etc.), persoonlijk identificeerbare gegevens (bijv. scans/foto's van paspoorten, ID-kaartgegevens, etc.) en financiële gegevens (bijv. bankrekeningnummers of creditcardnummers, etc.).

Gerichte informatie kan worden verkregen door slachtoffers te verleiden deze telefonisch door te geven, door de informatie in te typen op een plek waarvan oplichters beweren dat ze die niet kunnen zien, of door de informatie in te voeren op phishingwebsites of -bestanden. Phishing-sites/bestanden kunnen vakkundig worden vermomd als aanmeldingspagina's voor accounts of registratie-/betalingsformulieren.

Deze criminelen kunnen de functie van de software voor toegang op afstand gebruiken om het scherm van slachtoffers te verduisteren of te bedekken met afbeeldingen (bijv. dreigingswaarschuwingen, Blue Screen of Death-fout, etc.). Terwijl slachtoffers het scherm van hun apparaat niet kunnen zien, kunnen scammers verschillende kwaadaardige activiteiten uitvoeren op de machines.

Cybercriminelen kunnen waardevolle inhoud doorzoeken en stelen, echte beveiligingsprogramma's uitschakelen/deïnstalleren of echte trojans, ransomware en andere malware installeren (meer informatie over deze programma's is te vinden in de betreffende secties op deze pagina). Bovendien kunnen cybercriminelen met specifieke malware en bepaalde programma's voor toegang op afstand toegang krijgen tot de computers van slachtoffers zonder dat ze het weten en toestemming geven.

Hoewel scammers proberen om de schijn van professionele technische ondersteuning op te houden met de eerder beschreven schriktactieken, gaan ze niet over hun toevlucht nemen tot dwang en bedreigingen. Ze kunnen dreigen of de bestanden van slachtoffers verwijderen als ze weigeren te betalen. In Windows-versies voorafgaand aan Windows 10 gebruikten deze criminelen vaak het hulpprogramma Syskey om een wachtwoord toe te voegen aan de apparaten van slachtoffers, waardoor ze werden buitengesloten totdat aan de eisen was voldaan. Omdat Syskey is verwijderd uit Windows 10 en latere versies, vertrouwen sommige oplichters op software van derden die ze voor dit doel op de computers van slachtoffers installeren.

Cybercriminelen kunnen ook hun toevlucht nemen tot psychologisch misbruik en intimidatietactieken, zoals constant bellen op alle uren, schreeuwen en verbaal misbruiken van onwillige slachtoffers. Er zijn zelfs gevallen geweest waarbij oplichters hun toevlucht namen tot bedreigingen met fysiek geweld en zwaar lichamelijk letsel.

Distributie:

In de meeste gevallen berust technische ondersteuningszwendel op bedrieglijke websites die dreigingsgerelateerde lokmiddelen gebruiken om bezoekers te verleiden hun nepondersteuningslijnen te bellen. Deze pagina's kunnen worden geforceerd geopend door sites die gebruikmaken van malafide advertentienetwerken, hetzij direct bij de eerste toegang of wanneer er interactie is met gehoste inhoud (bijv. klikken op knoppen, tekstinvoervelden, advertenties, koppelingen, enz.)

Opdringerige advertenties en spammeldingen promoten deze webpagina's ook. Typosquatting (verkeerd gespelde URL's) en zoekmachinevergiftigingstechnieken kunnen ook worden toegepast om deze sites te promoten. Een andere methode is vertrouwen op spam e-mails of andere misleidende berichten die ontvangers naar scamsites leiden of hen uitnodigen om de scammers rechtstreeks te bellen. Cold-calling en robocalls worden ook gebruikt als lokmiddel.

Hoe vermijd je dat je slachtoffer wordt van oplichterij voor technische ondersteuning?

Voorzichtigheid is de sleutel tot online veiligheid. Wees voorzichtig bij het surfen en bezoek geen websites met een slechte reputatie. Klik niet op advertenties en meldingen die verdachte beweringen doen over de veiligheid van uw computer. De meeste moderne internetbrowsers hebben maatregelen die de toegang tot kwaadaardige websites voorkomen, maar extra beveiligingstools (zoals antivirussen en gespecialiseerde browserextensies) kunnen de bescherming vergroten.

Niettemin, als u een webpagina tegenkomt die systeemscans uitvoert en virussen detecteert (een prestatie die geen enkele website kan leveren) - negeer en sluit de pagina. Als het onmogelijk is om de webpagina te sluiten, beëindig dan het browserproces (met Taakbeheer of de Activiteitenmonitor op de Mac). Als u de browser opnieuw opent, start dan een nieuwe browsersessie, want als u de vorige herstelt, wordt de bedrieglijke pagina opnieuw geopend.

Wees voorzichtig met inkomende communicatie (bijv. e-mails, oproepen, sms'jes, DM's/PM's, enz.). Vertrouw geen berichten van onbekende of verdachte bronnen en ga niet in op instructies per e-mail/oproep die je waarschuwen voor systeeminfecties of verouderde diensten/producten die je helemaal niet hebt gekocht.

Als u het slachtoffer bent geworden van oplichterij met technische ondersteuning - koppel uw apparaat dan los van het internet, verwijder de software voor externe toegang die door de oplichters wordt gebruikt, voer een volledige systeemscan uit met een gerenommeerd antivirusprogramma en verwijder alle gedetecteerde bedreigingen. Neem contact op met de juiste autoriteiten als je vermoedt dat je privégegevens zijn onthuld.

Wat is terugbetalingszwendel?

Ook bekend als: te veel betaalde zwendel

Terugbetalingszwendel is een vorm van zwendel waarbij slachtoffers worden misleid om oplichters geld te sturen, vermomd als een terugbetalingsprocedure of een andere financiële vergoeding. Bij deze zwendel is er sprake van rechtstreekse communicatie met slachtoffers, meestal via telefoongesprekken.

Het eerste contact wordt meestal gelegd via koude telefoontjes of spamberichten (e-mails, sms'jes, PM's/DM's, enz.). De lokmiddelen zijn gericht op terugbetalingen, facturen, abonnementsverlengingen en dergelijke. Het hoofdthema is de implicatie dat er geld van de rekening van het slachtoffer is gehaald, maar dat het bedrag kan worden teruggedraaid (d.w.z. terugbetaald).

Als de zwendel begint met een telefoontje, identificeren de oplichters zich meestal als ondersteuning van een bekend bedrijf of dienstverlener, en als het eerste lokmiddel een bericht is (zoals een e-mail), wordt het voorgesteld als een factuur of waarschuwing van een echte entiteit. De vermeende kosten kunnen bijvoorbeeld een aankoop zijn op een e-commerceplatform (Amazon, eBay) of een abonnementsverlenging voor een product/service van een vooraanstaand bedrijf (Microsoft, Apple, Norton, McAfee, Netflix).

De zwendel is afhankelijk van de oprechtheid van de slachtoffers. Tijdens het valse proces van terugbetaling of kosten-/abonnementsannulering beweren de oplichters dat er een aanzienlijk groter bedrag werd overgemaakt en pleiten ze voor de teruggave van het overtollige geld - slachtoffers worden dus misleid om hun eigen geld naar cybercriminelen te sturen.

Bij terugbetalingszwendel krijgen de zwendelaars op afstand toegang tot de apparaten van de slachtoffers. Legitieme programma's voor toegang op afstand zoals TeamViewer of AnyDesk kunnen worden gebruikt om de verbinding te vergemakkelijken. Het gebruik van dergelijke software is cruciaal als het erom gaat slachtoffers ervan te overtuigen dat er overtollig geld naar hun rekeningen is overgemaakt.

Zodra de toegang op afstand is gemaakt, vragen oplichters slachtoffers om in te loggen op hun online bankrekeningen om hen te helpen met het terugbetalingsproces. Het schrijven van een vals terugbetalingsverzoek kan een onderdeel van de zwendel zijn. Deze cybercriminelen nemen zelden de moeite om legitiem uitziende documenten/webpagina's te maken die slachtoffers moeten invullen. In plaats daarvan kunnen ze een tekstverwerkingsprogramma openen, zoals Windows Kladblok, en slachtoffers vragen om hun informatie in te voeren - vooral het vermeende terugbetalingsbedrag. Het doel is om slachtoffers te laten geloven dat ze het proces onder controle hebben.

Voordat het terug te betalen bedrag in het tekstverwerkingsprogramma wordt getypt, gebruiken de oplichters een functie van de software voor toegang op afstand om het scherm te verduisteren of er een afbeelding overheen te leggen - waardoor slachtoffers niet kunnen zien wat er gebeurt. Ondertussen proberen oplichters de indruk te wekken dat slachtoffers een fout hebben gemaakt bij het invoeren van het bedrag, waardoor ze een aanzienlijk groter bedrag krijgen overgemaakt.

Er worden twee methoden gebruikt om dit bedrog te plegen. Cybercriminelen kunnen geld van de ene rekening naar de andere van het slachtoffer verplaatsen, bijvoorbeeld van "spaarrekening" naar "betaalrekening". De meeste online banken leggen geen beperkingen op aan deze activiteit; het gebeurt onmiddellijk, omdat het geld de rekening van de eigenaar niet echt verlaat. Het uitvoeren van een overboeking naar een andere rekening (bijvoorbeeld een rekening in het bezit van de oplichters) is geen snel proces. Er zijn beveiligingsmaatregelen van kracht, overschrijvingen moeten waarschijnlijk worden geverifieerd (wat extra handelingen van slachtoffers vereist) en deze transacties kunnen gemakkelijk worden getraceerd en ongedaan worden gemaakt.

Daarom maken cybercriminelen op deze manier geen geld naar zichzelf over. In plaats daarvan vertrouwen oplichters op misleiding om slachtoffers zover te krijgen dat ze het doen op een manier die hen veiliger maakt voor strafrechtelijke vervolging en de kans verkleint dat het geld wordt teruggehaald.

De andere techniek is het gebruik van tools voor webontwikkeling (DevTools). Deze tools zijn in veel browsers geïntegreerd, zodat scammers geen extra software hoeven te downloaden/installeren. DevTools worden gebruikt door webontwikkelaars om websites te bekijken, te testen en aan te passen. In het geval van oplichting met terugbetalingen worden ze gebruikt om het uiterlijk van een webpagina te veranderen door de HTML-code te bewerken.

Zo worden de bedragen op de bankrekeningpagina's van de slachtoffers groter weergegeven. Het bewerken van de HTML beïnvloedt alleen het uiterlijk van een website; het verandert niet de site of - in dit geval - de bankrekening en het geld daarop. Deze wijziging kan eenvoudig ongedaan worden gemaakt door de pagina te vernieuwen.

Er moet worden benadrukt dat geen van de methoden die worden gebruikt door de oplichters invloed hebben op de rekeningen en fondsen van de slachtoffers; ze creëren alleen de schijn dat er een overdracht heeft plaatsgevonden. Als de cybercriminelen klaar zijn met deze misleiding, geven ze het schermbeeld terug aan hun slachtoffers en beweren ze dat ze een fout hebben gemaakt bij het invoeren van het bedrag waar ze recht op hadden.

Slachtoffers worden geconfronteerd met hun bankrekeningen die deze bewering "bevestigen" en oplichters smeken hen om het teveel betaalde bedrag terug te geven. Het is een spel met schuldgevoel omdat slachtoffers de schuld krijgen van deze fout. Oplichters kunnen smeken en verklaren dat ze hierdoor ontslagen zullen worden van de baan die ze zo hard nodig hebben. Als de schuldgevoelens niet blijken te werken, kunnen slachtoffers bedreigd worden met juridische gevolgen voor het houden van het geld of op een andere manier geïntimideerd worden om mee te werken.

Oplichting met terugbetalingen heeft veel raakvlakken met oplichting met technische ondersteuning; ze delen dezelfde risico's in verband met onbevoegde toegang op afstand en de technieken die worden gebruikt om het geld van slachtoffers te verkrijgen. Meer hierover kun je lezen op deze pagina in het gedeelte "Zwendel met technische ondersteuning".

Hoe voorkom je dat je slachtoffer wordt van oplichting met restitutie?

Wees voorzichtig met inkomende telefoontjes, e-mails, sms'jes, PM's/DM's en andere berichten. Vertrouw geen verdachte berichten over aankopen die je niet hebt gedaan of diensten waarop je je helemaal niet hebt geabonneerd. Open geen links of bijlagen in dubieuze/irrelevante e-mails.

Als u zich zorgen maakt over onbevoegde toegang tot uw accounts of andere zorgen, neem dan altijd contact op met de juiste kanalen via legitieme bronnen (bijv. ondersteuningsnummers/e-mails/etc. van officiële websites).

Meest recente phishing/scam

Meest verspreide phishing/scam

Wat is browser melding spam?

Ook bekend als: pushberichten met advertenties, website meldingen met advertenties

"Browser meldingen" is een handige functie die door alle grote Internet browser ontwikkelaars wordt gebruikt (Chrome, Firefox, Safari). Website-eigenaren kunnen deze functie gebruiken om meldingen over heersend nieuws, kortingen, enz. te tonen. Bij het bezoeken van een website worden gebruikers gevraagd of ze dergelijke meldingen willen toestaan, en als ze dat doen, kunnen websitebeheerders browsermeldingen naar de geopende gebruikers sturen.

Helaas maken cybercriminelen misbruik van deze functie om inkomsten te genereren door internetgebruikers te overspoelen met spamberichten die leiden naar nep-antiviruszwendel, gokken en andere malafide websites. Om Internet gebruikers te verleiden browser meldingen toe te staan, creëren Cybercriminelen pop-up vensters met valse claims, bijvoorbeeld, "Om toegang te krijgen tot inhoud klik toestaan", "Klik toestaan als u geen robot bent", "Klik toestaan om verder te kijken", enz.

Symptomen dat u bent misleid om spammeldingen toe te staan:

Meldingen met advertenties verschijnen voortdurend in de rechter benedenhoek van uw bureaublad (Windows-gebruikers). Mobiele gebruikers zien deze meldingen boven in hun scherm. Mac-gebruikers zien meldingsadvertenties in de rechterbovenhoek van hun bureaublad.

Voorbeelden van browser melding spam:

Verspreiding:

Misleidende marketeers maken lokwebsites die internetgebruikers verleiden tot het toestaan van websitemeldingen. Bij het surfen op internet worden gebruikers naar dergelijke sites omgeleid of zien zij pop-upadvertenties van genoemde websites en worden zij op bedrieglijke wijze verleid om op "toestaan" te klikken.

Voorbeelden van websites die worden gebruikt om internetgebruikers te verleiden tot het toestaan van spammeldingen:

Hoe kan ik spam in browsermeldingen vermijden?

Internetgebruikers moeten zeer sceptisch zijn wanneer hen wordt gevraagd om meldingen toe te staan - legitieme websites dwingen hun gebruikers niet om meldingen toe te staan. Als u gevraagd wordt te bewijzen dat u geen robot bent door op toestaan te klikken - doe het dan niet, het is oplichterij. Sta alleen meldingen toe van websites die u volledig vertrouwt.