Hoe verwijdert u de RedEnergy-malware van uw computer?

![]() Geschreven door Tomas Meskauskas op

Geschreven door Tomas Meskauskas op

Wat voor soort malware is RedEnergy Stealer?

RedEnergy is de naam van een informatiedief die een nep-updatecampagne gebruikt om meerdere industriële sectoren aan te vallen. Deze kwaadaardige software kan informatie uit verschillende webbrowsers halen, waardoor gevoelige gegevens kunnen worden gestolen. Daarnaast bevat het verschillende modules om ransomware-activiteiten te vergemakkelijken.

Omdat RedEnergy het unieke vermogen heeft om zowel als een stealer en als ransomware te functioneren, wordt het gecategoriseerd als Stealer-as-a-Ransomware.

Meer over RedEnergy Stealer

Wanneer het wordt geactiveerd, vermomt het schadelijke RedEnergy uitvoerbare bestand zichzelf als een echte browserupdate, waardoor zijn ware aard effectief wordt gecamoufleerd. Het doet zich stiekem voor als een legitieme update van bekende browsers zoals Google Chrome, Microsoft Edge, Firefox en Opera, met als doel nietsvermoedende gebruikers te misleiden.

De malware plaatst vervolgens vier bestanden (twee tijdelijke bestanden en twee uitvoerbare bestanden) op het beoogde systeem. Eén van deze bestanden dient als de schadelijke payload. Tegelijkertijd start de malware een extra achtergrondproces dat de schadelijke payload vertegenwoordigt. Als deze payload wordt uitgevoerd, wordt er een beledigende boodschap aan het slachtoffer getoond.

RedEnergy bevat ook een persistentiemechanisme waarmee het op een geïnfecteerd systeem kan blijven, zelfs na opnieuw opstarten of afsluiten. Dit mechanisme zorgt ervoor dat de malware actief blijft en zijn schadelijke activiteiten zonder onderbreking kan voortzetten.

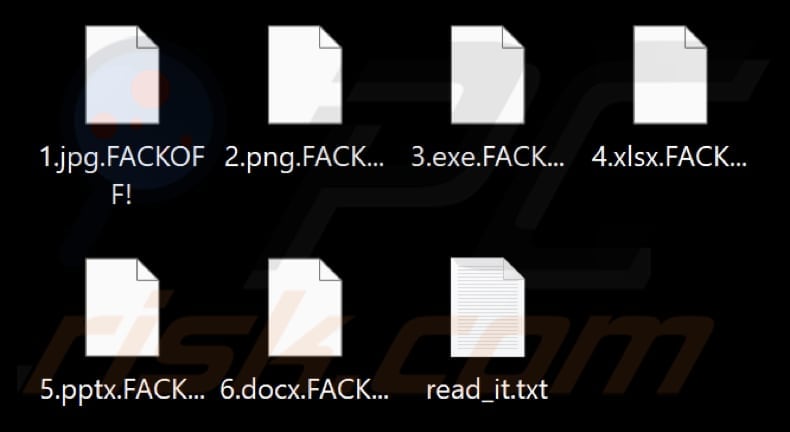

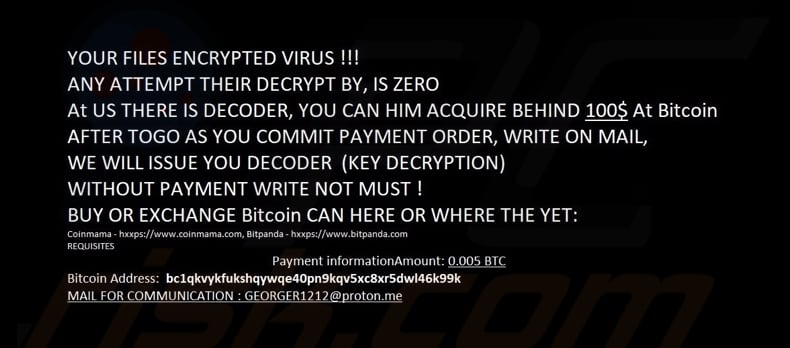

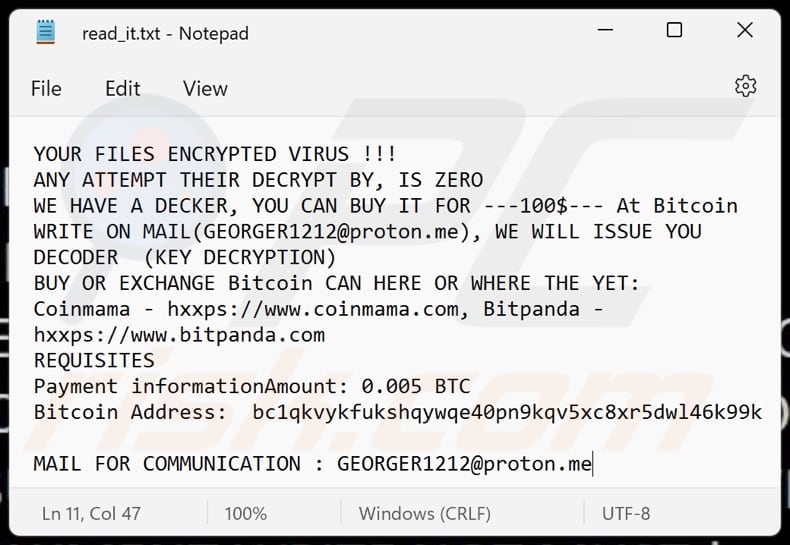

Als onderdeel van zijn werking integreert RedEnergy ransomware-modules in zijn payload, versleutelt het de gegevens van het slachtoffer en voegt het de ".FACKOFF!" extensie toe aan de namen van alle versleutelde bestanden. Het presenteert het slachtoffer vervolgens een losgeldbericht ("read_it.txt") waarin betaling wordt geëist om de toegang tot de bestanden te herstellen en het bureaubladachtergrond wordt gewijzigd.

Een andere actie die wordt uitgevoerd door de ransomware-modules is het verwijderen van gegevens van de schaduwschijf, waardoor mogelijke back-ups mogelijk worden verwijderd.

Daarnaast wijzigt het schadelijke uitvoerbare bestand het bestand desktop.ini, dat belangrijke configuratie-instellingen bevat voor mappen op het bestandssysteem. Door deze wijziging kan RedEnergy het uiterlijk van bestandssysteemmappen manipuleren, waardoor het mogelijk zijn aanwezigheid en acties op het aangetaste systeem beter kan verbergen.

Tot slot is RedEnergy in staat om gegevens van verschillende webbrowsers te stelen. Dit kan resulteren in de diefstal van persoonlijke informatie, aanmeldgegevens, financiële gegevens, online activiteiten, sessie-gerelateerde informatie en andere gegevens.

| Naam | RedEnergy Stealer-as-a-Ransomware |

| Type bedreiging | Information stealer, ransomware |

| Gecodeerde bestanden extensie | .FACKOFF! |

| Losgeld eisend bericht | read_it.txt |

| Contactgegevens cybercriminelen | georger1212@proton.me |

| Losgeldbedrag | 0.005 BTC |

| BTC Wallet | bc1qkvykfukshqywqe40pn9kqv5xc8xr5dwl46k99k |

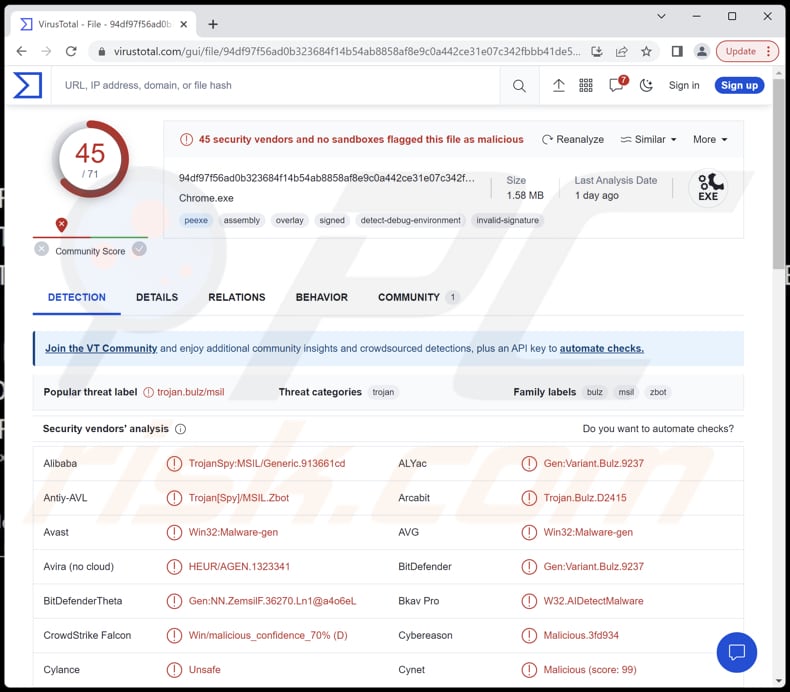

| Detectienamen | Avast (Win32:Malware-gen), Combo Cleaner (Gen:Variant.Bulz.9237), Emsisoft (Gen:Variant.Bulz.9237 (B)), Kaspersky (HEUR:Trojan-Spy.MSIL.Zbot.gen), Microsoft (Trojan:Win32/Casdet!rfn), volledige lijst (VirusTotal) |

| Symptomen | Bestanden die op uw computer zijn opgeslagen, kunnen niet worden geopend. Bestanden die voorheen functioneerden, hebben nu een andere extensie (.FACKOFF!). Er wordt een bericht met een eis om losgeld weergegeven op uw bureaublad. |

| Verspreidingsmethodes | Schadelijke links op Linkedin-sites, valse software-updates en valse websites. Andere verspreidingskanalen zijn geïnfecteerde e-mailbijlagen, schadelijke online advertenties, social engineering en softwarekrakers. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, gegevensversleuteling. |

| Malware verwijderen (Windows) | Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. |

Conclusie

Concluderend is RedEnergy een geavanceerde malware die werkt als een stealer en ransomware. Het maakt gebruik van misleidende technieken, zoals het zich voordoen als legitieme browserupdates en het gebruik van persistentiemechanismen om aanwezig te blijven op geïnfecteerde systemen.

Met zijn vermogen om gevoelige informatie te stelen, bestanden te versleutelen en losgeld te eisen voor de vrijgave ervan, vormt RedEnergy een aanzienlijk risico voor individuen en organisaties en onderstreept het het belang van robuuste cyberbeveiligingsmaatregelen en waakzaam online gedrag.

Hoe is RedEnergy Stealer in mijn computer geïnfiltreerd?

RedEnergy maakt gebruik van een misleidende omleidingstechniek om computers te infecteren en richt zich daarbij op sectoren met opvallende LinkedIn-pagina's. Gebruikers die via hun LinkedIn-profiel naar de website van een bedrijf proberen te gaan, worden onbewust omgeleid naar een kwaadaardige site.

Daar worden ze gevraagd een ogenschijnlijk legitieme browserupdate te installeren. Ze downloaden echter per ongeluk de RedEnergy executable in plaats van een echte update.

Om de slachtoffers verder te misleiden, gebruikt de campagne een vermomd downloaddomein dat zich voordoet als een ChatGPT-site en gebruikers verleidt om een valse offline versie van ChatGPT te downloaden. Deze nepversie bevat ook een schadelijk uitvoerbaar bestand dat wordt gebruikt om RedEnergy te verspreiden.

Er zijn meerdere verwante campagnes ontdekt, die allemaal gebruikmaken van de FAKEUPDATES-tactiek en infrastructuur en tactieken hergebruiken om hun impact en winst te maximaliseren. De cybercriminelen die verantwoordelijk zijn voor deze campagnes richten zich op organisaties in verschillende sectoren en maken gebruik van hun gevestigde reputaties en online aanwezigheid om nietsvermoedende gebruikers effectief te misleiden.

Hoe vermijdt u de installatie van malware?

Om uw computer te beschermen is het van cruciaal belang om uw besturingssysteem en software regelmatig bij te werken. Als u te maken hebt met e-mailbijlagen of verdachte koppelingen, vooral van onbekende of niet-vertrouwde bronnen, wees dan voorzichtig en blijf waakzaam.

Het is ook aan te raden om betrouwbare antivirus- of antimalwaresoftware te gebruiken voor een extra beschermingslaag en om regelmatig systeemscans uit te voeren om mogelijke bedreigingen te identificeren en aan te pakken. Vermijd daarnaast het downloaden van bestanden van onbetrouwbare websites en wees voorzichtig met pop-upadvertenties of misleidende downloadknoppen die naar schadelijke inhoud kunnen leiden.

Als u denkt dat uw computer al geïnfecteerd is, raden we u aan een scan uit te voeren met Combo Cleaner om geïnfiltreerde malware automatisch te verwijderen.

Bestanden versleuteld door de RedEnergy malware (met de ".FACKOFF!" extensie):

Bureaubladachtergrond gewijzigd door RedEnergy:

Losgeldbrief geleverd door RedEnergy ("read_it.txt"):

Tekst in de losgeldbrief en achtergrond:

YOUR FILES ENCRYPTED VIRUS !!!

ANY ATTEMPT THEIR DECRYPT BY, IS ZERO

WE HAVE A DECKER, YOU CAN BUY IT FOR ---100$--- At Bitcoin

WRITE ON MAIL(GEORGER1212@proton.me), WE WILL ISSUE YOU DECODER (KEY DECRYPTION)

BUY OR EXCHANGE Bitcoin CAN HERE OR WHERE THE YET:

Coinmama - hxxps://www.coinmama.com, Bitpanda - hxxps://www.bitpanda.com

REQUISITES

Payment informationAmount: 0.005 BTC

Bitcoin Address: bc1qkvykfukshqywqe40pn9kqv5xc8xr5dwl46k99kMAIL FOR COMMUNICATION : GEORGER1212@proton.me

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

▼ DOWNLOAD Combo Cleaner

De gratis scanner controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door Rcs Lt, het moederbedrijf van PCRisk. Lees meer. Door het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden.

Snelmenu:

- Wat is RedEnergy Stealer?

- STAP 1. Handmatig verwijderen van RedEnergy Stealer-malware.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijdert u malware handmatig?

Handmatig malware verwijderen is een ingewikkelde taak - meestal is het het beste om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner te gebruiken.

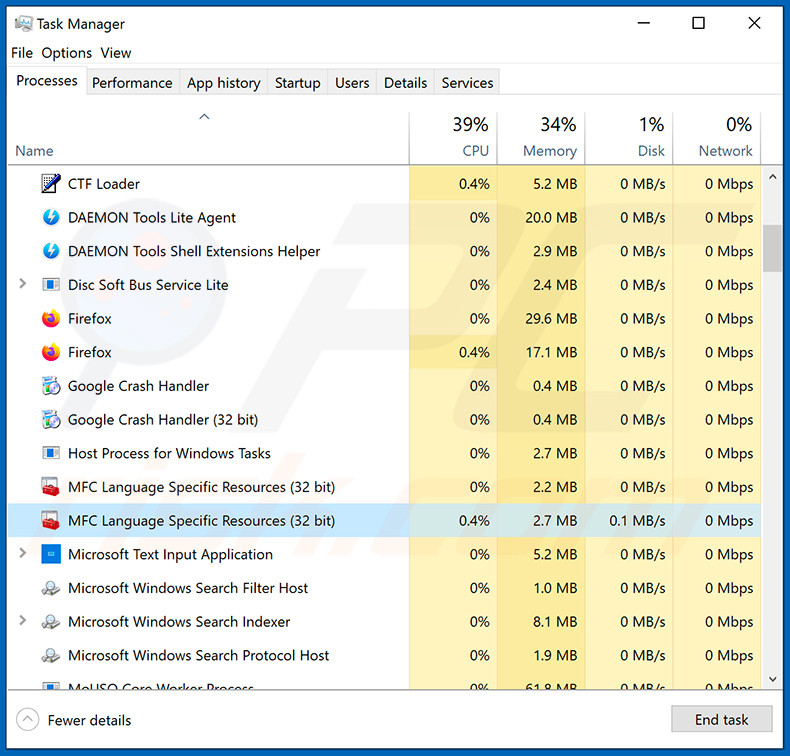

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat wordt uitgevoerd op de computer van een gebruiker:

Als u de lijst met programma's die op uw computer worden uitgevoerd hebt gecontroleerd, bijvoorbeeld met taakbeheer, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet u doorgaan met deze stappen:

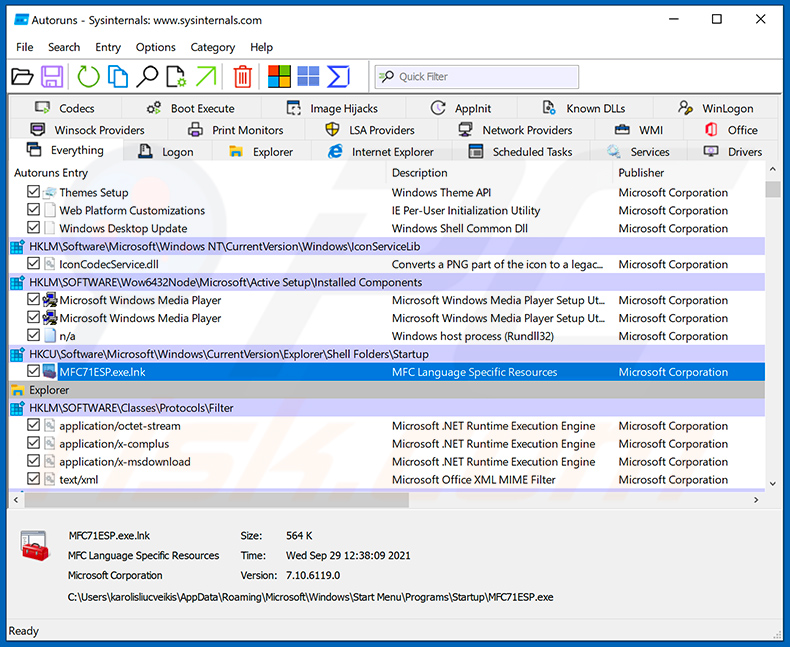

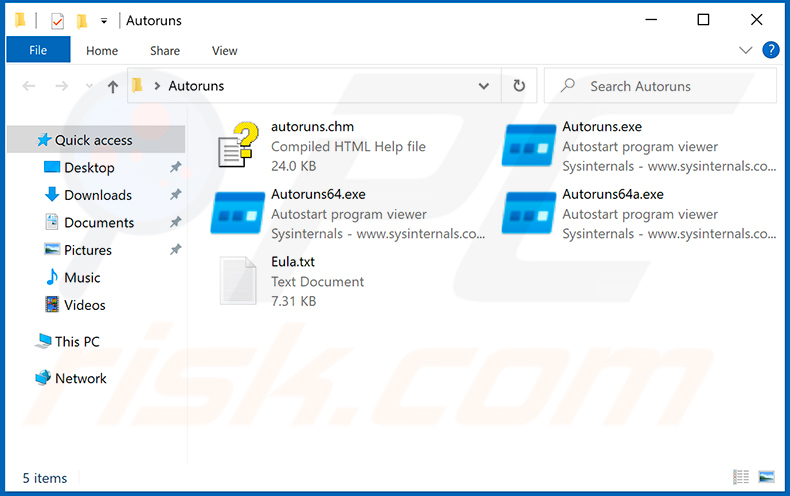

Download een programma genaamd Autoruns. Dit programma vindt automatisch gestarte toepassingen, register- en bestandssysteemlocaties:

Download een programma genaamd Autoruns. Dit programma vindt automatisch gestarte toepassingen, register- en bestandssysteemlocaties:

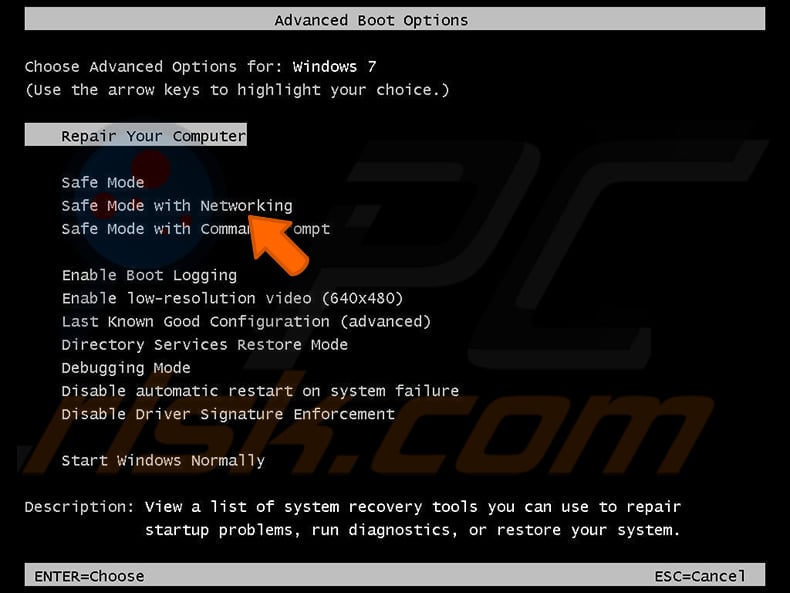

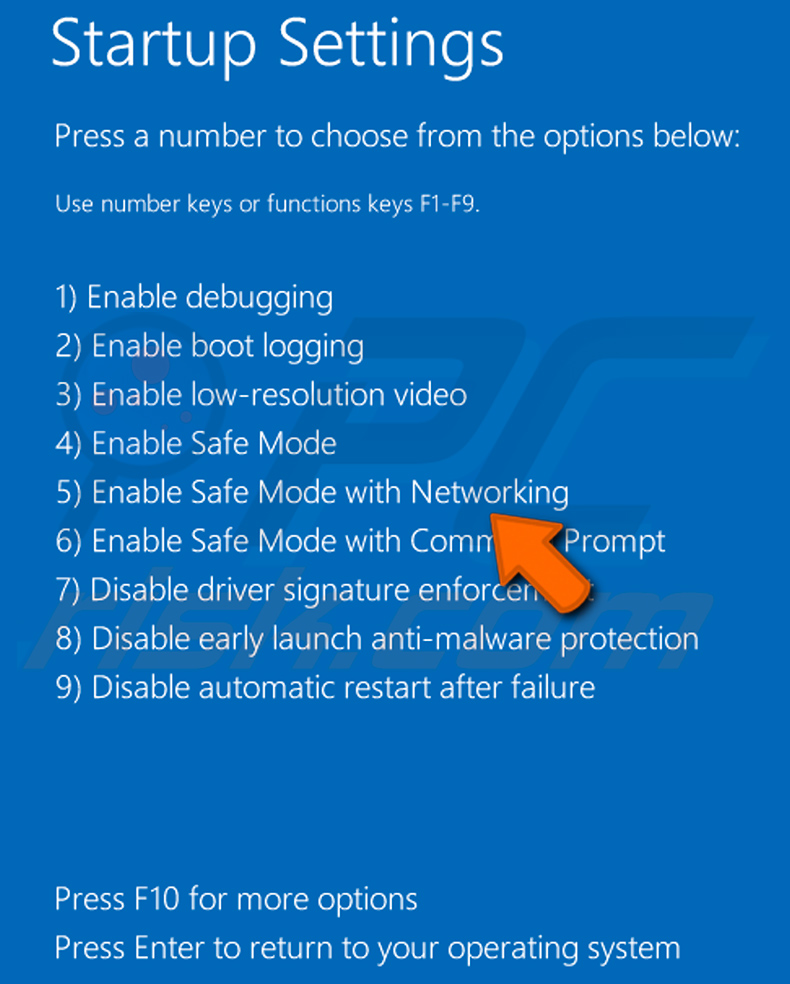

Herstart uw computer in de veilige modus:

Herstart uw computer in de veilige modus:

Windows XP en Windows 7 gebruikers: Start uw computer op in Veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten en klik op OK. Druk tijdens het starten van uw computer meerdere keren op de F8-toets op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet en selecteer vervolgens Veilige modus met netwerkmogelijkheden in de lijst.

Video die laat zien hoe u Windows 7 start in "Veilige modus met netwerkmogelijkheden":

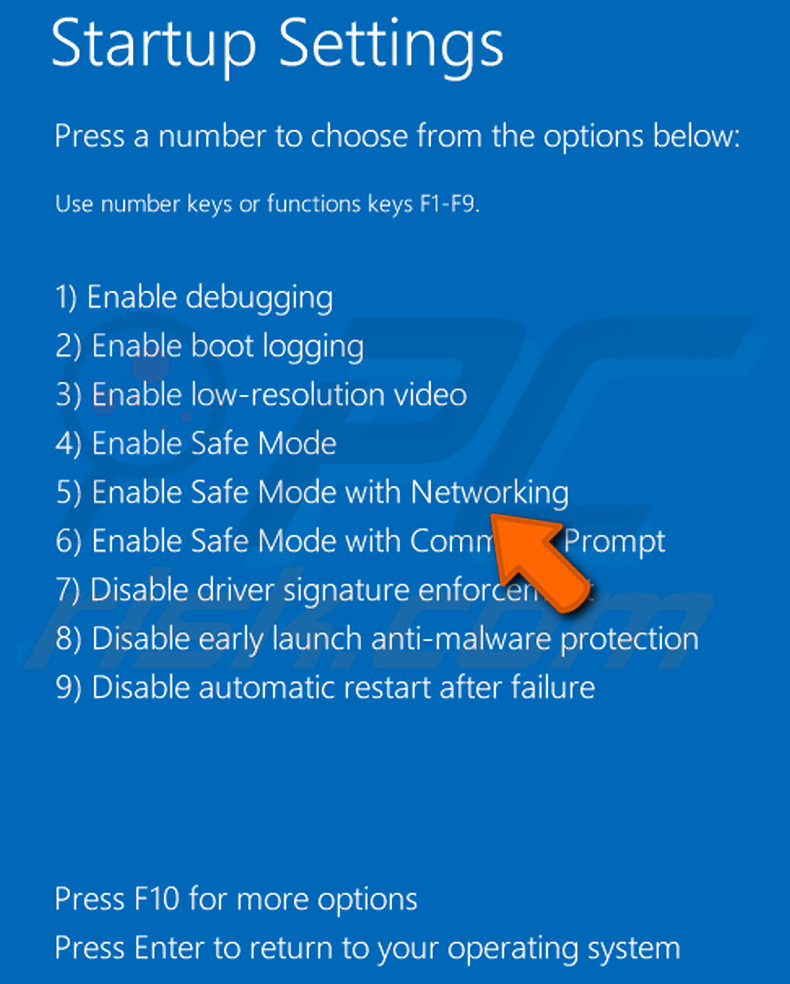

Windows 8 gebruikers: Start Windows 8 in Veilige modus met netwerkmogelijkheden - Ga naar het Startscherm van Windows 8, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, selecteer in het geopende venster "Algemene pc-instellingen" Geavanceerd opstarten.

Klik op de knop "Nu opnieuw opstarten". Uw computer start nu opnieuw op in het menu "Geavanceerde opstartopties". Klik op de knop "Problemen oplossen" en klik vervolgens op de knop "Geavanceerde opties". Klik in het scherm met geavanceerde opties op "Opstartinstellingen".

Klik op de knop "Opnieuw opstarten". Uw PC zal opnieuw opstarten in het scherm Opstartinstellingen. Druk op F5 om op te starten in Veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 8 start in "Veilige modus met netwerkmogelijkheden":

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het aan/uit-pictogram. Klik in het geopende menu op "Opnieuw opstarten" terwijl u de toets "Shift" op uw toetsenbord ingedrukt houdt. Klik in het venster "Een optie kiezen" op "Problemen oplossen" en selecteer vervolgens "Geavanceerde opties".

Selecteer in het menu "Geavanceerde opties" "Opstartinstellingen" en klik op de knop "Opnieuw opstarten". In het volgende venster moet u op de toets "F5" op uw toetsenbord klikken. Hierdoor wordt uw besturingssysteem opnieuw opgestart in de veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 10 start in "Veilige modus met netwerkmogelijkheden":

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

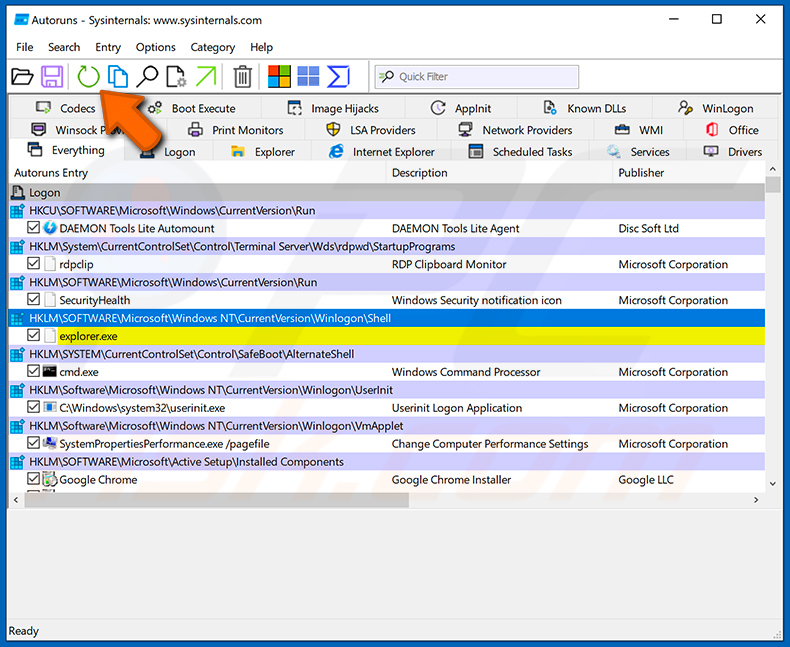

Klik in de Autoruns-toepassing op "Opties" bovenaan en schakel de opties "Lege locaties verbergen" en "Windows-items verbergen" uit. Klik na deze procedure op het pictogram "Vernieuwen".

Klik in de Autoruns-toepassing op "Opties" bovenaan en schakel de opties "Lege locaties verbergen" en "Windows-items verbergen" uit. Klik na deze procedure op het pictogram "Vernieuwen".

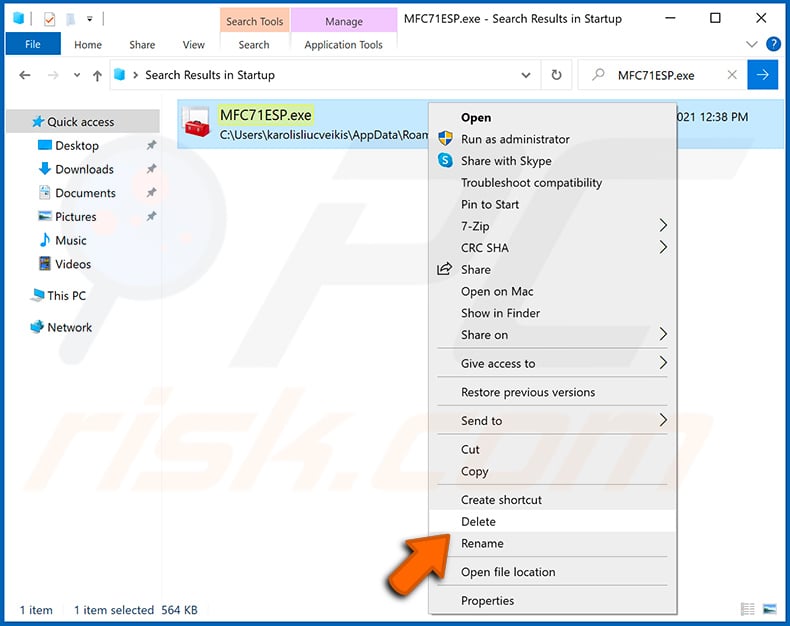

Bekijk de lijst die wordt geleverd door de Autoruns-toepassing en zoek het malwarebestand dat u wilt verwijderen.

Bekijk de lijst die wordt geleverd door de Autoruns-toepassing en zoek het malwarebestand dat u wilt verwijderen.

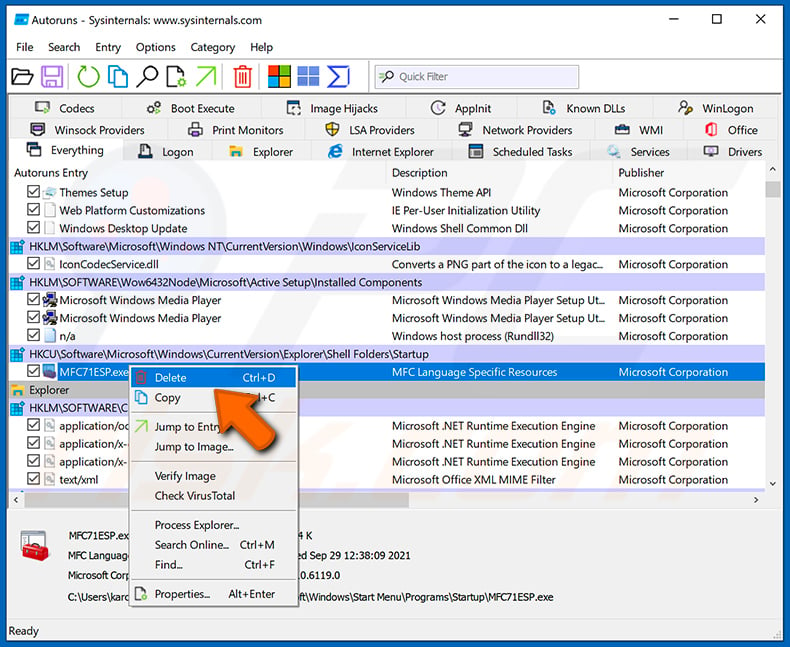

U moet het volledige pad en de naam opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u "Verwijderen".

Nadat u de malware hebt verwijderd via de Autoruns-toepassing (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende keer opstarten van het systeem), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als u de bestandsnaam van de malware vindt, moet u deze verwijderen.

Start uw computer opnieuw op in de normale modus. Als u deze stappen volgt, wordt alle malware van uw computer verwijderd. Houd er rekening mee dat voor het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist zijn. Als u deze vaardigheden niet hebt, laat het verwijderen van malware dan over aan antivirus- en antimalwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om een infectie te voorkomen dan om te proberen malware later te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates van het besturingssysteem en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden we aan deze te scannen met Combo Cleaner.

Veelgestelde vragen (FAQ)

Mijn computer is geïnfecteerd met RedEnergy-malware, moet ik uw apparaat formatteren om er vanaf te komen?

Als uw computer is geïnfecteerd met de RedEnergy-malware, kan het formatteren van uw apparaat de malware effectief verwijderen. Het wordt echter aanbevolen om eerst een grondige scan van uw systeem uit te voeren met behulp van betrouwbare antivirus of anti-malware software. Het formatteren van een opslagapparaat verwijdert alle gegevens.

Wat zijn de grootste problemen die malware kan veroorzaken?

De gevolgen van malware kunnen variëren afhankelijk van het type, variërend van identiteitsdiefstal en financieel verlies tot verminderde computerprestaties en verhoogde kwetsbaarheid voor extra infecties.

Wat is het doel van RedEnergy-malware?

Het doel van RedEnergy malware is tweeledig. Het functioneert als een gegevensdiefstal met als doel gevoelige informatie uit verschillende webbrowsers te halen. Daarnaast bevat het ransomware-modules, waardoor het de gegevens van de gebruiker kan versleutelen en losgeld kan eisen voor het herstellen van de toegang tot de versleutelde bestanden.

Hoe open ik ".FACKOFF!" bestanden?

Uw bestanden zijn versleuteld als gevolg van een ransomware-infectie en om ze te openen is een decoderingsproces nodig.

Waar moet ik zoeken naar gratis decoderingstools?

In het geval van een ransomware-aanval moet u de website van het No More Ransom-project raadplegen (meer informatie hierboven).

Ik kan jullie veel geld betalen, kunnen jullie bestanden voor mij decoderen?

We bieden geen service voor het ontsleutelen van bestanden die door ransomware zijn versleuteld. Over het algemeen is het extreem moeilijk om dergelijke bestanden te ontsleutelen zonder de betrokkenheid van cybercriminelen achter de aanval, tenzij er fouten in de ransomware zelf zitten. Daarom, als een derde partij beweert decryptie te bieden tegen een vergoeding, zijn ze waarschijnlijk aan het handelen als tussenpersoon of proberen ze u te misleiden.

Hoe is RedEnergy malware mijn computer binnengedrongen?

RedEnergy vermomt zichzelf als een legitieme browser update en vraagt gebruikers om deze te installeren. Een andere methode is via misleidende omleidingstechnieken, waarbij gebruikers die de website van een bedrijf proberen te bezoeken, worden omgeleid naar een schadelijke site die het downloaden van malware initieert. Meer informatie vindt u in ons artikel.

Beschermt Combo Cleaner mij tegen malware?

Combo Cleaner kan bijna alle erkende malware-infecties identificeren en verwijderen. Geavanceerde malware verbergt zich vaak diep in het systeem. Daarom is een volledige systeemscan essentieel voor een grondige detectie en verwijdering van mogelijke bedreigingen.

▼ Toon discussie