Verwijder instructies voor de SuperBear externe toegang trojan

![]() Geschreven door Tomas Meskauskas op

Geschreven door Tomas Meskauskas op

Wat voor soort malware is SuperBear?

SuperBear is de naam van een Remote Access Trojan (RAT). Programma's in deze categorie werken door toegang op afstand en controle over apparaten mogelijk te maken.

RAT's kunnen zeer veelzijdig zijn; onderzoek toont echter aan dat SuperBear gerichte malware is. Ook is deze trojan gebruikt in sterk gerichte aanvallen, zoals spam e-mails die slachtoffers lokken met ongelooflijk relevante informatie. Er is reden om aan te nemen dat SuperBear wordt gebruikt om maatschappelijke organisaties als doelwit te nemen.

SuperBear malware overzicht

De bekende SuperBear-aanval begon met een via spam verspreide virulente bijlage - een document in LNK-indeling. Eenmaal geopend kreeg het slachtoffer een echt Microsoft Word-document (DOCX) te zien, terwijl op de achtergrond een kwaadaardig PowerShell-commando werd uitgevoerd - waarmee de infectieketen in gang werd gezet.

Het is vermeldenswaard dat deze infectie de benodigde payloads downloadde van een legitieme WordPress website, die de aanvallers hadden gecompromitteerd.

Na een succesvolle infiltratie concentreert SuperBear zich op verkenning. Deze RAT kan gegevens exfiltreren met betrekking tot processen en het geïnfecteerde systeem. Het kan ook Shell-commando's ontvangen en uitvoeren.

Bovendien kan SuperBear een kwaadaardige DLL (Dynamic Link Library) downloaden en starten. Aangezien deze malware inhoud kan infiltreren in apparaten, kan het extra/verschillende functionaliteiten krijgen door het downloaden/installeren van verschillende schadelijke componenten en programma's.

Normaal gesproken werkt software die kettinginfecties kan veroorzaken binnen bepaalde beperkingen, d.w.z. dat er alleen specifieke programma's of malwaretypes worden geïnstalleerd. Het is echter niet onwaarschijnlijk dat bij mogelijke toekomstige versies van SuperBear de reikwijdte van deze mogelijkheid wordt uitgebreid of gewijzigd. Dit geldt in het algemeen; ontwikkelaars van malware verbeteren hun software en methodologieën vaak, waardoor volgende campagnes kunnen verschillen.

Samengevat kan de aanwezigheid van risicomalware zoals SuperBear op apparaten leiden tot ernstige privacyproblemen, financiële verliezen en identiteitsdiefstal. Er moet worden vermeld dat malware-aanvallen op zeer gevoelige entiteiten gepaard gaan met grotere bedreigingen.

| Naam | SuperBear remote access trojan |

| Type bedreiging | Trojan, Remote Access Trojan (RAT), spyware. |

| Detectienamen | Kaspersky (UDS:Trojan.Win32.GenericML.xnet), Lionic (Trojan.Win32.Generic.lycn), McAfee (Artemis!E49AAA9A5933), Microsoft (Trojan:Win32/Wacatac.B!ml), Symantec (ML.Attribute.HighConfidence), volledige lijst van detecties (VirusTotal) |

| Symptomen | Trojans zijn ontworpen om heimelijk te infiltreren in de computer van het slachtoffer en stil te blijven, waardoor er geen specifieke symptomen duidelijk zichtbaar zijn op een geïnfecteerde machine. |

| Verspreidingsmethodes | Geïnfecteerde e-mailbijlagen, schadelijke online advertenties, social engineering, softwarekrakers. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer toegevoegd aan een botnet. |

| Malware verwijderen (Windows) | Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. |

Remote access trojan voorbeelden

We hebben een groot aantal malware-exemplaren geanalyseerd; QuiteRAT, JanelaRAT en Pathfinder zijn slechts een paar voorbeelden van remote access trojans.

Malware kan worden gestroomlijnd voor zeer beperkte doeleinden of een breed scala aan schadelijke mogelijkheden hebben. Hoe kwaadaardige software ook werkt - de aanwezigheid ervan op een systeem bedreigt de integriteit van het apparaat en de veiligheid van de gebruiker. Daarom moeten alle bedreigingen onmiddellijk worden verwijderd zodra ze worden ontdekt.

Hoe is SuperBear in mijn computer geïnfiltreerd?

SuperBear is gebruikt in een zeer gerichte aanval op een journalist. Deze had een e-mail ontvangen van een vermeende activist die beweerde contact te hebben met een lid van een bestaande organisatie. Zodra de schadelijke bijlage werd geopend, bleek het vervalste document betrekking te hebben op de organisatie.

Het is onduidelijk of andere SuperBear-campagnes gebruik zullen blijven maken van gerichte spammails of zullen vertrouwen op andere distributiemethoden.

Phishing en social engineering worden veel gebruikt bij de verspreiding van malware. Kwaadaardige software wordt vaak vermomd als of gebundeld met gewone programma-/mediabestanden. Het kan gaan om uitvoerbare bestanden (.exe, .run, enz.), archieven (RAR, ZIP, enz.), documenten (Microsoft Office, Microsoft OneNote, PDF, enz.), JavaScript, enz.

Malware wordt voornamelijk verspreid via kwaadaardige bijlagen/links in spammail (bijv. e-mails, PM's/DM's, sms'jes, enz.), online zwendel, drive-by (stiekeme/bedrieglijke) downloads, malvertising, onbetrouwbare downloadkanalen (bijv. freeware en websites van derden, Peer-to-Peer netwerken voor het delen van bestanden, enz.

Bovendien kunnen sommige kwaadaardige programma's zichzelf verspreiden via lokale netwerken en verwisselbare opslagapparaten (bijv. externe harde schijven, USB-sticks, enz.).

Hoe vermijdt u de installatie van malware?

We raden ten zeerste aan voorzichtig te zijn met inkomende e-mails en andere berichten. Bijlagen of koppelingen in verdachte/irrelevante e-mails mogen niet worden geopend, omdat ze besmettelijk kunnen zijn. We raden aan om Microsoft Office-versies van na 2010 te gebruiken, omdat deze de modus "Beschermde weergave" hebben die voorkomt dat er automatisch macroopdrachten worden uitgevoerd.

Verder adviseren we voorzichtigheid tijdens het browsen omdat valse en gevaarlijke online inhoud meestal echt en onschadelijk lijkt.

Een andere aanbeveling is om alleen te downloaden van officiële en geverifieerde kanalen. Bovendien moeten alle programma's worden geactiveerd en bijgewerkt met behulp van legitieme functies/tools, omdat programma's van derden malware kunnen bevatten.

We moeten benadrukken hoe belangrijk het is om een betrouwbare antivirus te installeren en up-to-date te houden. Met beveiligingssoftware moeten regelmatig systeemscans worden uitgevoerd en bedreigingen worden verwijderd. Als u denkt dat uw computer al geïnfecteerd is, raden we u aan een scan uit te voeren met Combo Cleaner om geïnfiltreerde malware automatisch te verwijderen.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

▼ DOWNLOAD Combo Cleaner

De gratis scanner controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door Rcs Lt, het moederbedrijf van PCRisk. Lees meer. Door het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden.

Snelmenu:

- Wat is SuperBear?

- STAP 1. SuperBear malware handmatig verwijderen.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijdert u malware handmatig?

Handmatig malware verwijderen is een ingewikkelde taak - meestal is het het beste om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner te gebruiken.

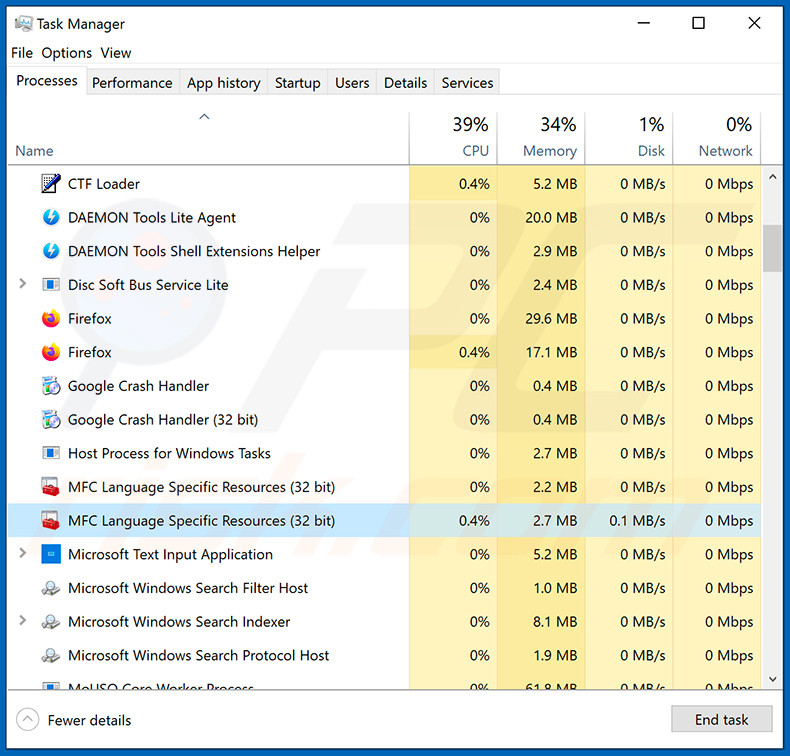

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat wordt uitgevoerd op de computer van een gebruiker:

Als u de lijst met programma's die op uw computer worden uitgevoerd hebt gecontroleerd, bijvoorbeeld met taakbeheer, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet u doorgaan met deze stappen:

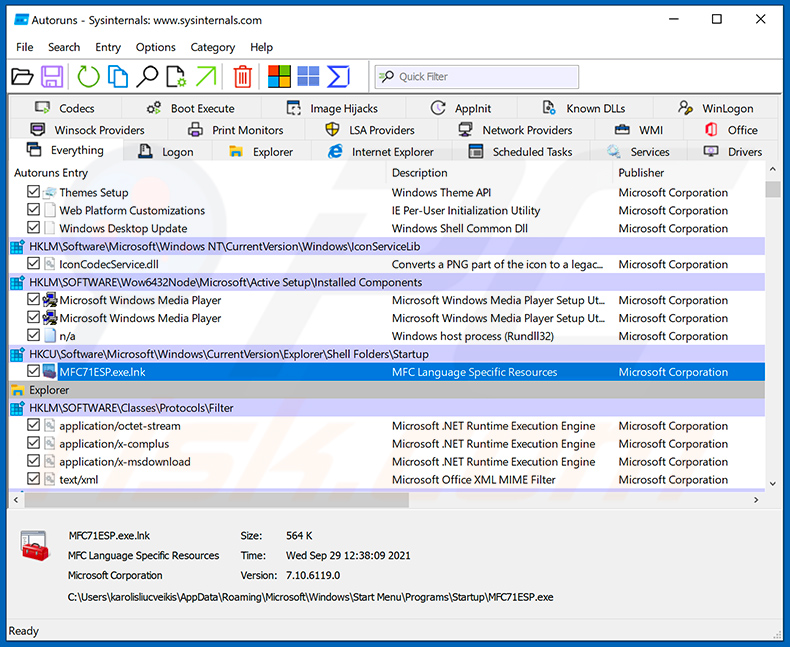

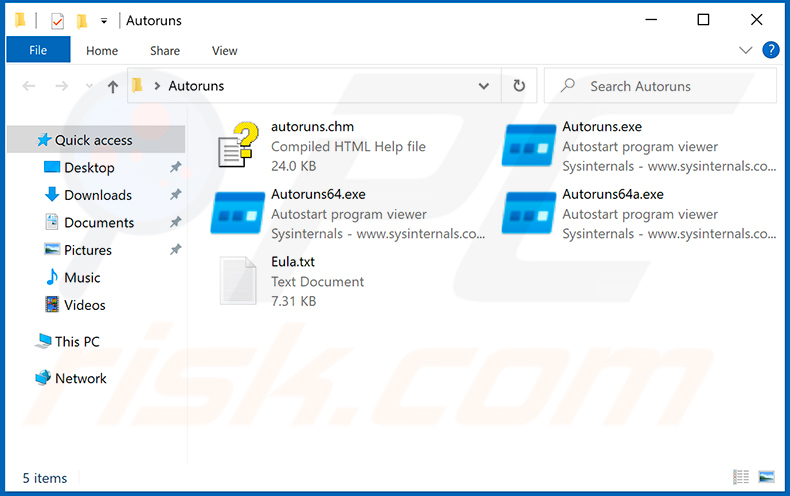

Download een programma genaamd Autoruns. Dit programma vindt automatisch gestarte toepassingen, register- en bestandssysteemlocaties:

Download een programma genaamd Autoruns. Dit programma vindt automatisch gestarte toepassingen, register- en bestandssysteemlocaties:

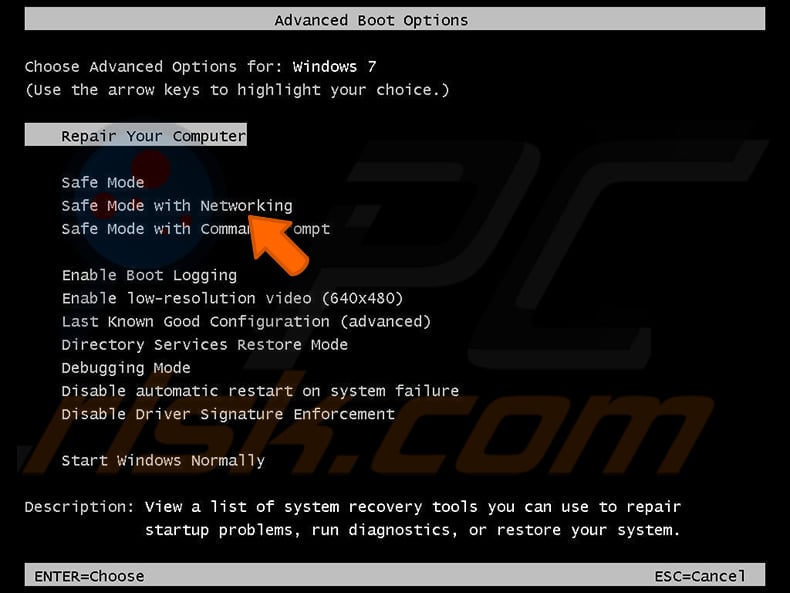

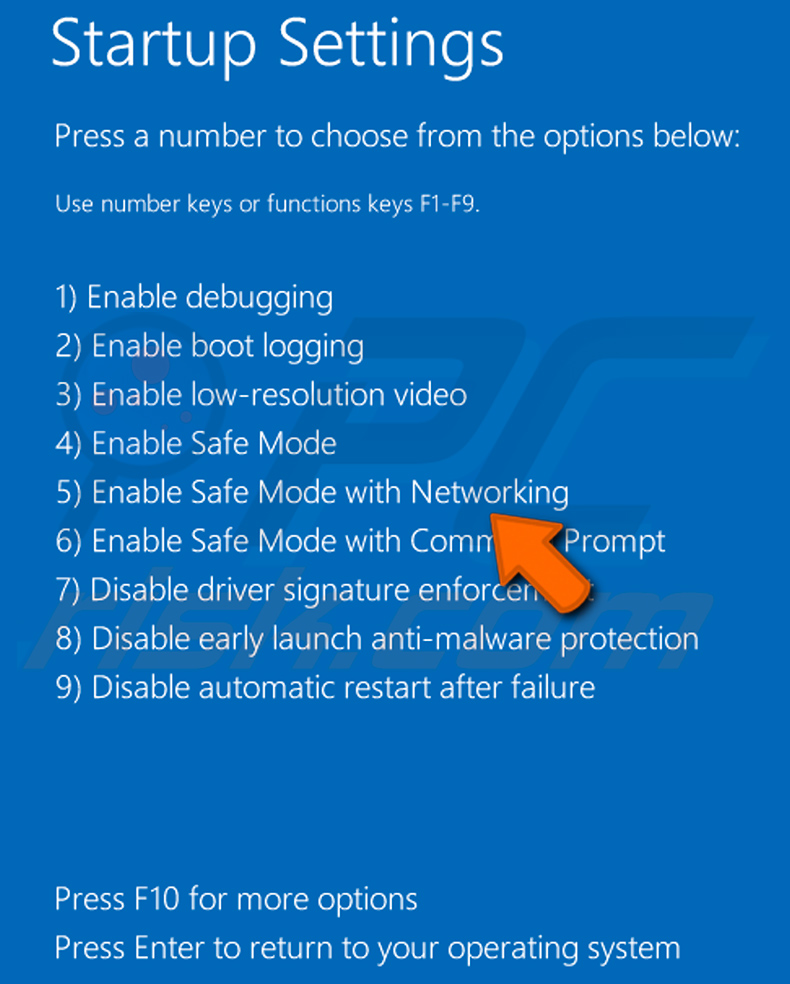

Herstart uw computer in de veilige modus:

Herstart uw computer in de veilige modus:

Windows XP en Windows 7 gebruikers: Start uw computer op in Veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten en klik op OK. Druk tijdens het starten van uw computer meerdere keren op de F8-toets op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet en selecteer vervolgens Veilige modus met netwerkmogelijkheden in de lijst.

Video die laat zien hoe u Windows 7 start in "Veilige modus met netwerkmogelijkheden":

Windows 8 gebruikers: Start Windows 8 in Veilige modus met netwerkmogelijkheden - Ga naar het Startscherm van Windows 8, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, selecteer in het geopende venster "Algemene pc-instellingen" Geavanceerd opstarten.

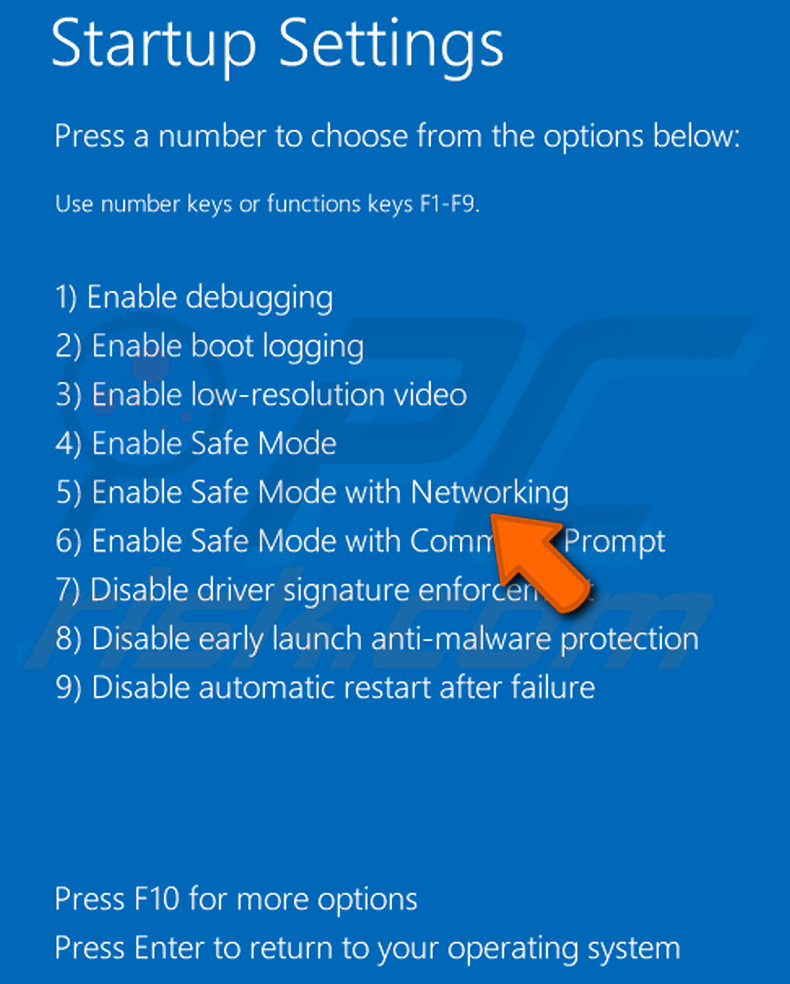

Klik op de knop "Nu opnieuw opstarten". Uw computer start nu opnieuw op in het menu "Geavanceerde opstartopties". Klik op de knop "Problemen oplossen" en klik vervolgens op de knop "Geavanceerde opties". Klik in het scherm met geavanceerde opties op "Opstartinstellingen".

Klik op de knop "Opnieuw opstarten". Uw PC zal opnieuw opstarten in het scherm Opstartinstellingen. Druk op F5 om op te starten in Veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 8 start in "Veilige modus met netwerkmogelijkheden":

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het aan/uit-pictogram. Klik in het geopende menu op "Opnieuw opstarten" terwijl u de toets "Shift" op uw toetsenbord ingedrukt houdt. Klik in het venster "Een optie kiezen" op "Problemen oplossen" en selecteer vervolgens "Geavanceerde opties".

Selecteer in het menu "Geavanceerde opties" "Opstartinstellingen" en klik op de knop "Opnieuw opstarten". In het volgende venster moet u op de toets "F5" op uw toetsenbord klikken. Hierdoor wordt uw besturingssysteem opnieuw opgestart in de veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 10 start in "Veilige modus met netwerkmogelijkheden":

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

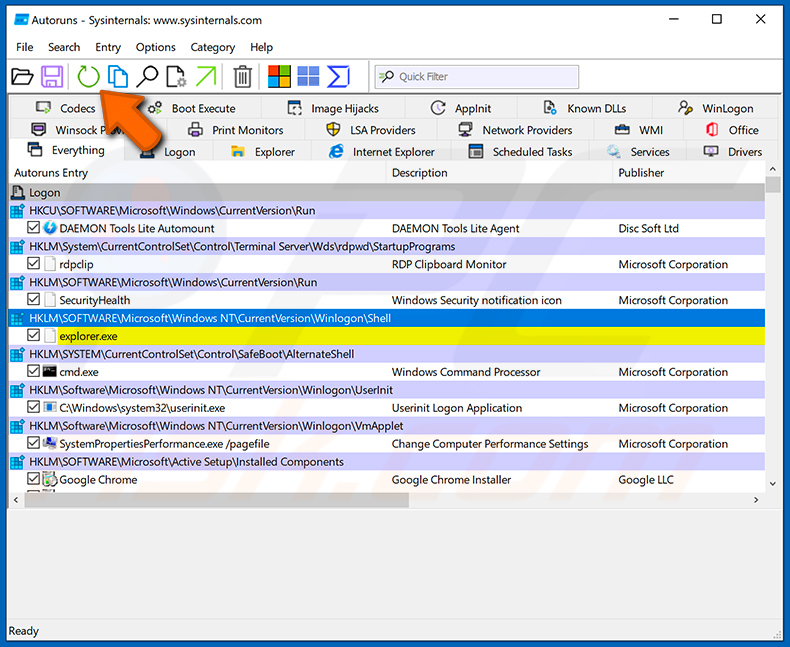

Klik in de Autoruns-toepassing op "Opties" bovenaan en schakel de opties "Lege locaties verbergen" en "Windows-items verbergen" uit. Klik na deze procedure op het pictogram "Vernieuwen".

Klik in de Autoruns-toepassing op "Opties" bovenaan en schakel de opties "Lege locaties verbergen" en "Windows-items verbergen" uit. Klik na deze procedure op het pictogram "Vernieuwen".

Bekijk de lijst die wordt geleverd door de Autoruns-toepassing en vind het malwarebestand dat u wilt verwijderen.

Bekijk de lijst die wordt geleverd door de Autoruns-toepassing en vind het malwarebestand dat u wilt verwijderen.

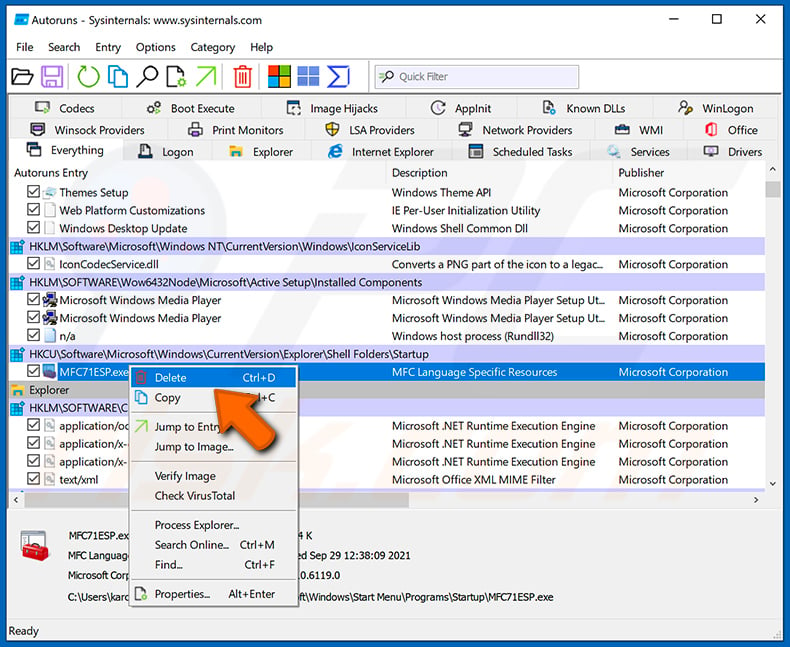

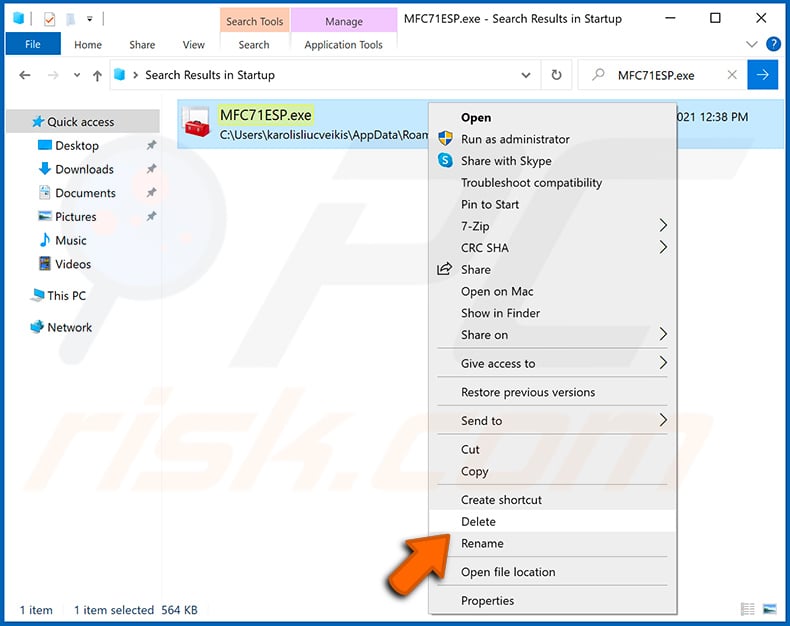

U moet het volledige pad en de naam opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u "Verwijderen".

Nadat u de malware hebt verwijderd via de Autoruns-toepassing (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende keer opstarten van het systeem), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als u de bestandsnaam van de malware vindt, moet u deze verwijderen.

Start uw computer opnieuw op in de normale modus. Door deze stappen uit te voeren, verwijdert u alle malware van uw computer. Houd er rekening mee dat het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist. Als u deze vaardigheden niet hebt, laat het verwijderen van malware dan over aan antivirus- en antimalwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om een infectie te voorkomen dan om te proberen malware later te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates van het besturingssysteem en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden we aan deze te scannen met Combo Cleaner.

Veelgestelde vragen (FAQ)

Mijn computer is geïnfecteerd met SuperBear malware, moet ik mijn opslagapparaat formatteren om er vanaf te komen?

Voor het verwijderen van malware is formatteren zelden nodig.

Wat zijn de grootste problemen die SuperBear malware kan veroorzaken?

De bedreigingen die gepaard gaan met een infectie hangen af van de mogelijkheden van het programma en de modus operandi van de cybercriminelen. SuperBear is een RAT - een type malware dat is ontworpen om externe toegang tot/controle over machines mogelijk te maken. Over het algemeen kunnen RAT-type infecties leiden tot ernstige privacyproblemen, financiële verliezen en identiteitsdiefstal. SuperBear is echter gebruikt bij gerichte aanvallen en infecties tegen zeer gevoelige entiteiten vormen een grotere bedreiging.

Wat is het doel van SuperBear-malware?

De meeste malware-aanvallen worden gemotiveerd door winstbejag. Cybercriminelen kunnen kwaadaardige software echter ook gebruiken om zichzelf te amuseren, persoonlijke wraakacties uit te voeren, processen te verstoren (bijv. websites, diensten, bedrijven, enz.) en zelfs politiek/geopolitiek gemotiveerde aanvallen te lanceren.

Hoe is SuperBear-malware mijn computer binnengedrongen?

Er is opgemerkt dat SuperBear wordt verspreid via ongelooflijk gerichte spammail. Dit programma kan echter ook via andere technieken worden verspreid.

De meest gebruikte verspreidingsmethoden zijn: spam e-mails/berichten, drive-by downloads, dubieuze downloadkanalen (bijv. freeware en gratis file-hosting sites, P2P sharing netwerken, etc.), illegale programma activatie tools ("cracks"), nep updates, online oplichting en malvertising. Bovendien kunnen sommige kwaadaardige programma's zichzelf verspreiden via lokale netwerken en verwisselbare opslagapparaten.

Beschermt Combo Cleaner mij tegen malware?

Ja, Combo Cleaner kan praktisch alle bekende malware-infecties detecteren en verwijderen. Het moet worden benadrukt dat het uitvoeren van een volledige systeemscan essentieel is omdat geavanceerde kwaadaardige programma's zich meestal diep in systemen verbergen.

▼ Toon discussie