Hoe CStealer verwijderen uit uw besturingssysteem

![]() Geschreven door Tomas Meskauskas op

Geschreven door Tomas Meskauskas op

Wat is CStealer?

CStealer, ontdekt door MalwareHunterTeam en verder onderzocht door James, is kwaadaardige software die is geclassificeerd als een trojan. Deze malware is ontworpen om wachtwoorden te stelen die zijn opgeslagen in Google Chrome browsers. Trojan infecties zijn zeer riskant en kunnen leiden tot een aantal belangrijke problemen.

Meer over CStealer

Trojan malware heeft een breed scala aan gevaarlijke mogelijkheden. Het stelen van wachtwoorden is zeker niet uniek of ongewoon. Ze werken meestal door gestolen inloggegevens in een bestand te verzamelen en dit vervolgens naar een commando- en controleserver (C&C/C2) te sturen, een apparaat dat opdrachten geeft en in wezen geïnfecteerde systemen kan besturen.

Zoals het geval is met trojaanse paarden die informatie verzamelen, kunnen C2-servers ook gegevens ontvangen, maar de CStealer werkt op een andere manier. Dit kwaadaardige programma maakt direct verbinding met een MongoDB-database op afstand waarin de gestolen informatie wordt opgeslagen. CStealer bereikt dit door de MongoDB database accountgegevens erin te coderen.

De trojan gebruikt vervolgens MongoDB C Driver als een clientbibliotheek om verbinding te maken met de database. Nadat de logins/wachtwoorden van het slachtoffer die zijn opgeslagen in hun Chrome-browsers naar de MongoDB-database zijn verzonden, hebben de ontwikkelaars van CStealer op elk moment toegang tot deze gegevens. Het is ook mogelijk dat andere cybercriminelen toegang krijgen tot de database.

De daarin bewaarde informatie kan ook worden verkocht aan derden die op winst uit zijn. De gestolen accounts kunnen voor verschillende doeleinden worden gebruikt. Bijvoorbeeld om geld over te maken, online aankopen te doen, de identiteit van gebruikers aan te nemen, het systeem verder te infecteren, malware te verspreiden via contactenlijsten, enzovoort.

Samengevat kan de aanwezigheid van trojans die gegevens stelen leiden tot financieel verlies, ernstige privacyproblemen, identiteitsdiefstal, systeeminfiltratie en infecties. Om de veiligheid van het apparaat en de gebruiker te garanderen, moet CStealer onmiddellijk worden verwijderd.

| Naam | CStealer malware |

| Type bedreiging | Trojan, password-stealing virus, banking malware, spyware. |

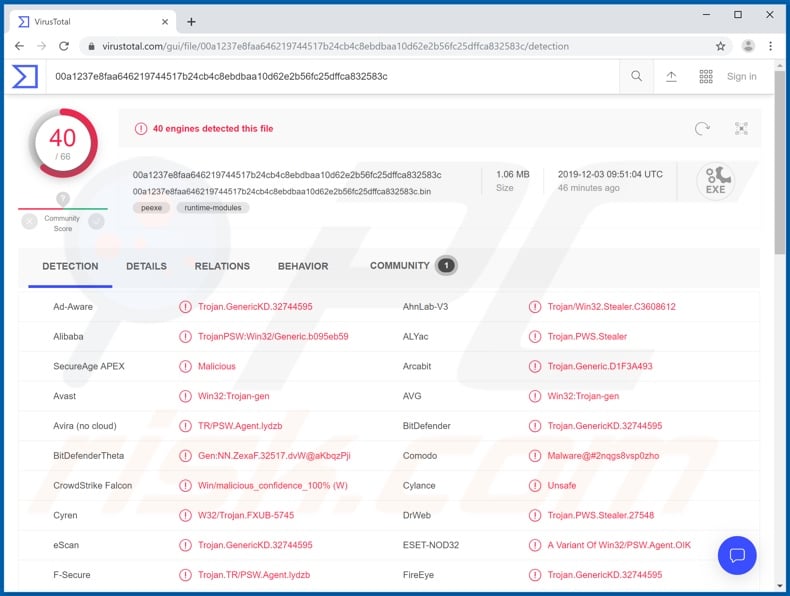

| Detectienamen | Avast (Win32:Trojan-gen), BitDefender (Trojan.GenericKD.32744595), ESET-NOD32 (een variant van Win32/PSW.Agent.OIK), DrWeb (Trojan.PWS.Stealer.27548), volledige lijst (VirusTotal) |

| Symptomen | Trojans zijn ontworpen om heimelijk te infiltreren in de computer van het slachtoffer en stil te blijven, waardoor er geen specifieke symptomen duidelijk zichtbaar zijn op een geïnfecteerde machine. |

| Verspreidingsmethodes | Geïnfecteerde e-mailbijlagen, schadelijke online advertenties, social engineering, softwarekrakers. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer toegevoegd aan een botnet. |

| Malware verwijderen (Windows) | Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. |

Meer over Trojans

Mispadu, Tinynuke en FormBook zijn enkele voorbeelden van andere trojans die gegevens stelen. Malware binnen deze classificatie kan verschillende mogelijkheden hebben. Het kan bijvoorbeeld gegevens traceren, keteninfecties veroorzaken, cryptocurrency delven, enz. Ze hebben allemaal één doel: inkomsten genereren voor de cybercriminelen die erachter zitten. Alle trojans vormen een directe bedreiging voor het apparaat en de veiligheid van de gebruiker.

Hoe is CStealer in mijn computer geïnfiltreerd?

Trojans en andere schadelijke inhoud verspreiden zich voornamelijk via spamcampagnes, onbetrouwbare downloadbronnen, illegale softwareactiveringsprogramma's ("cracking") en valse updaters. Spamcampagnes worden gebruikt om op grote schaal e-mails te versturen. Misleidende e-mails worden gebruikt om malware te verspreiden.

De berichten zijn vermomd als "officieel", "belangrijk", "dringend", "prioritair" enzovoort. De e-mails bevatten besmettelijke bestanden (of koppelingen die ernaar leiden). De bijlagen kunnen archiefbestanden (ZIP, RAR) en uitvoerbare (.exe, .run) bestanden, PDF- en Microsoft Office-documenten, JavaScript, enz. zijn.

Wanneer deze gevaarlijke bestanden worden uitgevoerd, uitgevoerd of anderszins geopend, worden ze getriggerd om het infectieproces te starten (d.w.z. ze starten met het downloaden/installeren van malware).

Onbetrouwbare downloadbronnen zoals P2P-sharingnetwerken (BitTorrent, eMule, Gnutella, enz.), onofficiële en gratis bestandshostingsites, downloaders van derden en dergelijke kunnen schadelijke inhoud aanbieden (bijv. gepresenteerd als normale programma's en/of ermee gebundeld).

In plaats van gelicentieerde producten te activeren, kunnen illegale activeringstools ("cracks") kwaadaardige software downloaden/installeren. Valse updaters veroorzaken infecties door misbruik te maken van zwakke plekken in verouderde programma's of gewoon door malware te installeren in plaats van de beloofde updates.

Hoe de installatie van malware vermijden

Open geen verdachte/irrelevante e-mails, vooral niet die van onbekende afzenders (adressen). Alle bijlagen en links in dubieuze e-mails moeten ongeopend blijven, omdat deze bestanden de bron zijn van een mogelijke infectie. U wordt geadviseerd om Microsoft Office-versies te gebruiken die na 2010 zijn uitgebracht.

Nieuwere versies hebben de modus "Beschermde weergave", die voorkomt dat kwaadaardige macroopdrachten automatisch malware downloaden/installeren wanneer het document wordt geopend. Gebruik alleen officiële en geverifieerde downloadkanalen. Software moet worden geactiveerd en bijgewerkt met tools/functies van legitieme ontwikkelaars.

Illegale activeringstools ("cracking") en updaters van derden brengen een hoog risico op installatie van malware met zich mee. Zorg ervoor dat een gerenommeerd anti-virus/anti-spyware pakket is geïnstalleerd en up-to-date wordt gehouden. Deze programma's moeten worden gebruikt om regelmatig systeemscans uit te voeren en om gedetecteerde bedreigingen/problemen te verwijderen.

Als u denkt dat uw computer al is geïnfecteerd, raden we u aan een scan uit te voeren met Combo Cleaner om geïnfiltreerde malware automatisch te verwijderen.

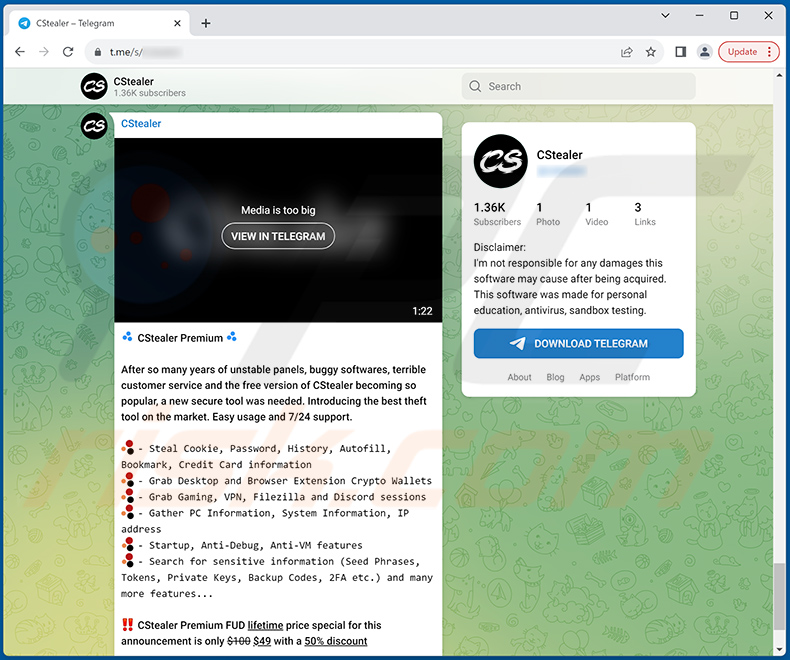

Screenshot van een Telegram-account gebruikt om CStealer te promoten:

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

▼ DOWNLOAD Combo Cleaner

De gratis scanner controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door Rcs Lt, het moederbedrijf van PCRisk. Lees meer. Door het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden.

Snelmenu:

- Wat is CStealer?

- STAP 1. Handmatige verwijdering van CStealer malware.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijdert u malware handmatig?

Handmatig malware verwijderen is een ingewikkelde taak - meestal is het het beste om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen raden we u aan Combo Cleaner te gebruiken.

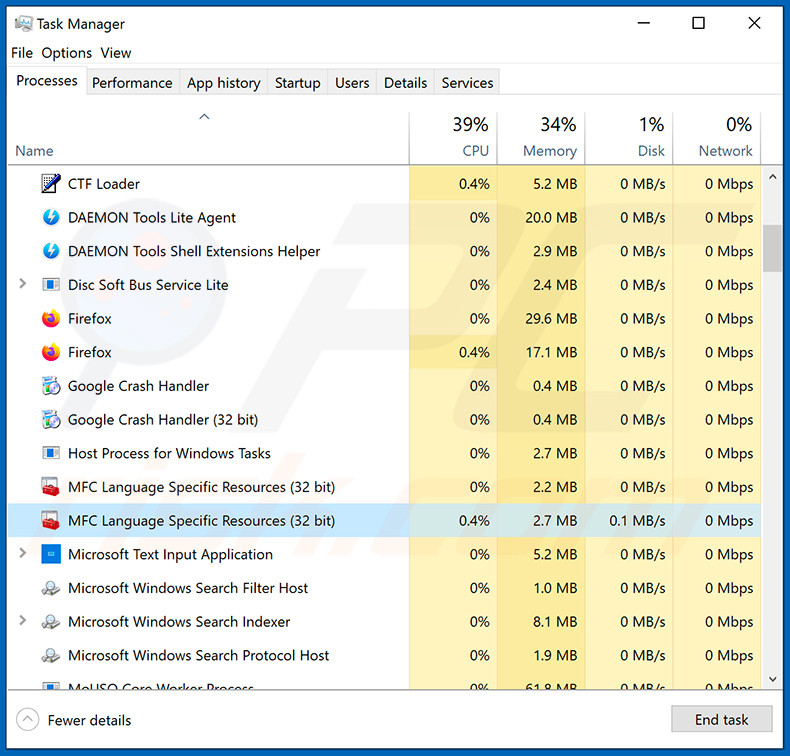

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat op de computer van een gebruiker wordt uitgevoerd:

Als u de lijst met programma's die op uw computer worden uitgevoerd hebt gecontroleerd, bijvoorbeeld met taakbeheer, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet u doorgaan met deze stappen:

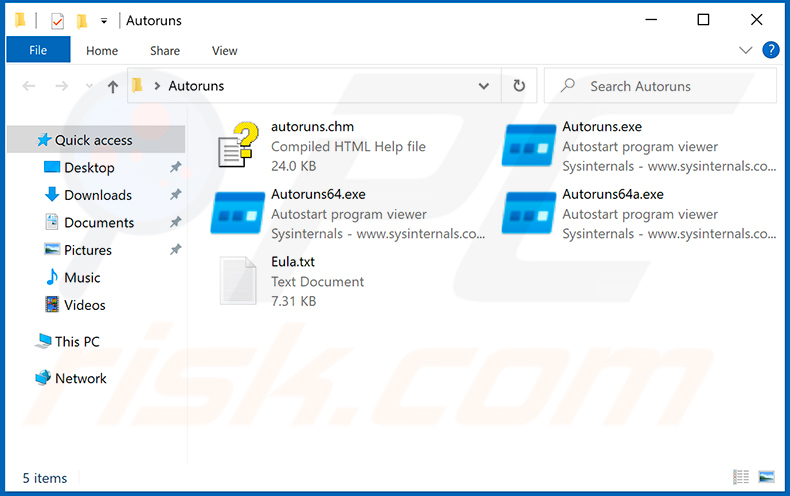

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

Start uw computer opnieuw op in Veilige modus:

Start uw computer opnieuw op in Veilige modus:

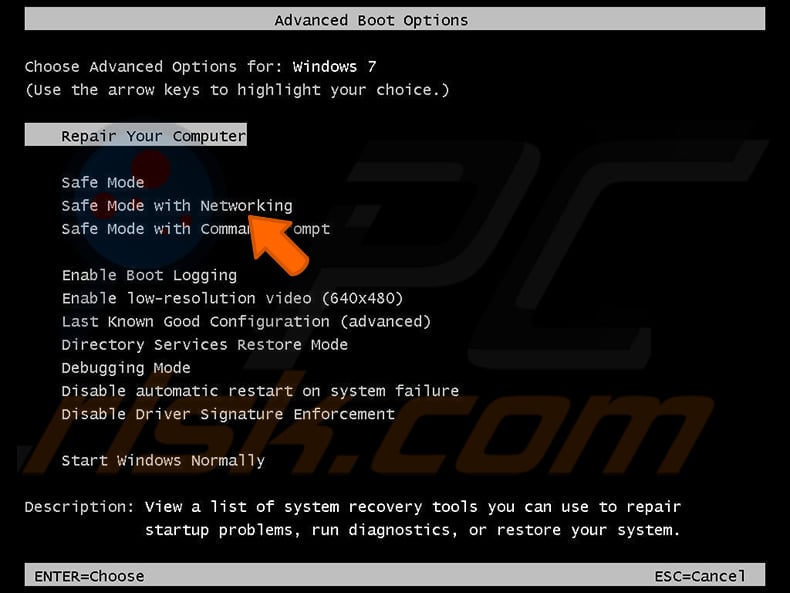

Windows XP en Windows 7 gebruikers: Start uw computer op in Veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten en klik op OK. Druk tijdens het opstarten van uw computer meerdere keren op de F8-toets op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet en selecteer vervolgens Veilige modus met netwerkmogelijkheden in de lijst.

Video die laat zien hoe u Windows 7 opstart in "Veilige modus met netwerkmogelijkheden":

Windows 8 gebruikers: Windows 8 opstarten in Veilige modus met netwerkmogelijkheden - Ga naar het Windows 8 Startscherm, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, selecteer in het geopende venster "Algemene pc-instellingen" Geavanceerd opstarten.

Klik op de knop "Nu opnieuw opstarten". Uw computer start nu opnieuw op in het menu "Geavanceerde opstartopties". Klik op de knop "Problemen oplossen" en klik vervolgens op de knop "Geavanceerde opties". Klik in het scherm met geavanceerde opties op "Opstartinstellingen".

Klik op de knop "Opnieuw opstarten". Uw pc zal opnieuw opstarten in het scherm met de opstartinstellingen. Druk op F5 om op te starten in Veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 8 opstart in "Veilige modus met netwerkmogelijkheden":

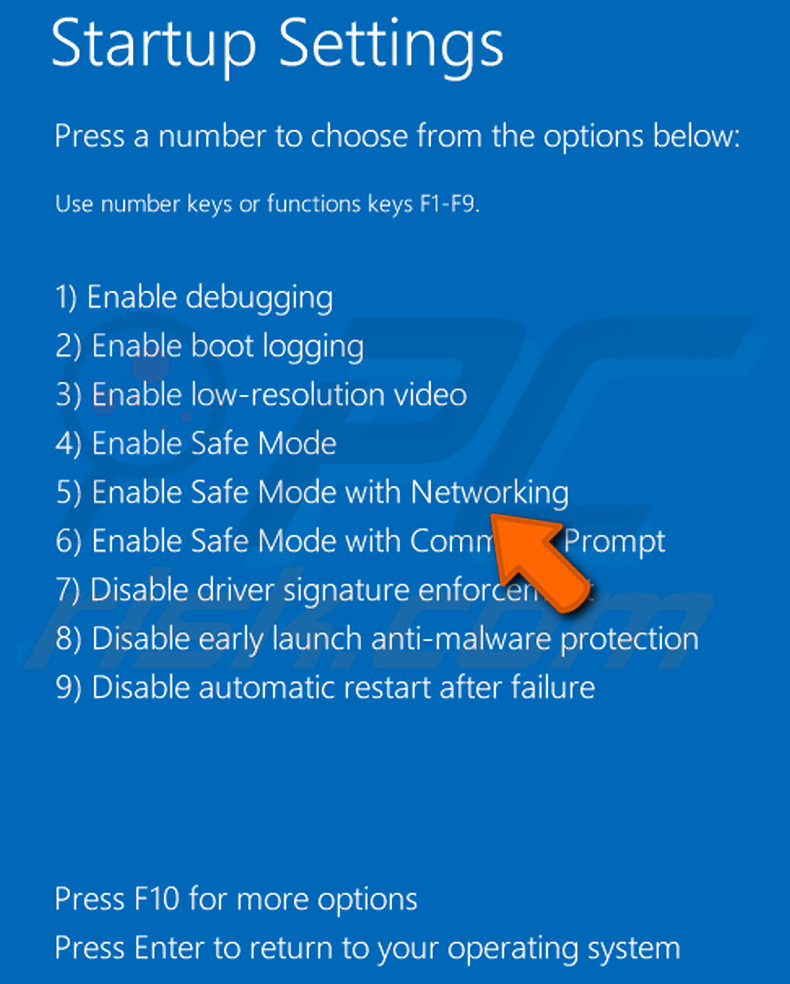

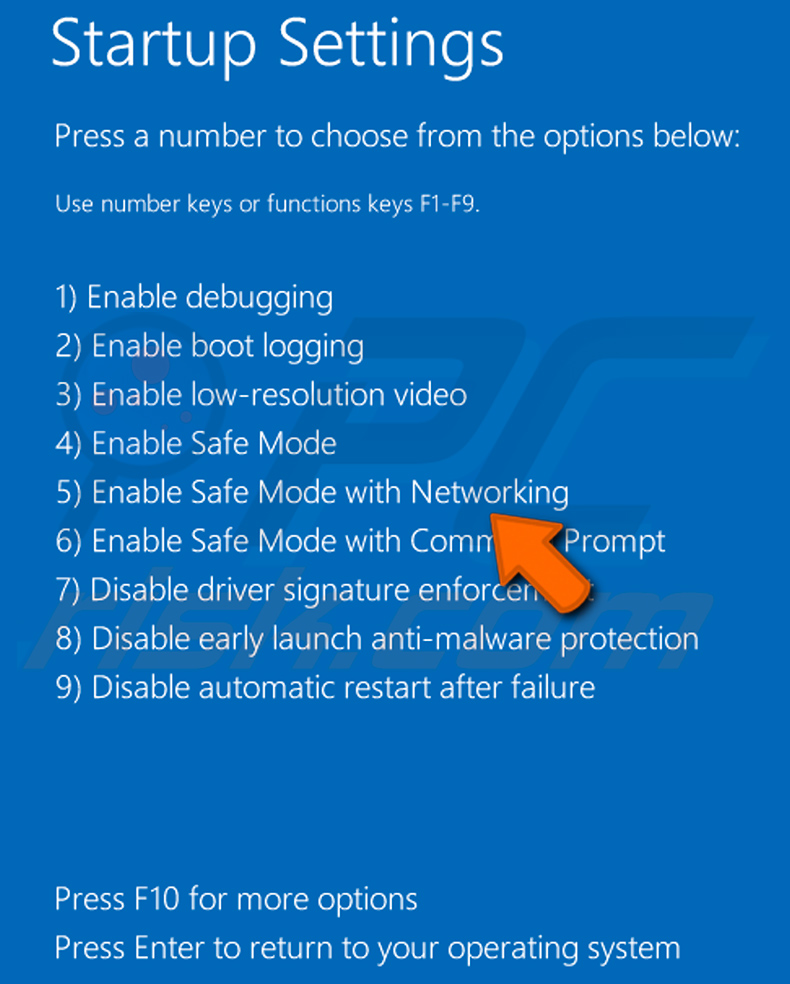

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het aan/uit-pictogram. Klik in het geopende menu op "Opnieuw opstarten" terwijl je de toets "Shift" op je toetsenbord ingedrukt houdt. Klik in het venster "Een optie kiezen" op "Problemen oplossen" en selecteer vervolgens "Geavanceerde opties".

Selecteer in het menu "Geavanceerde opties" "Opstartinstellingen" en klik op de knop "Opnieuw opstarten". In het volgende venster moet u klikken op de knop "F5" op uw toetsenbord. Hierdoor wordt uw besturingssysteem opnieuw opgestart in de Veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 10 opstart in "Veilige modus met netwerkmogelijkheden":

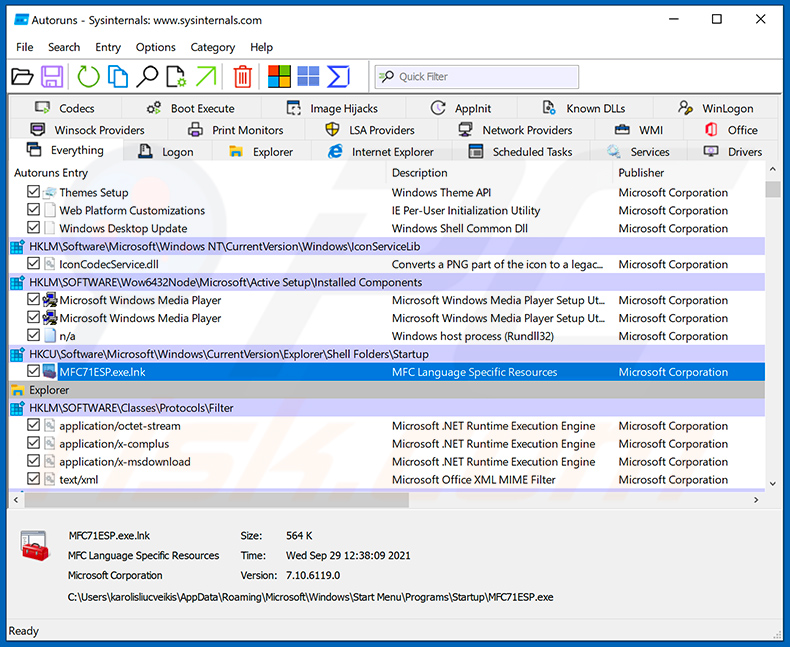

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

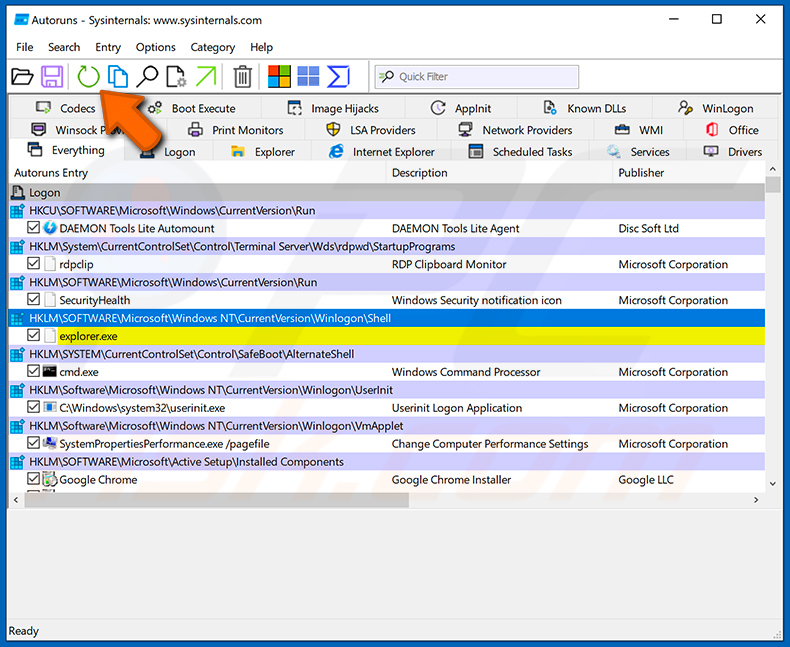

Klik in de Autoruns-toepassing op "Opties" bovenaan en schakel de opties "Lege locaties verbergen" en "Windows invoer verbergen" uit. Klik na deze procedure op het pictogram "Vernieuwen".

Klik in de Autoruns-toepassing op "Opties" bovenaan en schakel de opties "Lege locaties verbergen" en "Windows invoer verbergen" uit. Klik na deze procedure op het pictogram "Vernieuwen".

Bekijk de lijst die wordt geleverd door de Autoruns-toepassing en zoek het malwarebestand dat u wilt verwijderen.

Bekijk de lijst die wordt geleverd door de Autoruns-toepassing en zoek het malwarebestand dat u wilt verwijderen.

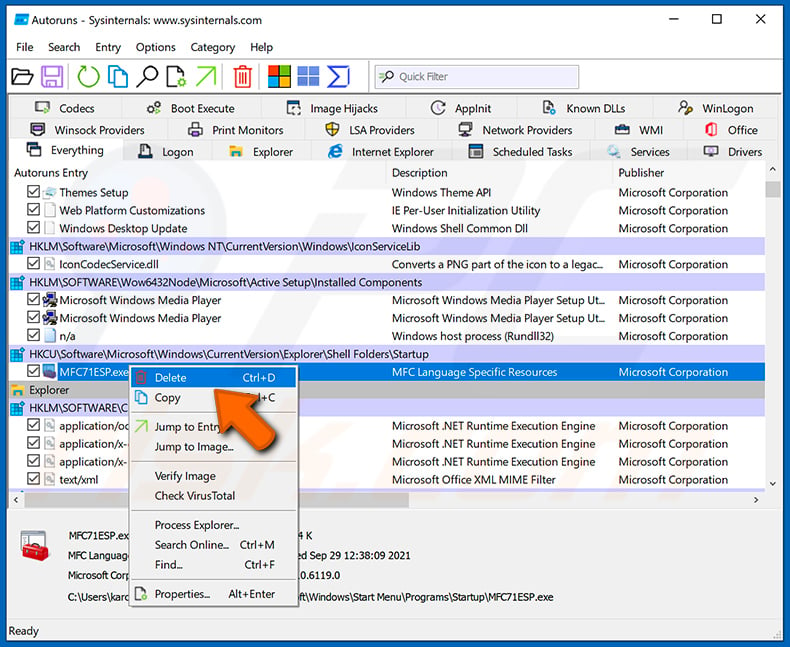

U moet het volledige pad en de naam opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u "Verwijderen".

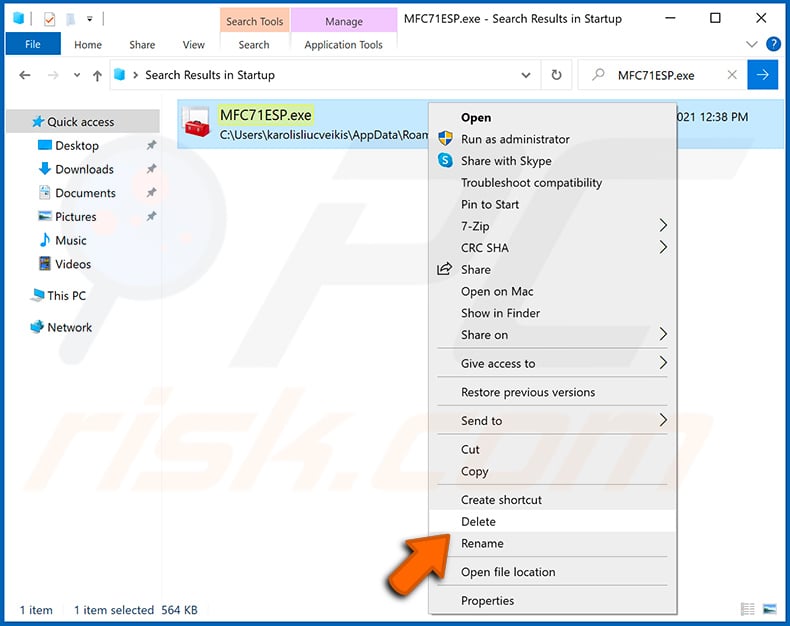

Nadat u de malware hebt verwijderd via de toepassing Autoruns (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende keer opstarten van het systeem), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als u de bestandsnaam van de malware vindt, moet u deze verwijderen.

Start uw computer opnieuw op in de normale modus. Als u deze stappen volgt, wordt alle malware van uw computer verwijderd. Houd er rekening mee dat voor het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist zijn. Als u deze vaardigheden niet hebt, laat het verwijderen van malware dan over aan antivirus- en antimalwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om een infectie te voorkomen dan om malware later te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste besturingssysteemupdates en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties raden we u aan deze te scannen met Combo Cleaner.

Veelgestelde vragen (FAQ)

Mijn computer is geïnfecteerd met CStealer malware, moet ik mijn opslagapparaat formatteren om er vanaf te komen?

Als uw computer is geïnfecteerd met CStealer malware, is het formatteren van uw opslagapparaat een mogelijke oplossing om de malware te verwijderen. Het formatteren van uw apparaat zal echter alle gegevens wissen die erop zijn opgeslagen. We raden u aan om beterouwbare beveiligingssoftware te gebruiken om uw systeem te scannen voordat u drastische stappen onderneemt.

Wat zijn de grootste problemen die malware kan veroorzaken?

De impact van malware varieert afhankelijk van het type en kan leiden tot ernstige gevolgen zoals identiteitsdiefstal, financieel verlies, verminderde computerprestaties, verdere infecties, gegevensversleuteling of andere problemen.

Wat is het doel van CStealer?

CStealer-malware heeft rechtstreeks toegang tot een externe MongoDB-database om gestolen aanmeldingsgegevens op te slaan, waardoor cybercriminelen gemakkelijker ongeautoriseerde toegang krijgen. CStealer kan de Chrome-browserlogins en wachtwoorden van slachtoffers achterhalen door vast gecodeerde MongoDB-accountgegevens in te sluiten.

Hoe is malware mijn computer binnengedrongen?

Trojans en andere malware verspreiden zich via spam-e-mails, onbetrouwbare downloads, schadelijke advertenties, kwetsbaarheden in verouderde software, illegale softwareactiveringstools en valse updaters. Misleidende e-mails bevatten besmettelijke bijlagen of koppelingen, waardoor malware wordt geïnstalleerd wanneer deze wordt geopend. Onbetrouwbare bronnen zoals P2P-netwerken en onofficiële sites kunnen schadelijke inhoud aanbieden, terwijl illegale activeringstools en nep-updaters malware kunnen downloaden in plaats van legitieme software-updates.

Beschermt Combo Cleaner mij tegen malware?

Combo Cleaner kan bijna alle bekende malware-infecties detecteren en verwijderen. Geavanceerde malware verbergt zich vaak diep in het systeem. Daarom is een volledige systeemscan essentieel voor een volledige detectie en verwijdering van malware.

▼ Toon discussie