Voorkom dat u uw e-mailaccount kwijtraakt via valse e-mails met "Authentication Request"

![]() Geschreven door Tomas Meskauskas op

Geschreven door Tomas Meskauskas op

Wat voor e-mail is "Authentication Request"?

Na inspectie van de e-mail "Authentication Request" werd duidelijk dat het om spam gaat. De e-mail waarschuwt ontvangers dat ze kunnen worden afgemeld van hun e-mailaccount, tenzij ze een verificatieproces voltooien. Het doel van deze e-mail is om gebruikers te misleiden zodat ze hun inloggegevens verstrekken aan een phishingsite.

Overzicht "Authenticatieverzoek" e-mailoplichting

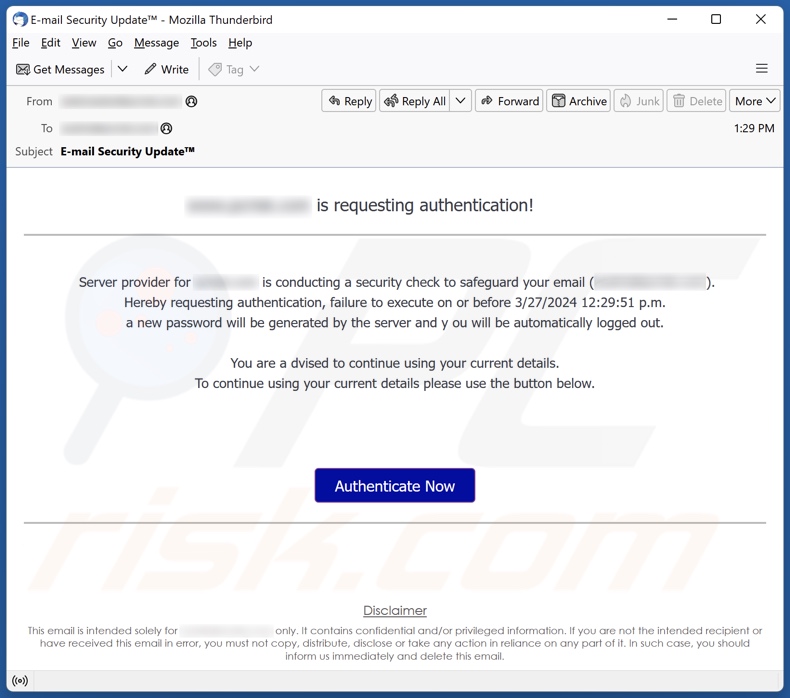

In de spambericht met als onderwerp "E-mail Security Updateᵀᴹ" (kan variëren) staat dat de serviceprovider van de ontvanger beveiligingscontroles uitvoert om hun e-mailaccount te beveiligen. Verificatie moet plaatsvinden voor de vermelde datum. Als dit niet gebeurt, wordt er een nieuw wachtwoord gegenereerd, waardoor de ontvanger wordt afgemeld bij zijn account. De ontvanger wordt aangemoedigd om op "Nu authenticeren" te drukken om dezelfde gegevens te blijven gebruiken.

Zoals vermeld in de inleiding is alle informatie in de brief met het "Authenticatieverzoek" vals en is deze niet geassocieerd met echte serviceproviders.

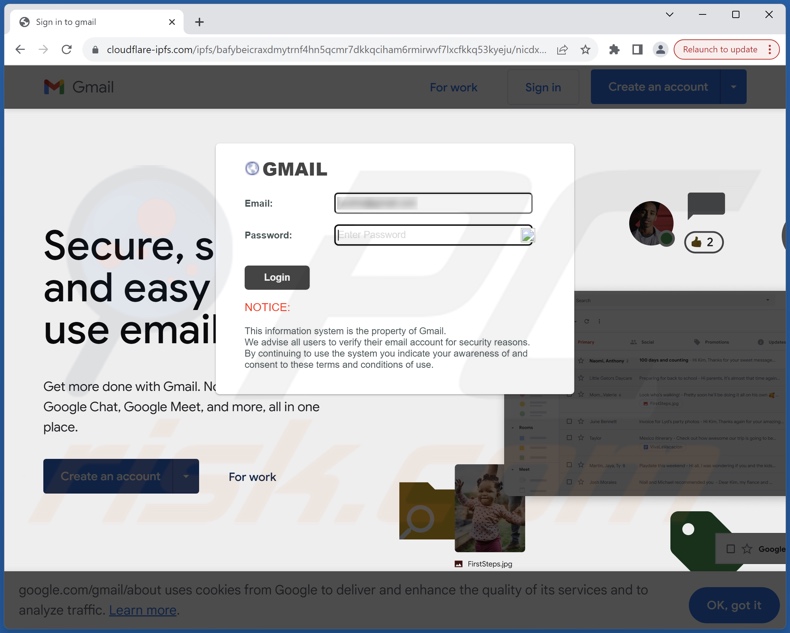

Nadat we de phishingsite hadden bezocht die door deze spamcampagne wordt ondersteund, kwamen we erachter dat het de aanmeldingspagina van de e-mailaccount van de ontvanger imiteert. Inloggegevens die op deze website worden ingevoerd, worden geregistreerd en naar oplichters gestuurd. Cybercriminelen kunnen echter niet alleen de e-mail stelen, maar mogelijk ook de accounts en platforms die via de e-mail zijn geregistreerd.

Om het potentiële misbruik verder uit te breiden, kunnen scammers de identiteit van accounteigenaars aannemen (bijv. e-mails, sociale netwerken, sociale media, enz.) en leningen of donaties vragen van contactpersonen/vrienden/volgers, oplichting onderschrijven en malware verspreiden door schadelijke links/bestanden te delen.

Daarnaast kan compromitterende/vertrouwelijke inhoud die wordt ontdekt op gegevensopslag- of vergelijkbare platforms worden gebruikt voor chantage of andere snode bedoelingen. Bovendien kunnen gestolen financiële accounts (bijv. online bankieren, e-commerce, digitale portemonnees, etc.) worden gebruikt voor frauduleuze transacties en online aankopen.

Kortom, slachtoffers van spammail zoals "Authentication Request" kunnen te maken krijgen met ernstige privacyproblemen, financieel verlies en zelfs identiteitsdiefstal.

Als u uw inloggegevens al hebt vrijgegeven, wijzig dan de wachtwoorden van alle mogelijk blootgestelde accounts en informeer de officiële ondersteuning.

| Naam | "Authentication Request" phishing email |

| Type bedreiging | Phishing, Scam, Social Engineering, Fraude |

| Valse claim | Ontvangers moeten hun e-mailaccounts verifiëren of riskeren uitgelogd te worden. |

| Symptomen | Ongeoorloofde online aankopen, veranderde online accountwachtwoorden, identiteitsdiefstal, illegale toegang tot de computer. |

| Distributiemethoden | Misleidende e-mails, malafide online pop-upadvertenties, zoekmachinevergiftigingstechnieken, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privégegevens, geldelijk verlies, identiteitsdiefstal. |

| Malware verwijderen (Windows) | Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. |

Voorbeelden van phishing-spamcampagnes

"DocuSign - Completed Document", "Discover Card - Unsuccessful Log-on Attempts Detected", "Signed PO (Purchase Order)", en "Required Order" zijn slechts enkele voorbeelden van phishing e-mails die we onlangs hebben onderzocht.

Deze e-mail is voornamelijk gericht op inloggegevens, persoonlijk identificeerbare informatie en financiële gegevens. Via spamberichten worden verschillende oplichtingspraktijken gepromoot en ze worden ook gebruikt om malware te verspreiden.

Omdat deze mail zo vaak voorkomt en zo goed gemaakt kan zijn, raden we aan om inkomende e-mails, PM's/DM's, sms'jes en andere berichten met de nodige voorzichtigheid te behandelen.

Hoe infecteren spamcampagnes computers?

Cybercriminelen gebruiken vaak spamcampagnes om malware te verspreiden. Misleidende e-mails/berichten kunnen besmettelijke bestanden als bijlage of als koppeling hebben. Deze bestanden kunnen archieven zijn (ZIP, RAR, enz.), uitvoerbare bestanden (.exe, .run, enz.), documenten (Microsoft Office, Microsoft OneNote, PDF, enz.), JavaScript, enzovoort.

Wanneer een dergelijk bestand wordt geopend, wordt de infectieketen gestart. Sommige indelingen kunnen echter extra handelingen vereisen om het download-/installatieproces van malware op gang te brengen. Microsoft Office-documenten vereisen bijvoorbeeld dat gebruikers macroopdrachten inschakelen (d.w.z. bewerken/inhoud), terwijl OneNote-bestanden vereisen dat ze op ingesloten koppelingen of bestanden klikken.

Hoe voorkomt u de installatie van malware?

Het is belangrijk om waakzaam te zijn met inkomende e-mails en andere berichten. We raden af om bijlagen of koppelingen in verdachte e-mails te openen, omdat ze kwaadaardig kunnen zijn. Malware wordt echter niet alleen via spammail verspreid. Daarom raden we aan om alleen te downloaden van officiële en geverifieerde kanalen.

Alle programma's moeten worden geactiveerd en bijgewerkt met behulp van legitieme functies/tools, omdat illegale activeringstools ("cracking") en updaters van derden malware kunnen bevatten. Een andere aanbeveling is om voorzichtig te zijn tijdens het browsen omdat frauduleuze en gevaarlijke online inhoud meestal echt en onschuldig lijkt.

We moeten benadrukken dat het essentieel is voor de veiligheid van apparaten en gebruikers om een goede antivirus te installeren en up-to-date te houden. Beveiligingssoftware moet worden gebruikt om regelmatig systeemscans uit te voeren en om gedetecteerde bedreigingen/problemen te verwijderen. Als je al schadelijke bijlagen hebt geopend, raden we je aan een scan uit te voeren met Combo Cleaner om geïnfiltreerde malware automatisch te verwijderen.

Tekst in de "Authentication Request" spam e-mail brief:

Subject: E-mail Security Updateᵀᴹ

******** is requesting authentication!

Server provider for ******** is conducting a security check to safeguard your email (********).

Hereby requesting authentication, failure to execute on or before 3/27/2024 12:29:51 p.m.

a new password will be generated by the server and y ou will be automatically logged out.

You are a dvised to continue using your current details.

To continue using your current details please use the button below.

Authenticate Now

Schermafbeelding van de phishing-website die wordt gepromoot door de "Authentication Request" spamcampagne:

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

▼ DOWNLOAD Combo Cleaner

De gratis scanner controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door Rcs Lt, het moederbedrijf van PCRisk. Lees meer. Door het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden.

Snelmenu:

- Wat is "Authentication Request" phishing email?

- Soorten kwaadaardige e-mails.

- Hoe herkent u een kwaadaardige e-mail?

- Wat moet u doen als u in een e-mailscam getrapt bent?

Soorten kwaadaardige e-mails:

![]() Phishing E-mails

Phishing E-mails

Meestal gebruiken cybercriminelen misleidende e-mails om internetgebruikers ertoe te verleiden hun gevoelige privégegevens, zoals inloggegevens voor verschillende onlinediensten, e-mailaccounts of onlinebankiergegevens, prijs te geven.

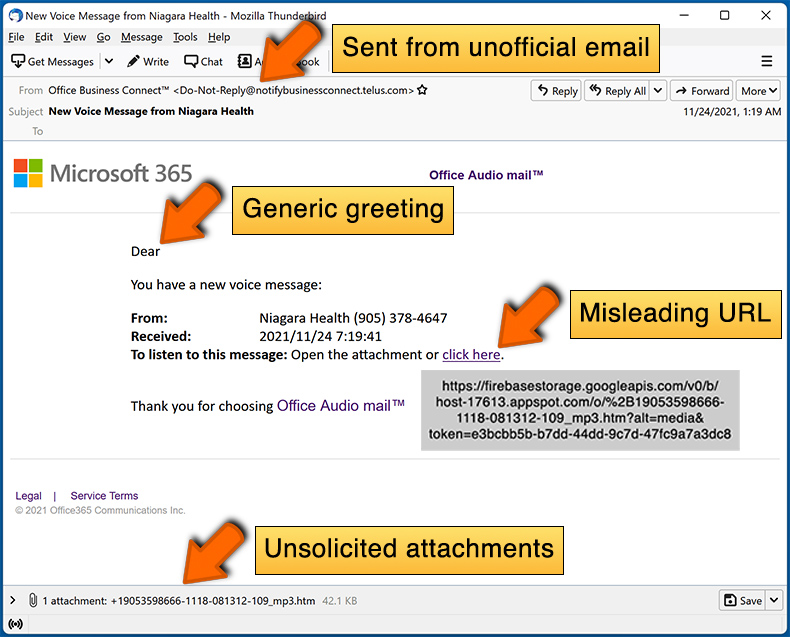

Dergelijke aanvallen worden phishing genoemd. Bij een phishingaanval sturen cybercriminelen meestal een e-mail met een logo van een populaire dienst (bijvoorbeeld Microsoft, DHL, Amazon, Netflix), creëren ze urgentie (verkeerd verzendadres, verlopen wachtwoord, enz.) en plaatsen ze een link waarvan ze hopen dat hun potentiële slachtoffers erop zullen klikken.

Na het klikken op de link in zo'n e-mailbericht worden slachtoffers omgeleid naar een valse website die er identiek of zeer vergelijkbaar uitziet als de oorspronkelijke website. Slachtoffers worden dan gevraagd om hun wachtwoord, creditcardgegevens of andere informatie in te voeren die door cybercriminelen wordt gestolen.

![]() E-mails met kwaadaardige Bijlagen

E-mails met kwaadaardige Bijlagen

Een andere populaire aanvalsvector is e-mailspam met kwaadaardige bijlagen die de computers van gebruikers infecteren met malware. Kwaadaardige bijlagen bevatten meestal trojans die in staat zijn wachtwoorden, bankgegevens en andere gevoelige informatie te stelen.

Bij dergelijke aanvallen is het belangrijkste doel van cybercriminelen om hun potentiële slachtoffers over te halen een geïnfecteerde e-mailbijlage te openen. Om dit doel te bereiken, wordt in e-mail meestal gesproken over recent ontvangen facturen, faxen of spraakberichten.

Als een potentieel slachtoffer in de val trapt en de bijlage opent, raakt zijn computer geïnfecteerd en kan de cybercrimineel veel gevoelige informatie verzamelen.

Hoewel het een gecompliceerdere methode is om persoonlijke informatie te stelen (spamfilters en antivirusprogramma's detecteren dergelijke pogingen meestal), kunnen cybercriminelen, als ze succes hebben, een veel breder scala aan gegevens bemachtigen en informatie verzamelen voor een lange periode.

![]() Sexafpersing E-mails

Sexafpersing E-mails

Dit is een vorm van phishing. In dit geval ontvangen gebruikers een e-mail waarin wordt beweerd dat een cybercrimineel toegang heeft kunnen krijgen tot de webcam van het potentiële slachtoffer en een video-opname heeft van iemands masturbatie.

Om van de video af te komen, worden slachtoffers gevraagd om losgeld te betalen (meestal met Bitcoin of een andere cryptocurrency). Toch zijn al deze beweringen vals - gebruikers die dergelijke e-mails ontvangen, moeten ze negeren en verwijderen.

Hoe herkent u een kwaadaardige e-mail?

Hoewel cybercriminelen proberen hun lokmails er betrouwbaar uit te laten zien, zijn hier enkele dingen waar u op moet letten als u een phishing-e-mail probeert te herkennen:

- Controleer het e-mailadres van de afzender ("van"): Ga met uw muis over het "from" adres en controleer of het legitiem is. Als u bijvoorbeeld een e-mail van Microsoft hebt ontvangen, moet u controleren of het e-mailadres @microsoft.com is en niet iets verdachts als @m1crosoft.com, @microsfot.com, @account-security-noreply.com, enz.

- Controleer op algemene begroetingen: Als de begroeting in de e-mail "Geachte gebruiker", "Geachte @youremail.com", "Geachte gewaardeerde klant" is, moet dit argwaan wekken. Het is gebruikelijk dat bedrijven u bij uw naam noemen. Het ontbreken van deze informatie kan wijzen op een poging tot phishing.

- Controleer de links in de e-mail: Ga met uw muis over de link die in de e-mail wordt gepresenteerd, als de link die verschijnt verdacht lijkt, klik er dan niet op. Bijvoorbeeld, als u een e-mail van Microsoft hebt ontvangen en de link in de e-mail laat zien dat het naar firebasestorage.googleapis.com/v0 gaat... moet u het niet vertrouwen. Het beste is om niet op de links in de e-mails te klikken, maar om de website van het bedrijf te bezoeken dat u de e-mail in de eerste plaats heeft gestuurd.

- Vertrouw niet blindelings op e-mailbijlagen: Meestal zullen legitieme bedrijven u vragen om in te loggen op hun website en daar eventuele documenten te bekijken; als u een e-mail met een bijlage hebt ontvangen, is het een goed idee om deze te scannen met een antivirustoepassing. Geïnfecteerde e-mailbijlagen zijn een veelvoorkomende aanvalsvector die door cybercriminelen wordt gebruikt.

Om het risico op het openen van phishing en kwaadaardige e-mails te minimaliseren, raden wij u aan Combo Cleaner te gebruiken.

Voorbeeld van een spam e-mail:

Wat moet u doen als u in een e-mailscam getrapt bent?

- Als u op een link in een phishing-e-mail hebt geklikt en uw wachtwoord hebt ingevoerd - moet u uw wachtwoord zo snel mogelijk wijzigen. Meestal verzamelen cybercriminelen gestolen inloggegevens om deze vervolgens te verkopen aan andere groepen die ze voor kwaadaardige doeleinden gebruiken. Als u uw wachtwoord tijdig wijzigt, bestaat de kans dat criminelen niet genoeg tijd hebben om schade aan te richten.

- Als u uw creditcardgegevens hebt ingevoerd - neem dan zo snel mogelijk contact op met uw bank en leg de situatie uit. Er is een goede kans dat u uw gecompromitteerde creditcard moet annuleren en een nieuwe moet aanvragen.

- Als u tekenen van identiteitsdiefstal ziet - moet u onmiddellijk contact opnemen met de Federal Trade Commission. Deze instelling zal informatie over uw situatie verzamelen en een persoonlijk herstelplan opstellen.

- Als u een kwaadaardige bijlage hebt geopend - uw computer is waarschijnlijk geïnfecteerd, moet u deze scannen met een betrouwbare antivirustoepassing. Voor dit doel, raden wij u aan gebruik te maken van Combo Cleaner.

- Help andere internetgebruikers - meld phishing-e-mails bij de Anti-Phishing Working Group, het Internet Crime Complaint Center van de FBI, het National Fraud Information Center en het Amerikaanse ministerie van Justitie.

Veelgestelde vragen (FAQ)

Waarom heb ik deze e-mail ontvangen?

Spammails zijn niet persoonlijk, zelfs als ze details bevatten die relevant zijn voor de ontvangers. Cybercriminelen verspreiden deze e-mail bij duizenden in de hoop dat ten minste enkele ontvangers in hun zwendel trappen.

Ik heb mijn persoonlijke gegevens verstrekt toen ik werd misleid door deze spam e-mail, wat moet ik doen?

Als u uw accountgegevens hebt verstrekt - wijzig dan onmiddellijk de wachtwoorden van alle mogelijk aangetaste accounts en informeer de officiële ondersteuning. En als je andere privégegevens hebt vrijgegeven (bijv. identiteitskaartgegevens, creditcardnummers, enz.) - neem dan onmiddellijk contact op met de betreffende autoriteiten.

Ik heb een spam e-mail gelezen maar de bijlage niet geopend, is mijn computer geïnfecteerd?

Nee, alleen het lezen van een e-mail leidt niet tot het downloaden/installeren van malware. Systemen worden geïnfecteerd wanneer schadelijke bijlagen of koppelingen worden geopend/geklikt.

Ik heb een bestand gedownload en geopend dat als bijlage bij een spammail was gevoegd.

Of uw apparaat geïnfecteerd is, kan afhangen van de indeling van het geopende bestand. Als het een uitvoerbaar bestand was (.exe, .run, enz.), is je systeem hoogstwaarschijnlijk aangetast. Je had echter een infectie kunnen voorkomen als het een document was (.doc, .xls, .pdf, .one, enz.). Deze indelingen kunnen extra acties vereisen (bijv. macroopdrachten inschakelen, klikken op ingesloten inhoud, enz.) om te beginnen met het downloaden/installeren van malware.

Verwijdert Combo Cleaner malware-infecties in e-mailbijlagen?

Ja, Combo Cleaner is ontworpen om systemen te scannen en allerlei bedreigingen te verwijderen. Het is in staat om de meeste bekende malware-infecties te detecteren en te elimineren. Houd er rekening mee dat het uitvoeren van een volledige systeemscan cruciaal is, omdat high-end kwaadaardige software zich meestal diep in systemen verstopt.

▼ Toon discussie