Hoe herken je scams als "I Have Penetrated Your Device's Operating System"

![]() Geschreven door Tomas Meskauskas op

Geschreven door Tomas Meskauskas op

Wat is "I Have Penetrated Your Device's Operating System"?

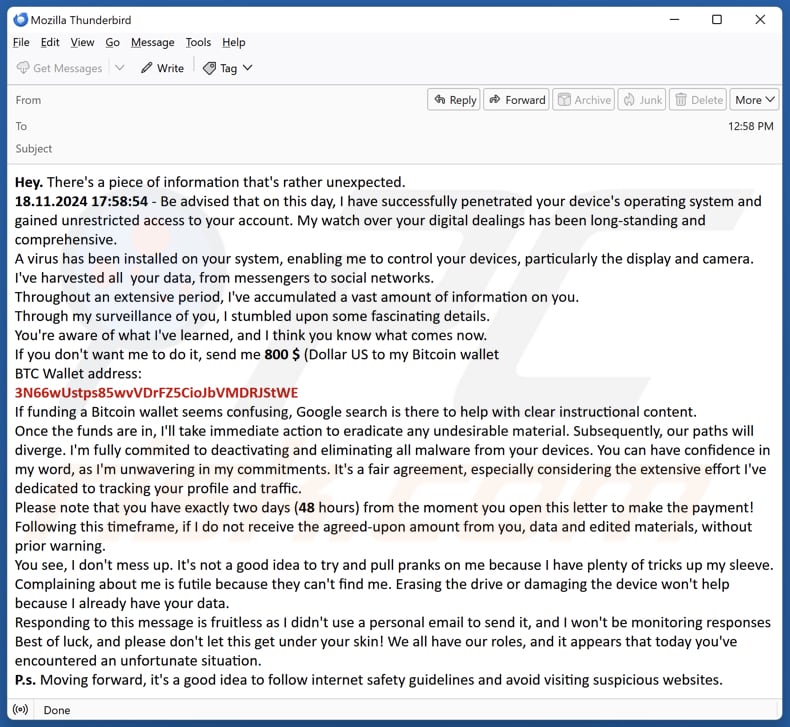

We hebben deze e-mail bekeken en vastgesteld dat het frauduleus is. Er wordt beweerd dat een hacker het besturingssysteem van de ontvanger heeft geïnfiltreerd. Er zijn ten minste twee versies van deze zwendel, waarbij de vermeende bedreiging in andere varianten mogelijk anders is geformuleerd. Het doel van deze zwendel is echter om geld af te persen van slachtoffers.

Meer over de "I Have Penetrated Your Device's Operating System" zwendelmail

Deze zwendelmail beweert dat de afzender toegang heeft gekregen tot het apparaat en persoonlijke gegevens van de ontvanger, waaronder berichten en sociale media-accounts, door malware te installeren. De oplichter eist een betaling van $800 in Bitcoin om te voorkomen dat er privégegevens of compromitterend materiaal wordt vrijgegeven.

De e-mail dreigt met verdere actie als de betaling niet binnen 48 uur wordt gedaan en waarschuwt dat pogingen om het apparaat te wissen of te beschadigen niet zullen helpen. De oplichter adviseert de ontvanger ook om in de toekomst voorzichtiger te zijn online.

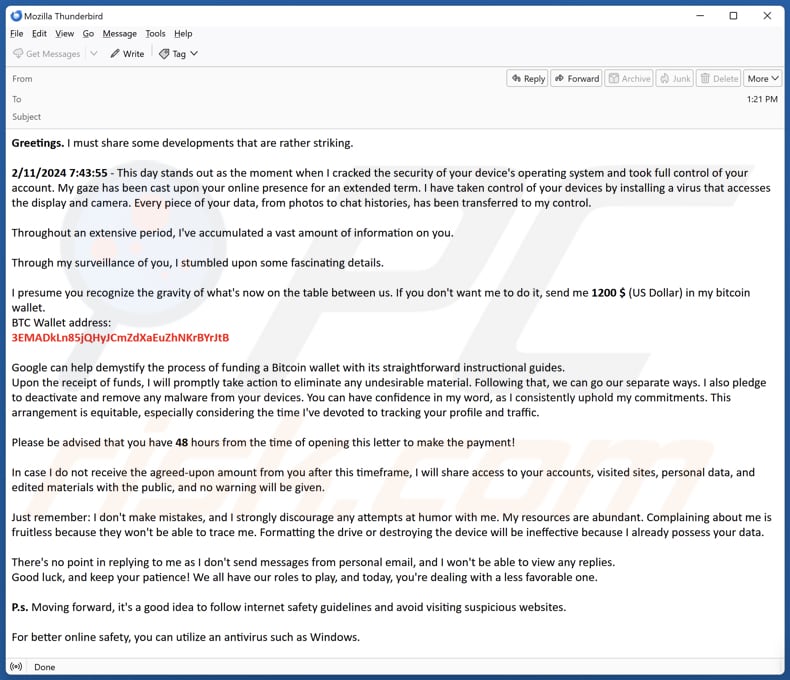

In een andere e-mailvariant is een opvallend verschil het betalingsbedrag, dat $1200 bedraagt. Er zijn ook ten minste twee verschillende BTC wallets (3N66wUstps85wvVDrFZ5CioJbVMDRJStWE en 3EMADkLn85jQHyJCmZdXaEuZhNKrBYrJtB) in elke variant.

Dit type e-mail is een klassiek voorbeeld van een tactiek die wordt gebruikt in scareware of sextortion scams. Bij dit soort oplichting probeert de oplichter de ontvanger te intimideren om geld te betalen door valse bedreigingen te uiten. In de meeste gevallen heeft de oplichter geen toegang tot je apparaat of gegevens.

Deze specifieke spamcampagne is echter een uitzondering. Sommige ontvangers hebben gemeld dat ze een screenshot van hun bureaublad in de e-mail hebben ontvangen. Dit suggereert dat de oplichters een soort malware in de computer van de ontvanger hebben geïnjecteerd. Hoewel het misschien gewoon een basisprogramma is dat alleen is ontworpen om schermafbeeldingen te maken, moeten ontvangers toch onmiddellijk een antivirusscan uitvoeren om er zeker van te zijn dat hun besturingssysteem veilig is.

| Naam | I Have Penetrated Your Device's Operating System E-mailoplichting |

| Type bedreiging | Phishing, Scam, Social Engineering, Fraude |

| Valse bewering | Het besturingssysteem van de ontvanger is gepenetreerd |

| Cybercrimineel Cryptowallet-adres | 3N66wUstps85wvVDrFZ5CioJbVMDRJStWE, 3EMADkLn85jQHyJCmZdXaEuZhNKrBYrJtB |

| Symptomen | Algemene begroeting, dringende taal, verdachte links, grammaticale fouten. |

| Distributiemethoden | Misleidende e-mails, malafide online pop-upadvertenties, zoekmachinevergiftigingstechnieken, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privégegevens, geldelijk verlies, identiteitsdiefstal. |

| Malware verwijderen (Windows) | Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. |

Soortgelijke oplichtingsmails in het algemeen

E-mails van dit type zijn ontworpen om ontvangers bang te maken en geld af te persen door valse bedreigingen te uiten. Als je zo'n e-mail ontvangt, ga er dan niet op in en voer een beveiligingsscan uit om er zeker van te zijn dat je systeem veilig is. Wees altijd voorzichtig met ongevraagde e-mails en stuur nooit geld of persoonlijke informatie naar onbekende afzenders.

Enkele voorbeelden van soortgelijke oplichtingspraktijken zijn "Operating System Fell To My Hacking Expertise", "Personal And Digital Security Has Been Breached" en "Is Visiting A More Convenient Way To Reach". Het is belangrijk om te weten dat frauduleuze e-mails ook kunnen worden gebruikt om malware te verspreiden.

Hoe infecteren spamcampagnes computers?

Bedreigers gebruiken vaak schadelijke bijlagen of koppelingen in e-mails om gebruikers te verleiden hun systemen te infecteren. Het infectierisico hangt af van het type bestand dat wordt geopend. Uitvoerbare bestanden kunnen bijvoorbeeld een onmiddellijke infectie initiëren, terwijl bestanden zoals geïnfecteerde Word-documenten gebruikers vragen om macro's in te schakelen voordat ze schade veroorzaken.

Als alternatief kan het klikken op schadelijke koppelingen gebruikers naar schadelijke websites leiden, waar malware automatisch kan worden gedownload of door de gebruiker te vragen om het te downloaden. In de meeste gevallen wordt malware niet geactiveerd tenzij de gebruiker interactie heeft met het bestand of de koppeling.

Hoe voorkomt u de installatie van malware?

Werk je besturingssysteem en software regelmatig bij en gebruik een gerenommeerd beveiligingsprogramma voor uitgebreide bescherming. Download bestanden en software altijd van betrouwbare bronnen, zoals officiële websites of app stores, en vermijd onbetrouwbare platforms zoals twijfelachtige websites, P2P-netwerken of downloaders van derden.

Vermijd het openen van links of bestanden in verdachte e-mails en klik niet op advertenties, pop-ups of andere inhoud op onbetrouwbare websites. Als je al schadelijke bijlagen hebt geopend, raden we je aan een scan uit te voeren met Combo Cleaner om geïnfiltreerde malware automatisch te verwijderen.

Tekst in de e-mailbrief "I Have Penetrated Your Device's Operating System":

Hey. There's a piece of information that's rather unexpected.

18.11.2024 17:58;54 - Be advised that on this day, I have successfully penetrated your device's operating system and gained unrestricted access to your account. My watch over your digital dealings has been long-standing and comprehensive.

A virus has been installed on your system, enabling me to control your devices, particularly the display and camera. I've harvested all your data, from messengers to social networks.

Throughout an extensive period, I've accumulated a vast amount of information on you.

Through my surveillance of you, I stumbled upon some fascinating details.

You're aware of what I've learned, and I think you know what comes now.

If you don't want me to do it, send me 800 $ (Dollar US to my Bitcoin wallet

BTC Wallet address:

3N66wUstps85wvVDrFZ5CioJbVMDRJStWE

If funding a Bitcoin wallet seems confusing, Google search is there to help with clear instructional content.

Once the funds are in, I'll take immediate action to eradicate any undesirable material. Subsequently, our paths will diverge. I'm fully commited to deactivating and eliminating all malware from your devices. You can have confidence in my word, as I'm unwavering in my commitments. It's a fair agreement, especially considering the extensive effort I've dedicated to tracking your profile and traffic.

Please note that you have exactly two days (48 hours) from the moment you open this letter to make the payment!

Following this timeframe, if I do not receive the agreed-upon amount from you, data and edited materials, without prior warning.

You see, I don't mess up. It's not a good idea to try and pull pranks on me because I have plenty of tricks up my sleeve. Complaining about me is futile because they can't find me. Erasing the drive or damaging the device won't help because I already have your data.

Responding to this message is fruitless as I didn't use a personal email to send it, and I won't be monitoring responses

Best of luck, and please don't let this get under your skin! We all have our roles, and it appears that today you've encountered an unfortunate situation.

P.s. Moving forward, it's a good idea to follow internet safety guidelines and avoid visiting suspicious websites.

Screenshot van de tweede variant:

Tekst in deze variant:

Greetings. I must share some developments that are rather striking.

2/11/2024 7:43:55 - This day stands out as the moment when I cracked the security of your device's operating system and took full control of your account. My gaze has been cast upon your online presence for an extended term. I have taken control of your devices by installing a virus that accesses the display and camera. Every piece of your data, from photos to chat histories, has been transferred to my control.

Throughout an extensive period, I've accumulated a vast amount of information on you.

Through my surveillance of you, I stumbled upon some fascinating details.

I presume you recognize the gravity of what's now on the table between us. If you don't want me to do it, send me 1200 $ (US Dollar) in my bitcoin wallet.

BTC Wallet address:

3EMADkLn85jQHyJCmZdXaEuZhNKrBYrJtBGoogle can help demystify the process of funding a Bitcoin wallet with its straightforward instructional guides.

Upon the receipt of funds, I will promptly take action to eliminate any undesirable material. Following that, we can go our separate ways. I also pledge to deactivate and remove any malware from your devices. You can have confidence in my word, as I consistently uphold my commitments. This arrangement is equitable, especially considering the time I've devoted to tracking your profile and traffic.Please be advised that you have 48 hours from the time of opening this letter to make the payment!

In case I do not receive the agreed-upon amount from you after this timeframe, I will share access to your accounts, visited sites, personal data, and edited materials with the public, and no warning will be given.

Just remember: I don't make mistakes, and I strongly discourage any attempts at humor with me. My resources are abundant. Complaining about me is fruitless because they won't be able to trace me. Formatting the drive or destroying the device will be ineffective because I already possess your data.

There's no point in replying to me as I don't send messages from personal email, and I won't be able to view any replies.

Good luck, and keep your patience! We all have our roles to play, and today, you're dealing with a less favorable one.P.s. Moving forward, it's a good idea to follow internet safety guidelines and avoid visiting suspicious websites.

For better online safety, you can utilize an antivirus such as Windows.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

▼ DOWNLOAD Combo Cleaner

De gratis scanner controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door Rcs Lt, het moederbedrijf van PCRisk. Lees meer. Door het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden.

Snelmenu:

- Wat is I Have Penetrated Your Device's Operating System zwendel?

- Soorten kwaadaardige e-mails.

- Hoe herkent u een kwaadaardige e-mail?

- Wat moet u doen als u in een e-mailscam getrapt bent?

Soorten kwaadaardige e-mails:

![]() Phishing E-mails

Phishing E-mails

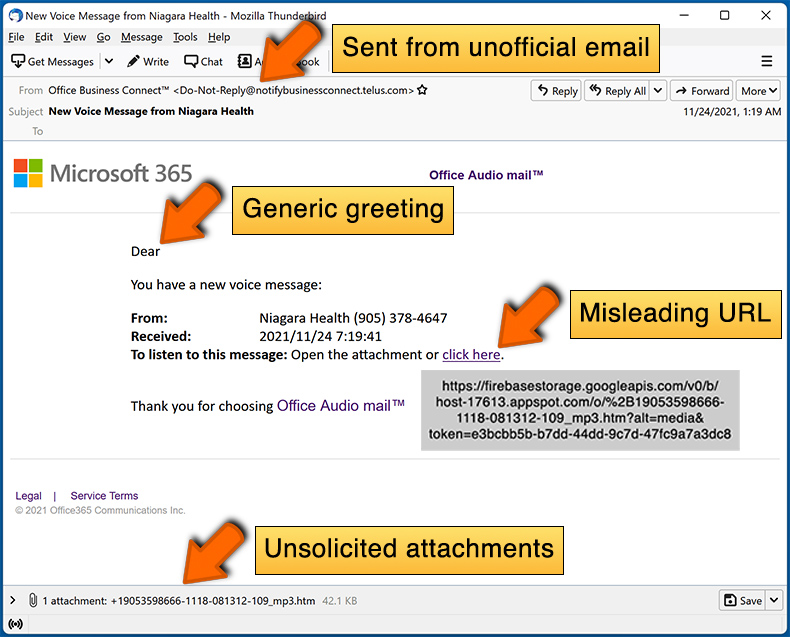

Meestal gebruiken cybercriminelen misleidende e-mails om internetgebruikers ertoe te verleiden hun gevoelige privégegevens, zoals inloggegevens voor verschillende onlinediensten, e-mailaccounts of onlinebankiergegevens, prijs te geven.

Dergelijke aanvallen worden phishing genoemd. Bij een phishingaanval sturen cybercriminelen meestal een e-mail met een logo van een populaire dienst (bijvoorbeeld Microsoft, DHL, Amazon, Netflix), creëren ze urgentie (verkeerd verzendadres, verlopen wachtwoord, enz.) en plaatsen ze een link waarvan ze hopen dat hun potentiële slachtoffers erop zullen klikken.

Na het klikken op de link in zo'n e-mailbericht worden slachtoffers omgeleid naar een valse website die er identiek of zeer vergelijkbaar uitziet als de oorspronkelijke website. Slachtoffers worden dan gevraagd om hun wachtwoord, creditcardgegevens of andere informatie in te voeren die door cybercriminelen wordt gestolen.

![]() E-mails met kwaadaardige Bijlagen

E-mails met kwaadaardige Bijlagen

Een andere populaire aanvalsvector is e-mailspam met kwaadaardige bijlagen die de computers van gebruikers infecteren met malware. Kwaadaardige bijlagen bevatten meestal trojans die in staat zijn wachtwoorden, bankgegevens en andere gevoelige informatie te stelen.

Bij dergelijke aanvallen is het belangrijkste doel van cybercriminelen om hun potentiële slachtoffers over te halen een geïnfecteerde e-mailbijlage te openen. Om dit doel te bereiken, wordt in e-mail meestal gesproken over recent ontvangen facturen, faxen of spraakberichten.

Als een potentieel slachtoffer in de val trapt en de bijlage opent, raakt zijn computer geïnfecteerd en kan de cybercrimineel veel gevoelige informatie verzamelen.

Hoewel het een gecompliceerdere methode is om persoonlijke informatie te stelen (spamfilters en antivirusprogramma's detecteren dergelijke pogingen meestal), kunnen cybercriminelen, als ze succes hebben, een veel breder scala aan gegevens bemachtigen en informatie verzamelen voor een lange periode.

![]() Sexafpersing E-mails

Sexafpersing E-mails

Dit is een vorm van phishing. In dit geval ontvangen gebruikers een e-mail waarin wordt beweerd dat een cybercrimineel toegang heeft kunnen krijgen tot de webcam van het potentiële slachtoffer en een video-opname heeft van iemands masturbatie.

Om van de video af te komen, worden slachtoffers gevraagd om losgeld te betalen (meestal met Bitcoin of een andere cryptocurrency). Toch zijn al deze beweringen vals - gebruikers die dergelijke e-mails ontvangen, moeten ze negeren en verwijderen.

Hoe herkent u een kwaadaardige e-mail?

Hoewel cybercriminelen proberen hun lokmails er betrouwbaar uit te laten zien, zijn hier enkele dingen waar u op moet letten als u een phishing-e-mail probeert te herkennen:

- Controleer het e-mailadres van de afzender ("van"): Ga met uw muis over het "from" adres en controleer of het legitiem is. Als u bijvoorbeeld een e-mail van Microsoft hebt ontvangen, moet u controleren of het e-mailadres @microsoft.com is en niet iets verdachts als @m1crosoft.com, @microsfot.com, @account-security-noreply.com, enz.

- Controleer op algemene begroetingen: Als de begroeting in de e-mail "Geachte gebruiker", "Geachte @youremail.com", "Geachte gewaardeerde klant" is, moet dit argwaan wekken. Het is gebruikelijk dat bedrijven u bij uw naam noemen. Het ontbreken van deze informatie kan wijzen op een poging tot phishing.

- Controleer de links in de e-mail: Ga met uw muis over de link die in de e-mail wordt gepresenteerd, als de link die verschijnt verdacht lijkt, klik er dan niet op. Bijvoorbeeld, als u een e-mail van Microsoft hebt ontvangen en de link in de e-mail laat zien dat het naar firebasestorage.googleapis.com/v0 gaat... moet u het niet vertrouwen. Het beste is om niet op de links in de e-mails te klikken, maar om de website van het bedrijf te bezoeken dat u de e-mail in de eerste plaats heeft gestuurd.

- Vertrouw niet blindelings op e-mailbijlagen: Meestal zullen legitieme bedrijven u vragen om in te loggen op hun website en daar eventuele documenten te bekijken; als u een e-mail met een bijlage hebt ontvangen, is het een goed idee om deze te scannen met een antivirustoepassing. Geïnfecteerde e-mailbijlagen zijn een veelvoorkomende aanvalsvector die door cybercriminelen wordt gebruikt.

Om het risico op het openen van phishing en kwaadaardige e-mails te minimaliseren, raden wij u aan Combo Cleaner te gebruiken.

Voorbeeld van een spam e-mail:

Wat moet u doen als u in een e-mailscam getrapt bent?

- Als u op een link in een phishing-e-mail hebt geklikt en uw wachtwoord hebt ingevoerd - moet u uw wachtwoord zo snel mogelijk wijzigen. Meestal verzamelen cybercriminelen gestolen inloggegevens om deze vervolgens te verkopen aan andere groepen die ze voor kwaadaardige doeleinden gebruiken. Als u uw wachtwoord tijdig wijzigt, bestaat de kans dat criminelen niet genoeg tijd hebben om schade aan te richten.

- Als u uw creditcardgegevens hebt ingevoerd - neem dan zo snel mogelijk contact op met uw bank en leg de situatie uit. Er is een goede kans dat u uw gecompromitteerde creditcard moet annuleren en een nieuwe moet aanvragen.

- Als u tekenen van identiteitsdiefstal ziet - moet u onmiddellijk contact opnemen met de Federal Trade Commission. Deze instelling zal informatie over uw situatie verzamelen en een persoonlijk herstelplan opstellen.

- Als u een kwaadaardige bijlage hebt geopend - uw computer is waarschijnlijk geïnfecteerd, moet u deze scannen met een betrouwbare antivirustoepassing. Voor dit doel, raden wij u aan gebruik te maken van Combo Cleaner.

- Help andere internetgebruikers - meld phishing-e-mails bij de Anti-Phishing Working Group, het Internet Crime Complaint Center van de FBI, het National Fraud Information Center en het Amerikaanse ministerie van Justitie.

Veelgestelde vragen (FAQ)

Waarom heb ik deze e-mail ontvangen?

Oplichters sturen dezelfde e-mail naar veel mensen in de hoop dat iemand erin trapt. Deze e-mails zijn algemeen en niet persoonlijk.

Ik heb mijn persoonlijke gegevens verstrekt toen ik door deze e-mail werd misleid, wat moet ik doen?

Afhankelijk van de vrijgegeven informatie moet u uw wachtwoorden meteen bijwerken, uw accounts in de gaten houden voor verdachte activiteiten, uw bank of de juiste autoriteiten op de hoogte stellen of andere acties ondernemen.

Ik heb een schadelijk bestand in de bijlage van een e-mail gedownload en geopend, is mijn computer geïnfecteerd?

Het risico hangt af van het bestandstype. Als het een uitvoerbaar bestand is, kan uw computer geïnfecteerd raken. Als het echter een document of een soortgelijk bestand is en u hebt verder geen actie ondernomen, hebt u mogelijk infectie voorkomen.

Is mijn computer echt gehackt en heeft de afzender informatie?

Meestal zijn alle beweringen in dergelijke e-mails vals/niet waar. Het is dus onwaarschijnlijk dat scammers je computer hebben geïnfecteerd of je informatie hebben gestolen.

Ik heb cryptocurrency gestuurd naar het adres dat in zo'n e-mail staat, kan ik mijn geld terugkrijgen?

Cryptocurrency-transacties zijn permanent, dus als het geld eenmaal is verzonden, is het meestal onmogelijk om het terug te krijgen (tenzij de ontvanger ermee instemt om het terug te sturen).

Ik heb de e-mail gelezen maar de bijlage niet geopend, is mijn computer geïnfecteerd?

Als u de e-mail gewoon leest zonder bijlagen te openen of op koppelingen te klikken, wordt uw computer niet geïnfecteerd.

Verwijdert Combo Cleaner malware-infecties die aanwezig zijn in e-mailbijlagen?

Combo Cleaner kan de meeste bekende malware effectief detecteren en verwijderen. Geavanceerde bedreigingen verbergen zich echter vaak diep in het systeem, waardoor een volledige systeemscan cruciaal is voor een grondige verwijdering.

▼ Toon discussie