Hoe Cheetah keystroke logger van je computer verwijderen

![]() Geschreven door Tomas Meskauskas op

Geschreven door Tomas Meskauskas op

Wat is Cheetah keylogger?

Cheetah is een keylogger (keystroke logger) die wordt verkocht voor $30/maand, $65/drie maanden en $110/jaar. Dit soort software registreert ingedrukte toetsen op het toetsenbord (toetsenbordinvoer).

Meestal proberen cybercriminelen mensen te misleiden door keyloggers op hun computer te installeren zodat ze hun persoonlijke, gevoelige informatie kunnen stelen, die vervolgens wordt gebruikt om op verschillende manieren inkomsten te genereren. Als je denkt dat Cheetah (of een ander programma van dit type) is geïnstalleerd op het besturingssysteem, verwijder het dan onmiddellijk.

Cheetah malware overzicht

Er zijn veel keyloggers (waaronder legitieme programma's) op het internet, maar deze software wordt vaak misbruikt door cybercriminelen om persoonlijke, gevoelige informatie te stelen. Bijvoorbeeld inloggegevens, wachtwoorden en andere vertrouwelijke gegevens. Cybercriminelen hebben het vaak gemunt op cryptocurrency-portefeuilles, bank-, e-mail-, sociale media- en andere accounts, klembordgegevens, enzovoort.

Gestolen informatie kan worden misbruikt om frauduleuze aankopen en transacties te doen, accounts te kapen om andere malware te verspreiden (bijv. Trojaanse paarden, ransomware), andere mensen te misleiden om geld over te maken, enzovoort.

Een keylogger zoals Cheetah is een ernstige bedreiging voor de persoonlijke gegevens van slachtoffers en kan problemen veroorzaken zoals identiteitsdiefstal, geldverlies, ernstige privacyproblemen en andere problemen. Helaas zijn slachtoffers zich er vaak niet van bewust dat er een keylogger op hun besturingssysteem is geïnstalleerd en dat hun handelingen in de gaten worden gehouden.

Daarom is het belangrijk om bepaalde voorzorgsmaatregelen te nemen om de installatie van software zoals Cheetah te voorkomen. Als je vermoedt dat deze of andere soortgelijke software al op je computer is geïnstalleerd, verwijder deze dan onmiddellijk.

| Naam | Cheetah malware |

| Type bedreiging | Toetsaanslagenlogger/keylogger. |

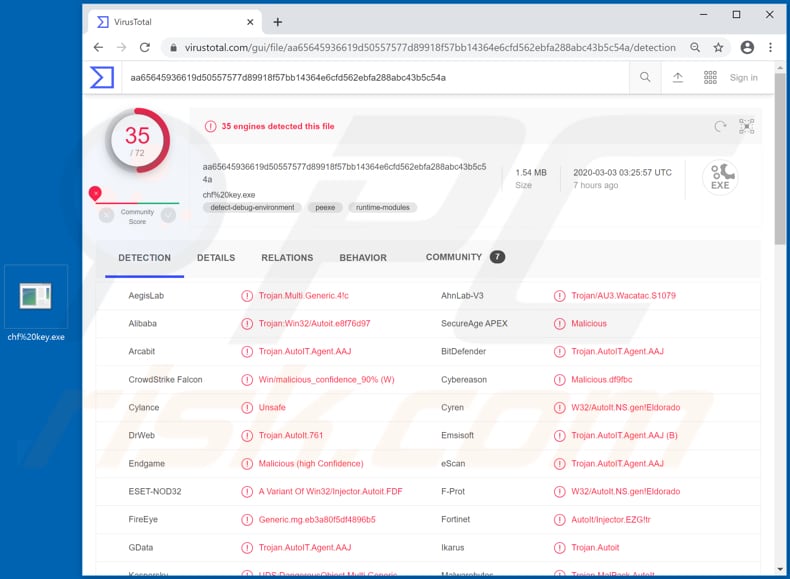

| Namen van detectie | Avast (Script:SNH-gen [Trj]), BitDefender (Trojan.AutoIT.Agent.AAJ), ESET-NOD32 (Een variant van Win32/Injector.Autoit.FDF), Kaspersky (UDS:DangerousObject.Multi.Generic), Volledige lijst (VirusTotal) |

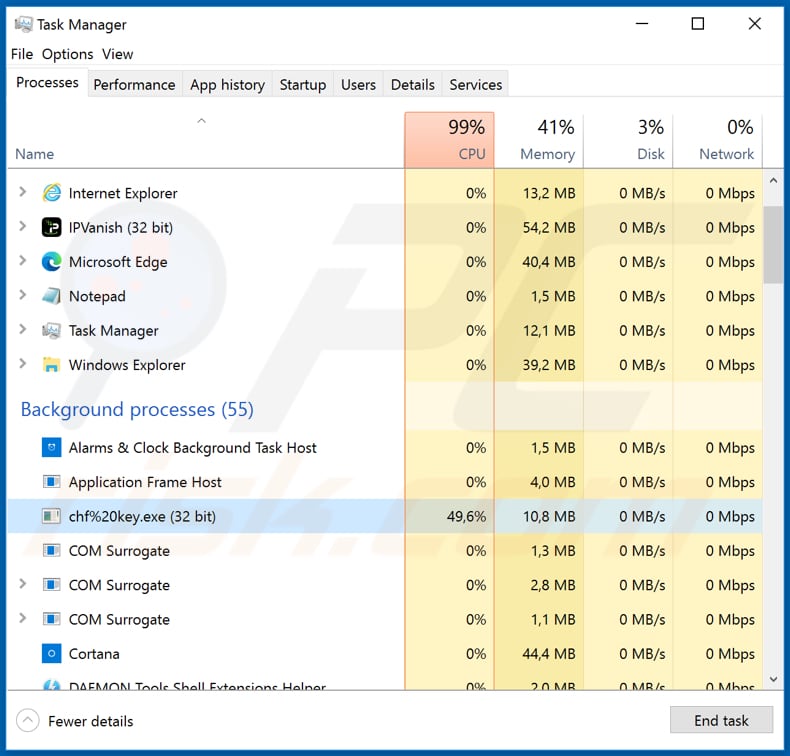

| Schadelijke procesnaam (namen) | chf%20key.exe |

| Symptomen | Trojaanse paarden zijn ontworpen om heimelijk te infiltreren in de computer van het slachtoffer en zich stil te houden. Er zijn dus geen specifieke symptomen zichtbaar op een geïnfecteerde machine. |

| Distributiemethoden | Geïnfecteerde e-mailbijlagen, schadelijke online advertenties, social engineering, softwarekrakers. |

| Schade | Gestolen logins, wachtwoorden, bankgegevens, identiteitsdiefstal, geldelijk verlies, problemen met privacy. |

| Malware verwijderen (Windows) | Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. |

Keylogger voorbeelden

Phoenix, SystemBC en Amadey zijn voorbeelden van andere programma's die werken als toetsaanslagloggers. Cybercriminelen proberen mensen te verleiden om deze software te installeren zodat ze zoveel mogelijk inkomsten kunnen genereren. Veelgebruikte methoden om kwaadaardige programma's (inclusief keyloggers) te verspreiden worden hieronder beschreven.

Hoe is Cheetah in mijn computer geïnfiltreerd?

Normaal gesproken proberen cybercriminelen gebruikers te verleiden tot het installeren van malware via spamcampagnes, Trojaanse paarden, niet-vertrouwde bronnen voor het downloaden van software, onofficiële softwareactiveringsprogramma's en valse updaters van derden. Een van de meest voorkomende manieren waarop criminelen malware verspreiden is door het verzenden van e-mails met schadelijke bijlagen of weblinks waarmee schadelijke bestanden worden gedownload.

Meestal sturen cybercriminelen e-mails met als bijlage een schadelijk Microsoft Office-document, PDF-document, archiefbestand (ZIP, RAR), uitvoerbaar bestand (.exe) of JavaScript-bestand. Ze vermommen hun e-mails als belangrijk en officieel en hopen dat ontvangers het bijgevoegde of gedownloade bestand openen en uitvoeren.

Als het bestand wordt geopend, installeert het kwaadaardige software. Trojaanse paarden zijn kwaadaardige programma's die vaak kettinginfecties veroorzaken. Samengevat komt het erop neer dat wanneer een Trojaans paard wordt geïnstalleerd, het waarschijnlijk ook andere kwaadaardige programma's zal installeren. Door bestanden te openen die via dubieuze bronnen/tools zijn gedownload, kunnen gebruikers de installatie van malware veroorzaken.

Voorbeelden van dergelijke kanalen zijn verschillende gratis bestandshostings, websites voor het downloaden van freeware, Peer-to-Peer-netwerken (bijv. eMule, torrent-clients), downloaders van derden, onofficiële websites, enz. Cybercriminelen gebruiken deze om schadelijke bestanden te hosten en te verspreiden, waarmee schadelijke programma's worden geïnstalleerd.

Valse software-updaters kunnen systemen infecteren door gebruik te maken van bugs/fouten in verouderde software die op de computer is geïnstalleerd, of door malware te installeren in plaats van fixes/updates. Software 'cracking' tools worden verondersteld de activering van gelicentieerde software te omzeilen, maar ze verspreiden zich vaak en installeren kwaadaardige programma's.

Installatie van malware voorkomen

Open geen bijlagen of weblinks in irrelevante e-mails, zeker niet als ze afkomstig zijn van onbekende, verdachte adressen. Deze e-mails moeten zorgvuldig worden bestudeerd. Als er reden is om aan te nemen dat een e-mail door criminelen is verstuurd, negeer deze dan en laat de e-mail (en bijlagen) ongeopend.

Alle bestanden en programma's moeten worden gedownload van officiële en betrouwbare websites. Onofficiële websites, verschillende downloaders van derden, installateurs en andere kanalen (hierboven vermeld) mogen niet worden gebruikt. Software moet worden bijgewerkt en geactiveerd via geïmplementeerde functies en tools die zijn ontworpen door officiële ontwikkelaars.

Tools van derden kunnen computers infecteren met malware. Merk op dat het illegaal is om software te activeren met onofficiële tools. Houd uw computer veilig door regelmatig te scannen op bedreigingen met gerenommeerde antivirus- of antispywaresoftware en verwijder gedetecteerde bedreigingen onmiddellijk.

Als u denkt dat uw computer al geïnfecteerd is, raden we u aan een scan uit te voeren met Combo Cleaner om geïnfiltreerde malware automatisch te verwijderen.

Verschijning van een website waarop Cheetah kan worden gekocht (GIF):

Kwaadaardig Cheetah-proces dat wordt uitgevoerd in Taakbeheer als "chf%20key.exe":

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

▼ DOWNLOAD Combo Cleaner

De gratis scanner controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door Rcs Lt, het moederbedrijf van PCRisk. Lees meer. Door het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden.

Snelmenu:

- Wat is Cheetah?

- STAP 1. Handmatige verwijdering van Cheetah malware.

- STAP 2. Controleer of je computer schoon is.

Hoe verwijder ik malware handmatig?

Het handmatig verwijderen van malware is een ingewikkelde taak - meestal is het het beste om antivirus- of antimalwareprogramma's dit automatisch te laten doen.

Om deze malware te verwijderen, raden we aan Combo Cleaner te gebruiken. Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat wordt uitgevoerd op de computer van een gebruiker:

Als je de lijst met programma's die op je computer worden uitgevoerd hebt gecontroleerd, bijvoorbeeld met taakbeheer, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet je doorgaan met deze stappen:

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

Start je computer opnieuw op in Veilige modus:

Start je computer opnieuw op in Veilige modus:

Gebruikers van Windows XP en Windows 7: Start je computer op in Veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstarten van de computer meerdere keren op de F8-toets op je toetsenbord totdat je het menu Geavanceerde opties van Windows ziet en selecteer vervolgens Veilige modus met netwerken uit de lijst.

Video die laat zien hoe je Windows 7 start in "Veilige modus met netwerk":

Windows 8 gebruikers: Start Windows 8 op in Veilige modus met netwerk - Ga naar het Windows 8 Startscherm, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, selecteer in het geopende venster "Algemene pc-instellingen" Geavanceerd opstarten.

Klik op de knop "Nu opnieuw opstarten". Je computer wordt nu opnieuw opgestart in het menu "Geavanceerde opstartopties". Klik op de knop "Problemen oplossen" en vervolgens op de knop "Geavanceerde opties". Klik in het scherm met geavanceerde opties op "Opstartinstellingen". Klik op de knop "Opnieuw opstarten". Je pc zal opnieuw opstarten in het scherm Opstartinstellingen. Druk op F5 om op te starten in Veilige modus met netwerk.

Video die laat zien hoe je Windows 8 opstart in "Veilige modus met netwerk":

Windows 10-gebruikers: Klik op het Windows-logo en selecteer het Power-pictogram. Klik in het geopende menu op "Opnieuw opstarten" terwijl je de toets "Shift" op je toetsenbord ingedrukt houdt. Klik in het venster "Een optie kiezen" op "Problemen oplossen" en selecteer vervolgens "Geavanceerde opties". Selecteer in het menu "Geavanceerde opties" "Opstartinstellingen" en klik op de knop "Opnieuw opstarten".

In het volgende venster moet je op de toets "F5" op je toetsenbord klikken. Hierdoor wordt je besturingssysteem opnieuw opgestart in de veilige modus met netwerken.

Video die laat zien hoe je Windows 10 start in "Veilige modus met netwerk":

Pak het gedownloade archief uit en voer het bestand Autoruns.exe uit.

Pak het gedownloade archief uit en voer het bestand Autoruns.exe uit.

Klik in de Autoruns-toepassing op "Options" (Opties) bovenaan en schakel de opties "Hide Empty Locations" (Lege locaties verbergen) en "Hide Windows Entries" (Windows items verbergen) uit. Klik na deze procedure op het pictogram "Vernieuwen".

Klik in de Autoruns-toepassing op "Options" (Opties) bovenaan en schakel de opties "Hide Empty Locations" (Lege locaties verbergen) en "Hide Windows Entries" (Windows items verbergen) uit. Klik na deze procedure op het pictogram "Vernieuwen".

Controleer de lijst van de Autoruns-toepassing en zoek het malwarebestand dat je wilt verwijderen.

Controleer de lijst van de Autoruns-toepassing en zoek het malwarebestand dat je wilt verwijderen.

Je moet het volledige pad en de naam opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u "Verwijderen".

Nadat u de malware hebt verwijderd via de toepassing Autoruns (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende keer opstarten van het systeem), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als je de bestandsnaam van de malware vindt, verwijder deze dan.

Start je computer opnieuw op in de normale modus. Als je deze stappen volgt, zou je alle malware van je computer moeten verwijderen. Houd er rekening mee dat voor het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist zijn. Als je deze vaardigheden niet hebt, laat het verwijderen van malware dan over aan antivirus- en antimalwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om een infectie te voorkomen dan om malware later te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates van het besturingssysteem en gebruikt u antivirussoftware.

Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden we u aan uw computer te scannen met Combo Cleaner.

Vaak gestelde vragen (FAQ)

Mijn computer is geïnfecteerd met Cheetah malware, moet ik mijn opslagapparaat formatteren om er vanaf te komen?

Nee, Cheetah kan worden verwijderd zonder te formatteren.

Wat zijn de grootste problemen die Cheetah malware kan veroorzaken?

De gevaren van een infectie hangen af van de mogelijkheden van het kwaadaardige programma en de doelen van de cybercriminelen. Cheetah is een keylogger - het registreert toetsaanslagen (toetsenbordinvoer). Dit soort malware wordt vaak gebruikt om gebruikersnamen/wachtwoorden, persoonlijk identificeerbare gegevens, creditcardnummers, enz. te onderscheppen. Over het algemeen kunnen dergelijke infecties leiden tot ernstige privacyproblemen, financiële verliezen en zelfs identiteitsdiefstal.

Wat is het doel van Cheetah malware?

Malware wordt meestal gebruikt om winst te maken. Kwaadaardige software kan echter ook worden gebruikt om cybercriminelen te amuseren, persoonlijke vendetta's uit te voeren, processen te verstoren (bijv. sites, diensten, bedrijven, enz.) en zelfs politiek/geopolitiek gemotiveerde aanvallen te lanceren.

Hoe is Cheetah malware mijn computer binnengedrongen?

De meest gebruikte malwareverspreidingsmethoden zijn: drive-by downloads, spam e-mails/berichten, online zwendel, malvertising, dubieuze downloadkanalen (bijv. freeware en gratis bestandshostingwebsites, P2P-sharingnetwerken, enz.), illegale softwareactiveringstools ("cracks") en nepupdates. Bovendien kunnen sommige schadelijke programma's zichzelf verspreiden via lokale netwerken en verwisselbare opslagapparaten.

Beschermt Combo Cleaner mij tegen malware?

Ja, Combo Cleaner kan de meeste bekende malware-infecties detecteren en verwijderen. Het moet worden benadrukt dat het uitvoeren van een volledige systeemscan van het grootste belang is omdat geavanceerde kwaadaardige programma's zich meestal diep in systemen verbergen.

▼ Toon discussie