Voorkom dat u wordt opgelicht door e-mails waarin wordt beweerd dat uw systeem is geïnfecteerd door RDP

![]() Geschreven door Tomas Meskauskas op (bijgewerkt)

Geschreven door Tomas Meskauskas op (bijgewerkt)

Wat voor soort e-mail is "Your System Was Breached By Remote Desktop Protocol"?

Na het lezen van deze "Your System Was Breached By Remote Desktop Protocol" spam e-mail, hebben we vastgesteld dat het een sextortion scam promoot.

In dit soort berichten beweren oplichters dat ze de apparaten van de ontvangers hebben geïnfecteerd en een compromitterende video hebben opgenomen van de ontvangers die kijken naar inhoud voor volwassenen. Van de ontvangers wordt vervolgens geëist dat ze de afzenders betalen om te voorkomen dat de opnames uitlekken.

We moeten benadrukken dat alle beweringen in sextortion scam e-mails vals zijn; daarom vormt deze mail geen bedreiging voor de ontvangers.

Overzicht van de oplichtingsmail "Uw systeem is gekraakt door Remote Desktop Protocol"

De spam e-mail met als onderwerp "Uw tijd is bijna om." (kan variëren) informeert de ontvanger dat hun apparaat is geïnfecteerd toen ze een gecompromitteerde website bezochten die inhoud voor volwassenen host. De infectie werd mogelijk gemaakt door RDP (Remote Desktop Protocol).

De geïnfiltreerde malware werd gebruikt om de browseractiviteiten van het slachtoffer te controleren en gegevens te verzamelen. De software werd ook gebruikt om audio/video op te nemen via de microfoon en camera van de gebruiker en snapshots te maken van hun scherm terwijl ze pornografie bekeken.

De beelden en screenshots werden gemonteerd tot een video die vermoedelijk in het bezit is van de afzender. Het bericht instrueert de ontvanger om 990 USD te betalen in Bitcoin cryptocurrency, en als ze deze eisen negeren - zal de video worden verzonden naar hun contacten (waaronder familie, vrienden, collega's, enz.).

Zoals vermeld in de inleiding, is de informatie in deze e-mail vals. Dit betekent dat geen van de apparaten van de ontvanger is geïnfecteerd door de afzender en ook geen compromitterende beelden bevat. Daarom vormt deze spam e-mail geen echte bedreiging.

Het is relevant om te vermelden dat het betalen van sextortion scammers leidt tot onherstelbaar financieel verlies, omdat cryptocurrency transacties niet kunnen worden teruggedraaid vanwege hun bijna niet te traceren aard.

| Naam | "Your System Was Breached By Remote Desktop Protocol" sextortion zwendel |

| Type bedreiging | Phishing, Scam, Social Engineering, Fraude |

| Valse claim | De afzender heeft een expliciete video gemaakt met behulp van malware en zal deze naar de contacten van de ontvanger sturen, tenzij deze wordt betaald. |

| Cybercrimineel Cryptowallet-adres | 1KKo7QtKcWwFLXEiRh8xmGGv3MbBjn7LzC (Bitcoin) |

| Symptomen | Ongeoorloofde online aankopen, veranderde online accountwachtwoorden, identiteitsdiefstal, illegale toegang tot de computer. |

| Distributiemethoden | Misleidende e-mails, malafide online pop-upadvertenties, zoekmachinevergiftigingstechnieken, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privégegevens, geldelijk verlies, identiteitsdiefstal. |

| Malware verwijderen (Windows) | Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. |

Sextortion scam campagne voorbeelden

We hebben over duizenden spamcampagnes geschreven; "I've Got Access To Your Smartphone", "Is Visiting A More Convenient Way To Reach", "Malware On Porn Website" en "You Are One Of A Kind" zijn slechts enkele van onze artikelen over sextortion e-mails.

Via spammails worden verschillende oplichtingspraktijken onderschreven, zoals phishing, voorschotten, technische ondersteuning, loterij, terugbetaling, enzovoort. Deze e-mails worden ook gebruikt om allerlei soorten malware te verspreiden.

Spammail is vaak slecht samengesteld en zit vol met grammaticale/spellingsfouten, maar kan ook vakkundig in elkaar zitten en zelfs geloofwaardig vermomd zijn als berichten van echte entiteiten (bijv. bedrijven, organisaties, serviceproviders, overheden, enz.).

Omdat deze mail zo vaak voorkomt en zo goed gemaakt kan zijn, raden we aan om waakzaam te zijn met inkomende e-mails, PM's/DM's, sms'jes en andere berichten.

Hoe infecteren spamcampagnes computers?

Spamcampagnes verspreiden malware via schadelijke bestanden die als bijlagen of downloadlinks worden verspreid. Deze bestanden kunnen archieven zijn (RAR, ZIP, enz.), uitvoerbare bestanden (.exe, .run, enz.), documenten (PDF, Microsoft Office, Microsoft OneNote, enz.), JavaScript, enzovoort.

Zodra een besmettelijk bestand wordt geopend, wordt de infectieketen in gang gezet. Sommige indelingen vereisen extra interactie om het downloaden/installeren van malware te starten. Microsoft Office-bestanden vereisen bijvoorbeeld dat gebruikers macroopdrachten inschakelen (d.w.z. bewerken/inhoud), terwijl OneNote-documenten vereisen dat ze op ingesloten koppelingen of bestanden klikken.

Hoe voorkomt u de installatie van malware?

Het is belangrijk om voorzichtig te zijn met inkomende e-mails, DM's/PM's, sms'jes en andere berichten. E-mailbijlagen en links kunnen schadelijk of kwaadaardig zijn - open/klik daarom niet op de bijlagen en links in verdachte/irrelevante berichten.

Het moet worden vermeld dat malware wordt verspreid met behulp van verschillende technieken. Wees daarom voorzichtig tijdens het surfen, want het internet zit vol met bedrieglijke en gevaarlijke inhoud.

Download bovendien alleen van officiële en betrouwbare bronnen. Activeer en update software met behulp van legitieme functies/tools, aangezien illegale productactiveringstools ("cracking") en updates van derden malware kunnen bevatten.

Het is essentieel voor de veiligheid van apparaten/gebruikers om een betrouwbare antivirus te installeren en up-to-date te houden. Beveiligingssoftware moet worden gebruikt om regelmatig systeemscans uit te voeren en om gedetecteerde bedreigingen en problemen te verwijderen. Als je al schadelijke bijlagen hebt geopend, raden we je aan een scan uit te voeren met Combo Cleaner om geïnfiltreerde malware automatisch te verwijderen.

Tekst in de spambericht "Your System Was Breached By Remote Desktop Protocol":

Subject: Your time is almost up.

Hello dear,

There is no reason to relax at all but you don’t need to panic and have to read my message carefully.

It is really important, moreover, it’s crucial for you.

Joking aside, I mean it. you don’t know who I am but I am more than familiar with you.

Probably, now the only question that torments your mind is how, am I correct?

well, your internet behavior was very indiscreet and I’m pretty sure, you know it well. So do I.

you were browsing embarrassing videos, clicking unsafe links and visiting websites that no ordinary man would visit.

I secretly embedded malware into an adult site, and you unknowingly wandered right into it. Just like a blind kitten,

you didn’t know the danger that was just near you.

while you were busy with your suspicious Internet activity, your system was breached by Remote Desktop Protocol, granting me unrestricted access to your device.

From that moment, I received the ability to observe everything happening on your screen, and discreetly activate your camera and microphone, and you wouldn’t even realize it.

Thank you, I know, I am a smart guy.

Since then and until now I have been monitoring your internet activities.

Honestly, I was pretty upset with the things I saw.I was daring to delve far beyond into your digital footprint-call it excessive curiosity, if you will.

The result? An extensive stash of sensitive data extracted from your device, every corner of your web activity examined with scientific precision.

To make matters more... intriguing, I’ve saved these recordings-clips that capture you partaking in, let’s say, pretty controversial moments within the privacy of your home.

These videos and snapshots are damningly clear: one side reveals the content you were watching, and the other...

well, it features you in situations we both know you wouldn’t want to be published for public viewing.

Suffice it to say, I have all the pieces of the puzzle-images, recordings, and details of the far too vivid pictures.

Pictures you definitely wouldn’t want anyone else to see.

However, with just a single click, I could reveal this to every contact you have-no exceptions, no filters.

Now you are hoping for a rescue, I understand. But let me be clear: don’t expect any mercy or second chances from me.

Now, here’s the deal: I’m offering you a way out. Two choices, and what happens next depends entirely on your decision.Option One: Pretend this message doesn’t exist. Ignore me, and you’ll quickly discover the consequences of that choice.

The video will be shared with your entire network. your colleagues, friends, and family will have front-row seats to a spectacle you’d rather they never saw.

Imagine their reactions. Holy shit, what an embarrassment! well, actions have consequences. Don’t play the victim-this is on you.

Option Two: Pay me to keep this matter buried.

Consider it a privacy fee-a small price to ensure your secrets remain where they belong: hidden.

Here’s how it works: once I receive the payment, I’ll erase everything. No leaks. No traces. your life continues as if nothing ever happened. The payment must be made in cryptocurrency-no exceptions.

I’m aiming for a resolution that works for us both, but let me emphasize: my terms are final and non-negotiable.

990 USD to my Bitcoin address below (remove any spaces): 1KKo 7QtKcW wFLXEiRh 8xmGG v3MbBjn 7LzC

Verschijning van de "Your System Was Breached By Remote Desktop Protocol" spam e-mail (GIF):

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

▼ DOWNLOAD Combo Cleaner

De gratis scanner controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door Rcs Lt, het moederbedrijf van PCRisk. Lees meer. Door het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden.

Snelmenu:

- Wat is "Your System Was Breached By Remote Desktop Protocol" sextortion zwendel?

- Soorten kwaadaardige e-mails.

- Hoe herkent u een kwaadaardige e-mail?

- Wat moet u doen als u in een e-mailscam getrapt bent?

Soorten kwaadaardige e-mails:

![]() Phishing E-mails

Phishing E-mails

Meestal gebruiken cybercriminelen misleidende e-mails om internetgebruikers ertoe te verleiden hun gevoelige privégegevens, zoals inloggegevens voor verschillende onlinediensten, e-mailaccounts of onlinebankiergegevens, prijs te geven.

Dergelijke aanvallen worden phishing genoemd. Bij een phishingaanval sturen cybercriminelen meestal een e-mail met een logo van een populaire dienst (bijvoorbeeld Microsoft, DHL, Amazon, Netflix), creëren ze urgentie (verkeerd verzendadres, verlopen wachtwoord, enz.) en plaatsen ze een link waarvan ze hopen dat hun potentiële slachtoffers erop zullen klikken.

Na het klikken op de link in zo'n e-mailbericht worden slachtoffers omgeleid naar een valse website die er identiek of zeer vergelijkbaar uitziet als de oorspronkelijke website. Slachtoffers worden dan gevraagd om hun wachtwoord, creditcardgegevens of andere informatie in te voeren die door cybercriminelen wordt gestolen.

![]() E-mails met kwaadaardige Bijlagen

E-mails met kwaadaardige Bijlagen

Een andere populaire aanvalsvector is e-mailspam met kwaadaardige bijlagen die de computers van gebruikers infecteren met malware. Kwaadaardige bijlagen bevatten meestal trojans die in staat zijn wachtwoorden, bankgegevens en andere gevoelige informatie te stelen.

Bij dergelijke aanvallen is het belangrijkste doel van cybercriminelen om hun potentiële slachtoffers over te halen een geïnfecteerde e-mailbijlage te openen. Om dit doel te bereiken, wordt in e-mail meestal gesproken over recent ontvangen facturen, faxen of spraakberichten.

Als een potentieel slachtoffer in de val trapt en de bijlage opent, raakt zijn computer geïnfecteerd en kan de cybercrimineel veel gevoelige informatie verzamelen.

Hoewel het een gecompliceerdere methode is om persoonlijke informatie te stelen (spamfilters en antivirusprogramma's detecteren dergelijke pogingen meestal), kunnen cybercriminelen, als ze succes hebben, een veel breder scala aan gegevens bemachtigen en informatie verzamelen voor een lange periode.

![]() Sexafpersing E-mails

Sexafpersing E-mails

Dit is een vorm van phishing. In dit geval ontvangen gebruikers een e-mail waarin wordt beweerd dat een cybercrimineel toegang heeft kunnen krijgen tot de webcam van het potentiële slachtoffer en een video-opname heeft van iemands masturbatie.

Om van de video af te komen, worden slachtoffers gevraagd om losgeld te betalen (meestal met Bitcoin of een andere cryptocurrency). Toch zijn al deze beweringen vals - gebruikers die dergelijke e-mails ontvangen, moeten ze negeren en verwijderen.

Hoe herkent u een kwaadaardige e-mail?

Hoewel cybercriminelen proberen hun lokmails er betrouwbaar uit te laten zien, zijn hier enkele dingen waar u op moet letten als u een phishing-e-mail probeert te herkennen:

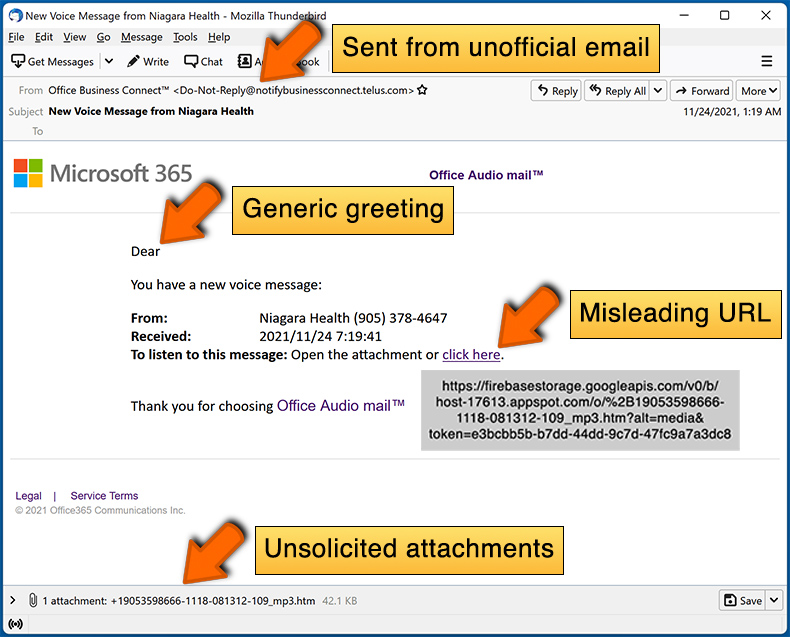

- Controleer het e-mailadres van de afzender ("van"): Ga met uw muis over het "from" adres en controleer of het legitiem is. Als u bijvoorbeeld een e-mail van Microsoft hebt ontvangen, moet u controleren of het e-mailadres @microsoft.com is en niet iets verdachts als @m1crosoft.com, @microsfot.com, @account-security-noreply.com, enz.

- Controleer op algemene begroetingen: Als de begroeting in de e-mail "Geachte gebruiker", "Geachte @youremail.com", "Geachte gewaardeerde klant" is, moet dit argwaan wekken. Het is gebruikelijk dat bedrijven u bij uw naam noemen. Het ontbreken van deze informatie kan wijzen op een poging tot phishing.

- Controleer de links in de e-mail: Ga met uw muis over de link die in de e-mail wordt gepresenteerd, als de link die verschijnt verdacht lijkt, klik er dan niet op. Bijvoorbeeld, als u een e-mail van Microsoft hebt ontvangen en de link in de e-mail laat zien dat het naar firebasestorage.googleapis.com/v0 gaat... moet u het niet vertrouwen. Het beste is om niet op de links in de e-mails te klikken, maar om de website van het bedrijf te bezoeken dat u de e-mail in de eerste plaats heeft gestuurd.

- Vertrouw niet blindelings op e-mailbijlagen: Meestal zullen legitieme bedrijven u vragen om in te loggen op hun website en daar eventuele documenten te bekijken; als u een e-mail met een bijlage hebt ontvangen, is het een goed idee om deze te scannen met een antivirustoepassing. Geïnfecteerde e-mailbijlagen zijn een veelvoorkomende aanvalsvector die door cybercriminelen wordt gebruikt.

Om het risico op het openen van phishing en kwaadaardige e-mails te minimaliseren, raden wij u aan Combo Cleaner te gebruiken.

Voorbeeld van een spam e-mail:

Wat moet u doen als u in een e-mailscam getrapt bent?

- Als u op een link in een phishing-e-mail hebt geklikt en uw wachtwoord hebt ingevoerd - moet u uw wachtwoord zo snel mogelijk wijzigen. Meestal verzamelen cybercriminelen gestolen inloggegevens om deze vervolgens te verkopen aan andere groepen die ze voor kwaadaardige doeleinden gebruiken. Als u uw wachtwoord tijdig wijzigt, bestaat de kans dat criminelen niet genoeg tijd hebben om schade aan te richten.

- Als u uw creditcardgegevens hebt ingevoerd - neem dan zo snel mogelijk contact op met uw bank en leg de situatie uit. Er is een goede kans dat u uw gecompromitteerde creditcard moet annuleren en een nieuwe moet aanvragen.

- Als u tekenen van identiteitsdiefstal ziet - moet u onmiddellijk contact opnemen met de Federal Trade Commission. Deze instelling zal informatie over uw situatie verzamelen en een persoonlijk herstelplan opstellen.

- Als u een kwaadaardige bijlage hebt geopend - uw computer is waarschijnlijk geïnfecteerd, moet u deze scannen met een betrouwbare antivirustoepassing. Voor dit doel, raden wij u aan gebruik te maken van Combo Cleaner.

- Help andere internetgebruikers - meld phishing-e-mails bij de Anti-Phishing Working Group, het Internet Crime Complaint Center van de FBI, het National Fraud Information Center en het Amerikaanse ministerie van Justitie.

Veelgestelde vragen (FAQ)

Waarom heb ik deze e-mail ontvangen?

Ongeacht de relevante informatie die spam e-mails kunnen bevatten, zijn ze niet persoonlijk. Duizenden gebruikers ontvangen identieke of ongelooflijk gelijkende berichten omdat cybercriminelen ze in grote campagnes versturen in de hoop dat ten minste enkele ontvangers in hun zwendel trappen.

Is mijn computer echt gehackt en heeft de afzender informatie?

Nee, alle beweringen in sextortion scam e-mails zijn vals. Dit betekent dat de afzender je apparaat niet heeft geïnfecteerd met malware en ook geen compromitterende inhoud van jou in zijn bezit heeft.

Hoe komen cybercriminelen aan mijn wachtwoord?

Spam-e-mails kunnen worden verzonden vanaf het account van de ontvanger om een legitieme indruk te wekken (bijv. om de valse beweringen over het hacken van het apparaat van het slachtoffer kracht bij te zetten). Inloggegevens kunnen worden verkregen via phishing-zwendel. Bij deze zwendel gaat het om sites of bestanden die meestal vermomd zijn als aanmeldingspagina's die ingevoerde informatie kunnen registreren; ze worden vaak gepromoot via spamcampagnes. Het minst waarschijnlijke scenario is dat cybercriminelen de inloggegevens verkrijgen via een datalek bij jou of bij een serviceprovider.

Ik heb cryptocurrency naar het adres in deze e-mail gestuurd, kan ik mijn geld terugkrijgen?

Nee, deze transacties kunnen niet worden teruggedraaid omdat ze bijna niet te traceren zijn. Daarom kunnen slachtoffers van scammails zoals "Your System Was Breached By Remote Desktop Protocol" hun geld niet terugkrijgen.

Ik heb mijn persoonlijke gegevens verstrekt toen ik werd misleid door een spammail, wat moet ik doen?

Als u uw inloggegevens hebt verstrekt, verander dan onmiddellijk de wachtwoorden van alle mogelijk blootgestelde accounts en informeer de officiële ondersteuning. Als u echter andere privégegevens hebt verstrekt (bijv. identiteitskaartgegevens, paspoortscans, creditcardnummers, enz.

Ik heb een spam e-mail gelezen maar de bijlage niet geopend, is mijn computer geïnfecteerd?

Nee, alleen het lezen van een e-mail vormt geen infectiegevaar. Systemen worden aangetast wanneer schadelijke bijlagen of koppelingen worden geopend/geklikt.

Ik heb een bestand gedownload en geopend dat als bijlage bij een spammail was gevoegd, is mijn computer geïnfecteerd?

Als het geopende bestand een uitvoerbaar bestand was, is uw apparaat hoogstwaarschijnlijk geïnfecteerd. U had dit echter kunnen voorkomen als het een document was. Deze indelingen vereisen mogelijk extra handelingen om te beginnen met het downloaden/installeren van malware (bijv. macroopdrachten inschakelen, klikken op ingesloten inhoud, enz.)

Verwijdert Combo Cleaner malware-infecties in e-mailbijlagen?

Ja, Combo Cleaner kan praktisch alle bekende malware-infecties detecteren en verwijderen. Merk op dat kwaadaardige software van hoge kwaliteit de neiging heeft om zich diep in systemen te verstoppen - daarom is het uitvoeren van een volledige systeemscan van het grootste belang.

▼ Toon discussie