Verwijderingsinstructies voor de Stealc stealer-type malware

![]() Geschreven door Tomas Meskauskas op (bijgewerkt)

Geschreven door Tomas Meskauskas op (bijgewerkt)

Wat is Stealc?

Stealc is de naam van een malware die informatie steelt. Het richt zich op verschillende gegevens geassocieerd met browsers, berichtensoftware, cryptocurrency wallets en andere apps/extensies.

Volgens de ontwikkelaars van Stealc werd het gemaakt door te vertrouwen op Vidar, Raccoon, Mars en RedLine stealers. Uiteraard deelt dit schadelijke programma overeenkomsten met de eerder genoemde malware. Op het moment van schrijven is Stealc actief in ontwikkeling. De ontwikkelaars brengen bijna wekelijks nieuwe varianten uit.

Stealc malware overzicht

Zoals eerder vermeld is Stealc ontworpen om informatie te stelen. Deze stealer kan gegevens uit meer dan twintig browsers halen (volledige lijst). Van browsertoepassingen probeert Stealc de volgende gegevens te verkrijgen (de beoogde gegevens variëren afhankelijk van de versie van de malware): browsergeschiedenis, inloggegevens voor accounts (gebruikersnamen/wachtwoorden), financiële informatie (bijv. creditcardnummers), enzovoort.

Dit kwaadaardige programma probeert ook gegevens te verwerven van meer dan zeventig browserextensies, cryptowallets op de desktop, e-mailclients, boodschappers en gaming-gerelateerde software (volledige lijst).

Bovendien is Stealc aanpasbaar; volgens zijn promotiemateriaal kunnen de kopers van deze stealer zelf gerichte software/gegevens toevoegen en verwijderen. Andere mogelijkheden van deze malware zijn het doorzoeken van bestanden en het stelen (downloaden) ervan, evenals het maken van schermafbeeldingen.

Het is vermeldenswaard dat Stealc de gestolen inhoud niet in grote brokken verzendt, noch comprimeert of archiveert. In plaats daarvan levert deze stealer inhoud - één stuk informatie of bestand per keer. Het werkt op deze manier om succesvolle gegevensdiefstal te garanderen in het geval van detectie en beëindiging door beveiligingssoftware.

Het moet worden benadrukt dat ontwikkelaars van malware hun creaties vaak verbeteren; daarom hebben latere iteraties van kwaadaardige programma's vaak extra/andere functionaliteiten. Dit geldt in het bijzonder voor Stealc, aangezien het aanpasbaar is en actief wordt ontwikkeld. De ontwikkelaars van Stealc hebben bijvoorbeeld plannen om keyloggers (die toetsaanslagen opnemen) toe te voegen aan deze stealer.

Kortom, de aanwezigheid van software zoals Stealc op apparaten kan leiden tot ernstige privacyproblemen, financiële verliezen en identiteitsdiefstal.

Als u vermoedt dat uw apparaat geïnfecteerd is met Stealc (of andere malware), raden wij u ten zeerste aan een anti-virus te gebruiken om het onmiddellijk te verwijderen.

| Naam | Stealc malware |

| Type bedreiging | Trojan, stealer, password-stealing virus, banking malware, spyware. |

| Detectienamen | Avast (Win32:CrypterX-gen [Trj]), Combo Cleaner (Gen:Variant.Tedy.277071), ESET-NOD32 (een variant van Win32/PSW.Agent.OPX), Kaspersky (Trojan.Win32.SelfDel.ibtk), Microsoft (Trojan:Win32/Casdet!rfn), volledige lijst van detecties (VirusTotal) |

| Symptomen | Trojans zijn ontworpen om stiekem te infiltreren in de computer van het slachtoffer en stil te blijven, zodat er geen specifieke symptomen duidelijk zichtbaar zijn op een geïnfecteerde machine. |

| Verspreidingsmethodes | Geïnfecteerde e-mailbijlagen, schadelijke online advertenties, social engineering, softwarekrakers. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer toegevoegd aan een botnet. |

| Malware verwijderen (Windows) | Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. |

Stealer-type malware voorbeelden

Wij hebben duizenden malwaresamples geanalyseerd; VenusStealer, Enigma, Graphiron en Creal zijn slechts enkele van onze recente artikelen over stealers.

Malware voor gegevensdiefstal kan zich richten op een breed scala aan informatie of op bepaalde details. Bovendien heeft kwaadaardige software vaak verschillende mogelijkheden, die in verschillende combinaties kunnen voorkomen. Maar hoe malware ook werkt - de aanwezigheid ervan op een systeem brengt de integriteit van het apparaat en de veiligheid van de gebruiker in gevaar. Daarom moeten alle bedreigingen onmiddellijk na ontdekking worden verwijderd.

Hoe is Stealc in mijn computer geïnfiltreerd?

Aangezien de ontwikkelaars van Stealc het te koop aanbieden - hoe het wordt gedistribueerd hangt af van de cybercriminelen die het op dat moment gebruiken. Eén methode is waargenomen in de distributie van deze stealer.

Dit programma werd aangeprezen via YouTube-video's waarin de installatiestappen van "gekraakte" ("illegale") software werden beschreven. Deze video's promoten links naar kwaadaardige websites die Stealc hosten. Het is echter zeer waarschijnlijk dat deze malware ook via andere technieken wordt verspreid.

Over het algemeen wordt kwaadaardige software verspreid via phishing en social engineering-technieken. Het wordt meestal vermomd als of gebundeld met gewone programma's/media.

Virusbestanden kunnen archieven zijn (RAR, ZIP, enz.), uitvoerbare bestanden (.exe, .run, enz.), Microsoft Office-documenten, PDF's, Microsoft OneNote-bestanden, JavaScript, enz. Wanneer een schadelijk bestand wordt uitgevoerd, uitgevoerd of anderszins geopend - wordt het infectieproces in gang gezet.

Malware wordt voornamelijk verspreid via drive-by (sluipende/bedrieglijke) downloads, schadelijke bijlagen/links in spam e-mails en berichten, online oplichting, onbetrouwbare downloadbronnen (bv. freeware en gratis websites voor het hosten van bestanden, Peer-to-Peer netwerken voor het delen van bestanden, enz.

Hoe de installatie van malware vermijden?

Wij raden sterk aan om alleen te downloaden van officiële en geverifieerde kanalen. Bovendien moeten alle programma's worden geactiveerd en bijgewerkt met behulp van legitieme functies/tools, aangezien illegale activeringstools ("cracks") en updaters van derden malware kunnen bevatten.

Wij adviseren voorzichtig te zijn met inkomende e-mails, DM's/PM's, SMS'jes en andere berichten. De bijlagen en links in verdachte/irrelevante e-mails mogen niet worden geopend, omdat ze virus kunnen zijn. Het is net zo belangrijk om waakzaam te zijn bij het surfen, aangezien valse en kwaadaardige online-inhoud meestal onschuldig lijkt.

Wij benadrukken het belang van het installeren en up-to-date houden van een goede antivirus. Met beveiligingssoftware moeten regelmatig systeemscans worden uitgevoerd en gedetecteerde bedreigingen/problemen worden verwijderd. Als u denkt dat uw computer al geïnfecteerd is, raden we u aan een scan uit te voeren met Combo Cleaner om geïnfiltreerde malware automatisch te verwijderen.

Screenshot van Stealc stealer's web administratie paneel:

Verschijning van Stealc stealer gepromoot op het hacker forum (GIF):

Lijst van browsers die doelwit zijn van Stealc stealer:

Chromium, Google Chrome, Chrome Canary, Mozilla Firefox, Amigo, Torch, Vivaldi, Comodo, EpicPrivacyBrowser, CocCoc, Brave, Cent, 7Star, Chedot, Microsoft Edge, 360, QQBrowser, CryptoTab, Opera, Opera GX, Opera Crypto, and Pale Moon.

Lijst van gerichte browserextensies/plug-ins:

MetaMask, TronLink, Opera Wallet, Binance, Yoroi, Coinbase, Guarda, Jaxx, iWallet, MEW CX, GuildWallet, Ronin Wallet, NeoLine, CLV, Liquality, Terra Station, Keplr, Sollet, Auro Wallet, Polymesh, ICONex, Coin98, EVER, KardiaChain, Rabby, Phantom, Brave, Oxygen, Pali, BOLT X, XDEFI, Nami, Maiar DeFi Wallet, Keeper, Solflare, Cyano, KHC, TezBox, Temple, Goby, Ronin, Byone, OneKey , DAppPlay, SteemKeychain, Braavos, Enkrypt, OKX, Sender, Hashpack, Eternl, Pontem Aptos, Petra Aptos, Martian Aptos, Finnie, Leap Terra, Trezor Password Manager, Authenticator, Authy, EOS Authenticator, GAuth Authenticator, Bitwarden, KeePassXC, Dashlane, NordPass, Keeper, RoboForm, LastPass, BrowserPass, MYKI, Splikity, CommonKey, and Zoho Vault.

Lijst van doelgerichte desktop cryptocurrency wallets:

Bitcoin Core, Dogecoin, Raven, Daedalus, Blockstream Green, Wasabi, Ethereum, Electrum, Electrum-LTC, Exodus, Electron Cash, MultiDoge, Jaxx Desktop, Atomic, Binance, and Coinomi.

Lijst van doelgerichte e-mailclients:

- Microsoft Outlook

- Thunderbird

Lijst van doelgerichte messengers:

- Telegram

- Discord

- Tox

- Pidgin

Lijst van doelgerichte gaming-gerelateerde software:

- Steam

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

▼ DOWNLOAD Combo Cleaner

De gratis scanner controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door Rcs Lt, het moederbedrijf van PCRisk. Lees meer. Door het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden.

Snelmenu:

- Wat is Stealc?

- STAP 1. Handmatige verwijdering van Stealc malware.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijdert u malware handmatig?

Handmatig malware verwijderen is een ingewikkelde taak - meestal is het het beste om antivirus of anti-malware programma's dit automatisch te laten doen. Om deze malware te verwijderen raden wij aan Combo Cleaner te gebruiken.

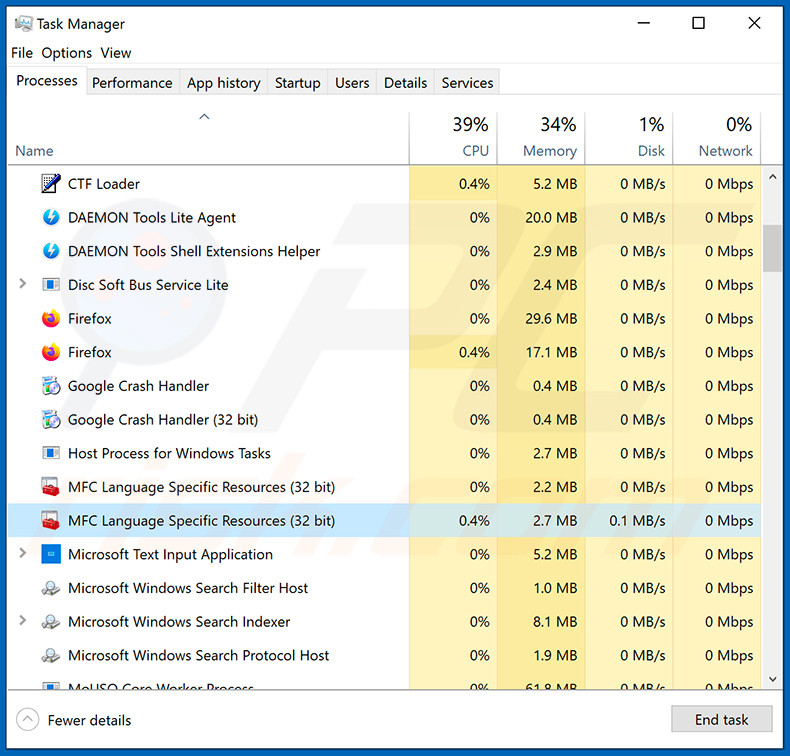

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat draait op de computer van een gebruiker:

Als u de lijst met programma's die op uw computer draaien hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet u doorgaan met deze stappen:

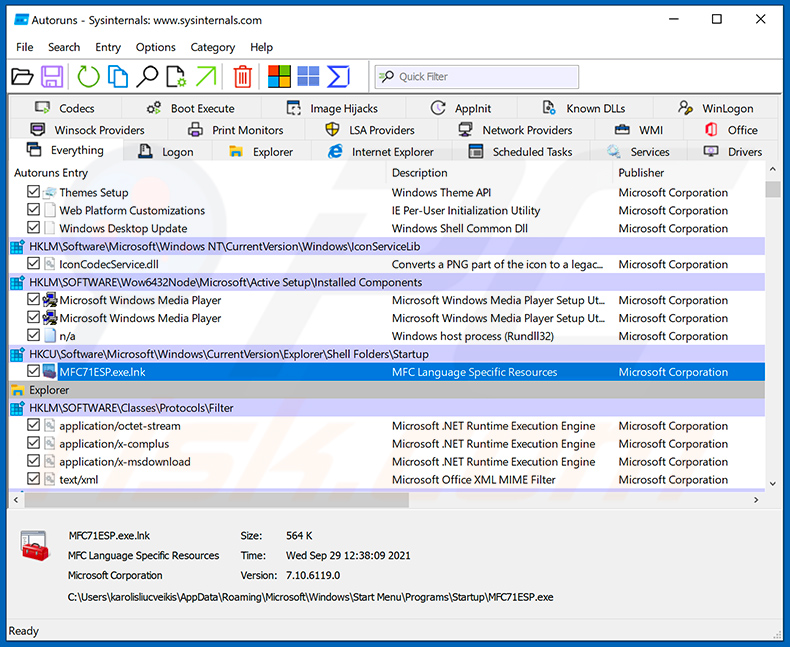

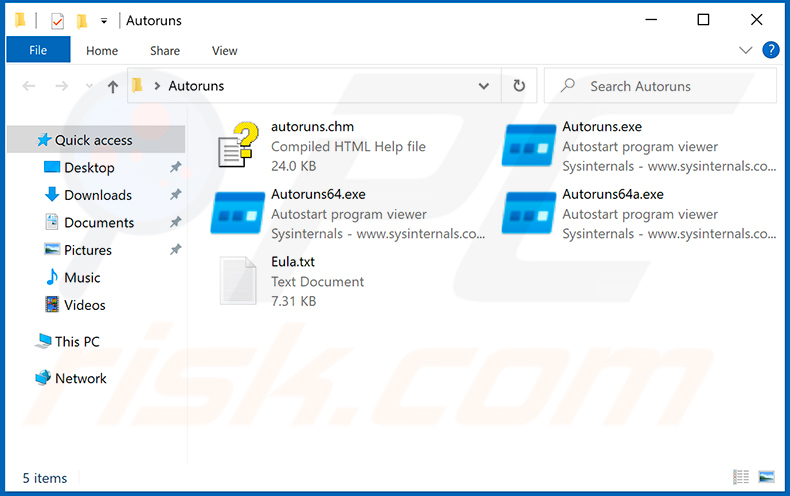

Download een programma genaamd Autoruns. Dit programma toont auto-start toepassingen, register en bestandssysteem locaties:

Download een programma genaamd Autoruns. Dit programma toont auto-start toepassingen, register en bestandssysteem locaties:

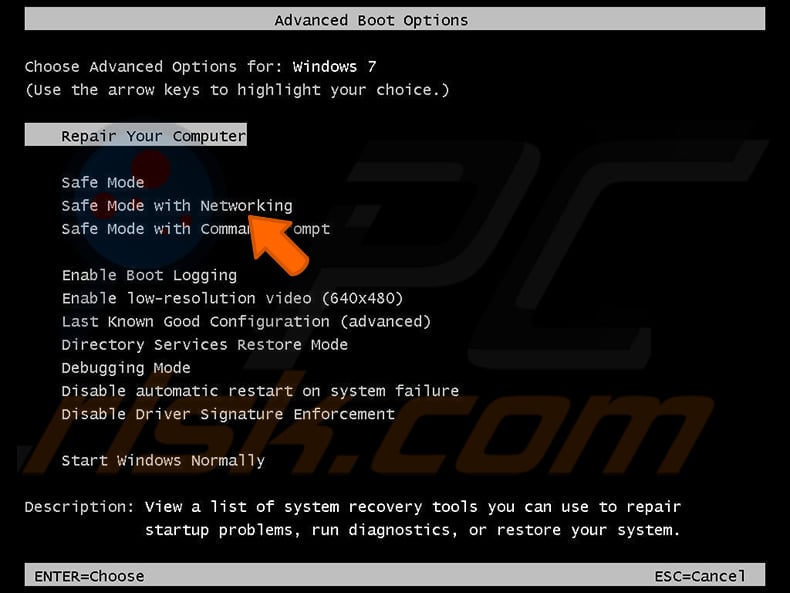

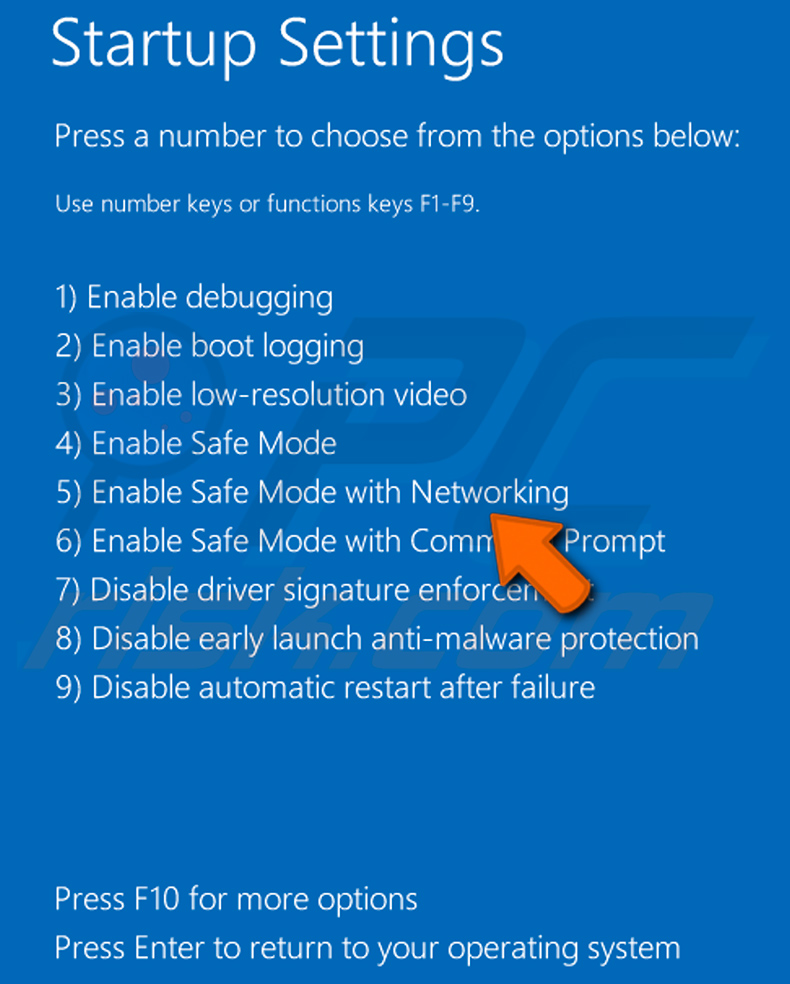

Herstart uw computer in de veilige modus:

Herstart uw computer in de veilige modus:

Windows XP en Windows 7 gebruikers: Start uw computer op in veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstarten van de computer meerdere keren op de F8-toets op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet, en selecteer vervolgens Veilige modus met netwerkmogelijkheden in de lijst.

Video die laat zien hoe u Windows 7 opstart in "Veilige modus met netwerkmogelijkheden":

Windows 8 gebruikers: Start Windows 8 is veilige modus met netwerkmogelijkheden - Ga naar het startscherm van Windows 8, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, selecteer in het geopende venster "Algemene pc-instellingen" Geavanceerd opstarten.

Klik op de knop "Nu opnieuw opstarten". Uw computer zal nu opnieuw opstarten in het menu "Geavanceerde opstartopties". Klik op de knop "Problemen oplossen" en vervolgens op de knop "Geavanceerde opties". Klik in het scherm met geavanceerde opties op "Opstartinstellingen".

Klik op de knop "Opnieuw opstarten". Uw PC zal opnieuw opstarten in het scherm Opstartinstellingen. Druk op F5 om op te starten in veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 8 opstart in "Veilige modus met netwerkmogelijkheden":

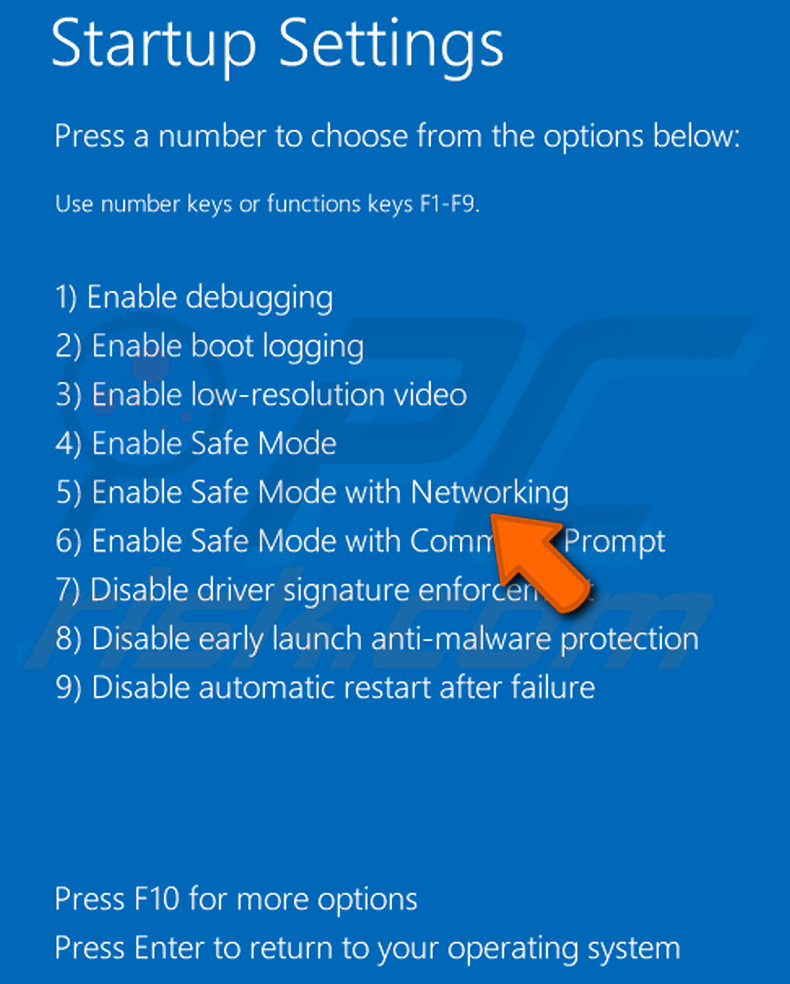

Windows 10 gebruikers: Klik op het Windows logo en selecteer het Power icoon. In het geopende menu klikt u op "Opnieuw opstarten" terwijl u de "Shift"-toets op uw toetsenbord ingedrukt houdt. In het venster "een optie kiezen" klikt u op "Problemen oplossen", vervolgens selecteert u "Geavanceerde opties".

Selecteer in het menu "Geavanceerde opties" "Opstartinstellingen" en klik op de knop "Opnieuw opstarten". In het volgende venster moet u op de toets "F5" op uw toetsenbord klikken. Dit zal uw besturingssysteem opnieuw opstarten in de veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 10 opstart in "Veilige modus met netwerkmogelijkheden":

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

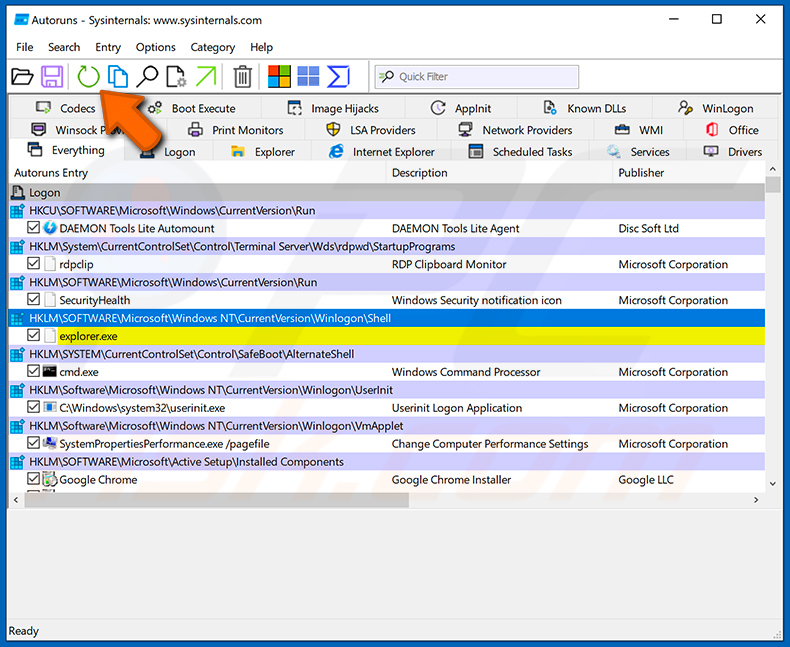

In de Autoruns toepassing, klik op "Opties" aan de bovenkant en schakel de opties "Lege locaties verbergen" en "Windows Entries verbergen" uit. Klik na deze procedure op het pictogram "Vernieuwen".

In de Autoruns toepassing, klik op "Opties" aan de bovenkant en schakel de opties "Lege locaties verbergen" en "Windows Entries verbergen" uit. Klik na deze procedure op het pictogram "Vernieuwen".

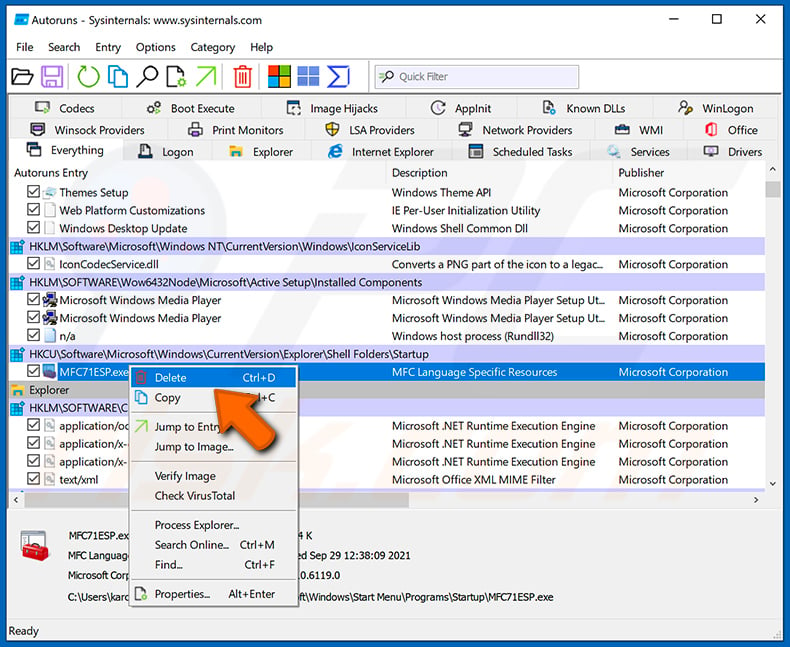

Bekijk de lijst die door de Autoruns toepassing wordt weergegeven en zoek het malware bestand dat u wilt verwijderen.

Bekijk de lijst die door de Autoruns toepassing wordt weergegeven en zoek het malware bestand dat u wilt verwijderen.

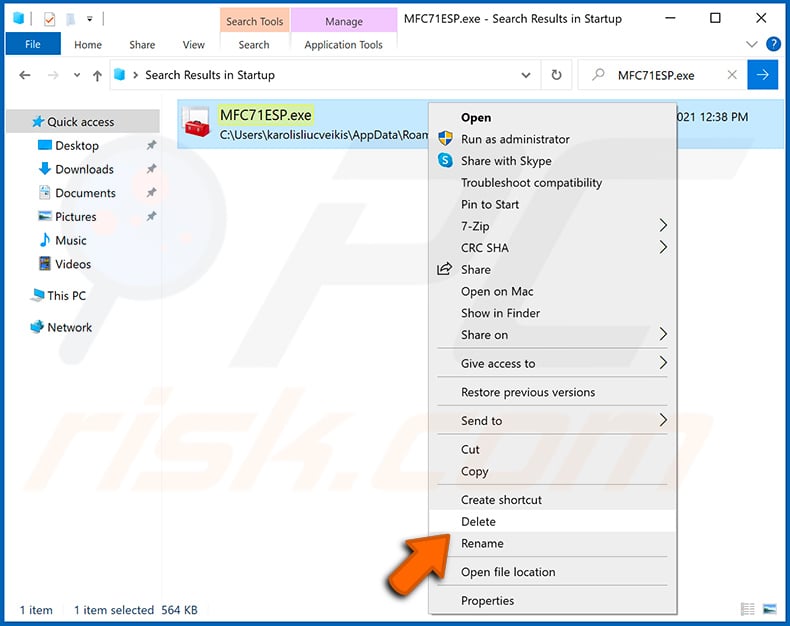

U moet het volledige pad en de naam ervan opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het heel belangrijk om te vermijden dat u systeembestanden verwijdert. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u "Verwijderen".

Nadat u de malware hebt verwijderd via de Autoruns-toepassing (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij het volgende opstarten van het systeem), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als u de bestandsnaam van de malware vindt, moet u deze verwijderen.

Herstart uw computer in de normale modus. Het volgen van deze stappen zou alle malware van uw computer moeten verwijderen. Merk op dat handmatige verwijdering geavanceerde computer vaardigheden vereist. Als u niet over deze vaardigheden beschikt, laat het verwijderen van malware dan over aan antivirus- en antimalwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om besmetting te voorkomen dan te proberen malware later te verwijderen. Om uw computer veilig te houden, installeert u de laatste updates van het besturingssysteem en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden wij u aan uw computer te scannen met Combo Cleaner.

Veelgestelde vragen (FAQ)

Mijn computer is geïnfecteerd met Stealc malware, moet ik mijn opslagapparaat formatteren om er vanaf te komen?

Nee, de verwijdering van Stealc stealer vereist geen formattering.

Wat zijn de grootste problemen die Stealc malware kan veroorzaken?

De bedreigingen van een infectie zijn afhankelijk van de functionaliteiten van de malware en de doelen van de cybercriminelen. Stealc is ontworpen om kwetsbare gegevens van geïnfecteerde systemen en de daarop geïnstalleerde toepassingen en extensies te stelen. Doorgaans kunnen dit soort infecties leiden tot ernstige privacyproblemen, financiële verliezen en identiteitsdiefstal.

Wat is het doel van Stealc-malware?

In de meeste gevallen wordt malware gebruikt om inkomsten te genereren. Cybercriminelen kunnen deze software echter ook gebruiken om zichzelf te amuseren, persoonlijke wraakacties uit te voeren, processen te verstoren (bijv. websites, diensten, bedrijven, organisaties, enz.) en zelfs politiek/geopolitiek gemotiveerde aanvallen te lanceren.

Hoe is Stealc-malware in mijn computer geïnfiltreerd?

Stealc wordt te koop aangeboden door zijn ontwikkelaars - dus hoe het wordt verspreid hangt af van de cybercriminelen die het gebruiken. Het wordt verspreid via kwaadaardige sites die worden gepromoot op YouTube-video's met instructies voor het installeren van "gekraakte" programma's. Andere distributiemethoden zijn echter zeer waarschijnlijk.

Over het algemeen wordt malware verspreid via drive-by downloads, online oplichting, spam e-mails en berichten, malvertising, dubieuze downloadkanalen (bv. freeware en sites van derden, Peer-to-Peer sharing-netwerken, enz.), illegale softwareactiveringstools ("cracks"), valse updates, enz. Bovendien kunnen sommige kwaadaardige programma's zichzelf verspreiden via lokale netwerken en verwijderbare opslagapparaten (bijv. USB flash drives, externe harde schijven, etc.).

Beschermt Combo Cleaner mij tegen malware?

Ja, Combo Cleaner kan bijna alle bekende malware-infecties detecteren en verwijderen. Het moet worden benadrukt dat, aangezien high-end kwaadaardige software zich meestal diep in systemen verstopt - het uitvoeren van een volledige systeemscan essentieel is.

▼ Toon discussie