Hoe CrackedCantil verwijderen uit het besturingssysteem

![]() Geschreven door Tomas Meskauskas op

Geschreven door Tomas Meskauskas op

Wat voor soort malware is CrackedCantil?

CrackedCantil is een dropper-malware die is ontworpen om een verscheidenheid aan schadelijke software te verspreiden, waaronder loaders, informatiedieven, cryptocurrency miners, proxy bots en ransomware. Deze malware wordt voornamelijk verspreid via gekraakte software op dubieuze websites of fora.

Meer over CrackedCantil

Na het downloaden en uitvoeren van een installatieprogramma dat legitiem lijkt, wordt de computer van de gebruiker een doelwit voor malware-infiltratie. Na activering start de malware een systeembrede infectie, waarbij verschillende acties worden ondernomen, zoals het injecteren van aanvullende malware, het stelen van gegevens, het versleutelen van bestanden voor losgeld en het opnemen van het geïnfecteerde apparaat in een botnet.

De complexiteit van het incident omvat een complex netwerk van processen, waarbij verschillende beruchte malwarefamilies als bijdragers zijn geïdentificeerd. Deze omvatten PrivateLoader, SmokeLoader, Lumma, RedLine, RisePro, Amadey, Stealc, Socks5Systemz en STOP.

PrivateLoader is een schadelijke loaderfamilie die berucht is voor het verspreiden van een verscheidenheid aan malware, zoals stealers, rootkits en spyware. Deze loader gebruikt vaak gekraakte software als een veelvoorkomende manier om te infecteren. Bovendien verspreidt hij verschillende payloads, afhankelijk van de systeemconfiguratie van het slachtoffer.

SmokeLoader, erkend als modulaire malware, wordt erkend voor het downloaden van aanvullende schadelijke software en het stelen van informatie. Deze veelzijdige malware is in staat om meerdere bestanden te laden, uit te voeren, legitieme processen te emuleren en nog veel meer. Het gebruikt de injectie van kwaadaardige code in systeemprocessen zoals "explorer.exe", waardoor het snode activiteiten kan uitvoeren terwijl het vakkundig detectie vermijdt.

Lumma, een infostealer, bezit de mogelijkheid om persoonlijke en financiële gegevens uit verschillende bronnen op aangetaste computers te halen, waaronder webbrowsers, e-mailclients en cryptocurrency portemonneebestanden. Lumma Stealer wordt voornamelijk verspreid via social engineering en phishingaanvallen, omzeilt antivirusdetectie en stuurt de verzamelde gegevens naar een externe commando- en controleserver (C&C).

RedLine werkt als een infostealer en verzamelt een scala aan informatie, waaronder wachtwoorden, creditcardgegevens, cookies en locatiegegevens. Bovendien kan RedLine dienen als doorgeefluik voor aanvullende malware, zoals ransomware, RAT's, trojans, miners en verschillende andere bedreigingen.

RisePro is een malware die gegevens steelt en gespecialiseerd is in het verzamelen van gevoelige informatie zoals creditcardgegevens, wachtwoorden en details van cryptocurrency portemonnees. Het maakt gebruik van een geavanceerd systeem van ingesloten DLL-afhankelijkheden om zijn schadelijke activiteiten uit te voeren.

Amadey blijkt een zeer aanpasbare malware te zijn met dubbele rollen als zowel een loader als een infostealer. De mogelijkheden strekken zich uit over een breed scala aan schadelijke activiteiten, variërend van verkenning en het exfiltreren van gegevens tot het inzetten van extra payloads.

Stealc is een malware voor het stelen van informatie die gespecialiseerd is in het extraheren van gevoelige gegevens uit browsers, waarbij de gestolen informatie via HTTP POST-verzoeken wordt verzonden naar de commando- en controlestructuur (C2). De evolutie van Stealc hangt af van de samenwerking met andere stealers zoals Vidar, Racoon, RedLine en Mars.

Socks5Systemz gebruikt PrivateLoader en Amadey als vectoren om apparaten te infecteren. Eenmaal geïnfecteerd worden deze apparaten omgevormd tot proxies die kwaadaardig verkeer doorsturen. De malware onderhoudt de communicatie met zijn Command and Control (C2)-server via een Domain Generation Algorithm (DGA).

STOP, een ransomware die gebruikersgegevens versleutelt, heeft een variant die bekend staat als Djvu, die meerdere versluieringslagen bevat voor een verbeterde complexiteit van de analyse. STOP/Djvu gebruikt versleutelingsalgoritmen zoals AES-256 en Salsa20. DJVU werkt samen met andere malware, zoals infostealer-malware, om gevoelige informatie te exfiltreren voordat het versleutelingsproces wordt gestart.

| Naam | CrackedCantil dropper |

| Type bedreiging | Dropper |

| Detectienamen | Alibaba (Trojan:Win64/GenKryptik.708fea05), Combo Cleaner (Trojan.GenericKD.71313283), ESET-NOD32 (een variant van Win64/GenKryptik.GPXJ), MaxSecure (Trojan.Malware.230446124.susgen), Microsoft (Trojan:Win32/Wacatac.B!ml), volledige lijst (VirusTotal) |

| Malafide Procesnaam | Talloze processen met willekeurige namen of namen van niet-bestaande programma's (of programma's die momenteel niet geïnstalleerd zijn) |

| Payload | PrivateLoader, SmokeLoader, Lumma, RedLine, RisePro, Amadey, Stealc, Socks5Systemz, en STOP. |

| Symptomen | Droppers zijn over het algemeen ontworpen om heimelijk de computer van het slachtoffer te infiltreren en stil te blijven, waardoor er geen specifieke symptomen duidelijk zichtbaar zijn op een geïnfecteerde machine. |

| Verspreidingsmethodes | Dubieuze websites en formulieren, software 'cracks', illegale software. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer toegevoegd aan een botnet, gegevensversleuteling, geldverlies, privacyschendingen en nog veel meer. |

| Malware verwijderen (Windows) | Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. |

Conclusie

Concluderend kan worden gesteld dat het begin van dit malwareverhaal, veroorzaakt door CrackedCantil, een reeks escalerende bedreigingen in gang zet. Kwaadaardige programma's zoals Lumma, Amadey en Stealc, die optreden als loaders en infostealers, samen met de gezamenlijke initiatieven van Socks5Systemz, voegen toe aan de toenemende complexiteit.

De potentiële gevaren bestrijken een breed spectrum, waaronder gegevensverlies, privacyschendingen, systeemstoringen en financiële gevolgen. Deze risico's benadrukken de veelomvattende impact die CrackedCantil introduceert.

Hoe is CrackedCantil in mijn computer geïnfiltreerd?

CrackedCantil infiltreert computers meestal via een bedrieglijk proces dat in gang wordt gezet door het nastreven van gekraakte software door de gebruiker. Mensen die op zoek zijn naar gratis versies van betaalde software downloaden vaak "gekraakte" versies, toepassingen die zijn aangepast om licentiemechanismen te omzeilen. Door gebruik te maken van deze vraag, gebruiken aanvallers gekraakte software als middel om malware te verspreiden.

De infectieketen begint op dubieuze websites of fora die deze gekraakte versies hosten. Gebruikers, gelokt door de belofte van gratis software, downloaden onbewust wat een installatieprogramma lijkt te zijn. Dit schijnbaar onschuldige installatieprogramma is echter een toegangspoort voor CrackedCantil om zichzelf op de computer van de gebruiker te vestigen. De malware kan zich vermommen als nuttige bestanden of geïntegreerd worden in de installatie uitvoerbare bestanden, zodat het onopgemerkt blijft tijdens de installatie.

Eenmaal geactiveerd, start CrackedCantil een reeks acties om het systeem volledig te infecteren. Dit omvat het installeren van aanvullende malware, het stelen van gegevens, het versleutelen van bestanden voor losgeld en het mogelijk omzetten van het geïnfecteerde apparaat in een onderdeel van een botnet.

Hoe vermijdt u de installatie van malware?

Blijf bij betrouwbare bronnen, zoals officiële websites of geautoriseerde app stores, om de legitimiteit van de software te garanderen. Vermijd het downloaden van gekraakte of illegaal gekopieerde versies van betaalde software, omdat deze vaak dienen als vectoren voor malware. Houd uw besturingssysteem, antivirussoftware en andere applicaties up-to-date.

Wees op uw hoede bij het klikken op verdachte links, advertenties en pop-ups, vooral op duistere websites, of bij het downloaden van bijlagen in irrelevante of onverwachte e-mails van onbekende adressen. Gebruik een betrouwbare antivirusoplossing en scan je computer regelmatig. Als u denkt dat uw computer al geïnfecteerd is, raden we u aan een scan uit te voeren met Combo Cleaner om geïnfiltreerde malware automatisch te elimineren.

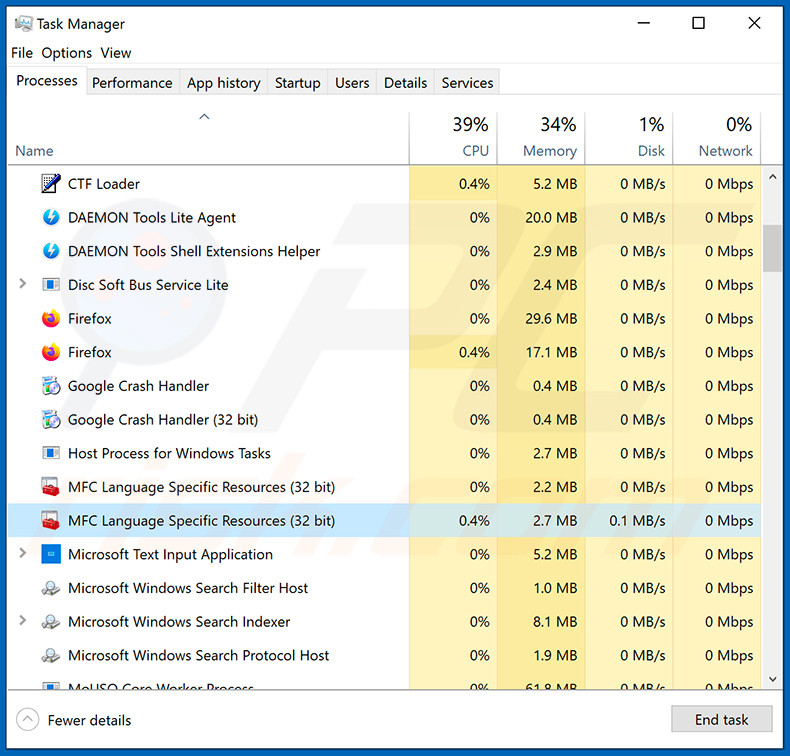

Processen in het Taakbeheer met willekeurige namen of namen van niet-bestaande programma's (of programma's die momenteel niet geïnstalleerd zijn) gestart door CrackedCantil:

Dubieuze pagina's die gekraakte software verspreiden CrackedCantil:

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

▼ DOWNLOAD Combo Cleaner

De gratis scanner controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door Rcs Lt, het moederbedrijf van PCRisk. Lees meer. Door het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden.

Snelmenu:

- Wat is CrackedCantil?

- STAP 1. Manuele verwijdering van CrackedCantil malware.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijdert u malware handmatig?

Handmatig malware verwijderen is een ingewikkelde taak - meestal is het het beste om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner te gebruiken.

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat wordt uitgevoerd op de computer van een gebruiker:

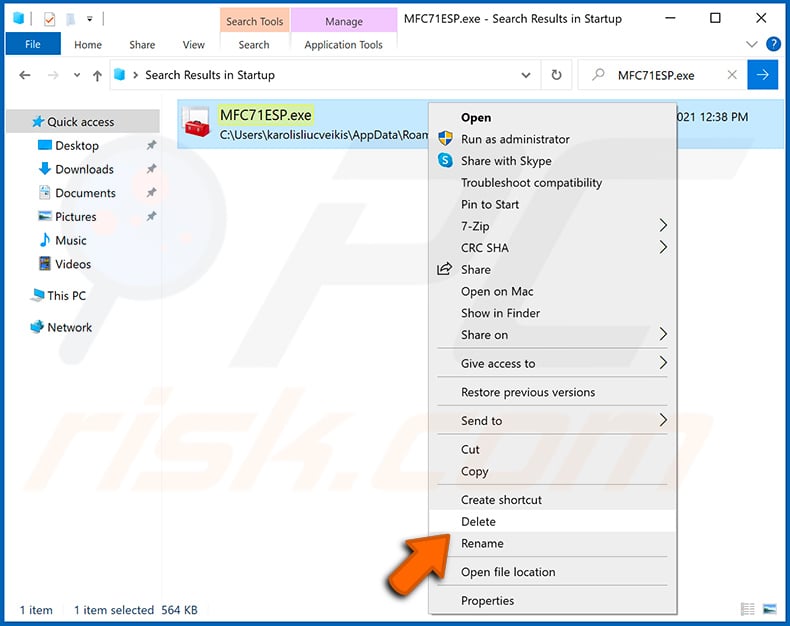

Als u de lijst met programma's die op uw computer worden uitgevoerd hebt gecontroleerd, bijvoorbeeld met taakbeheer, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet u doorgaan met deze stappen:

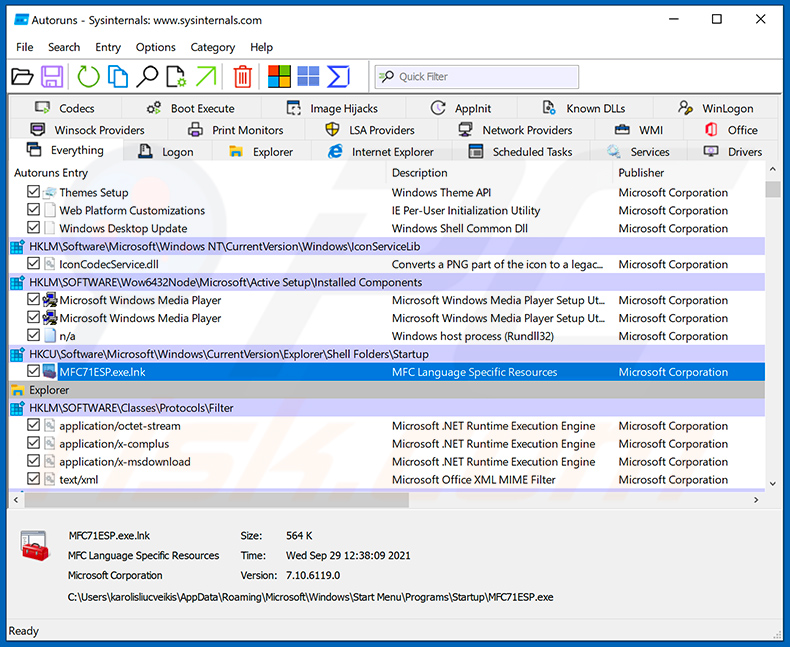

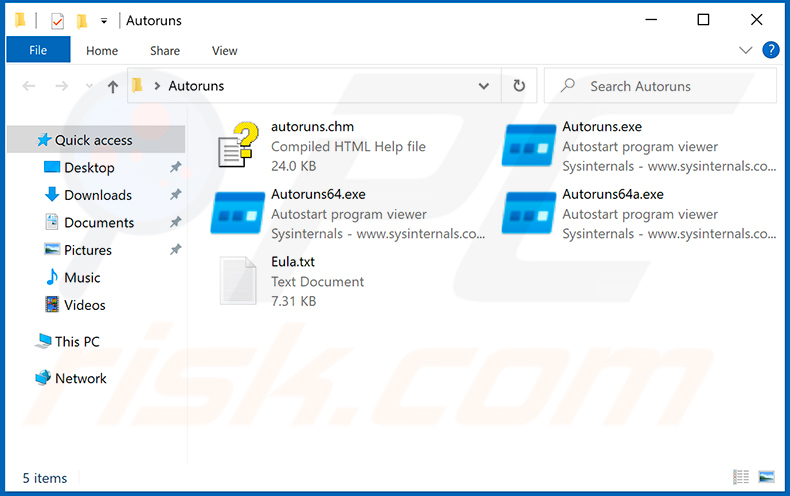

Download een programma genaamd Autoruns. Dit programma toont auto-start toepassingen, register en bestandssysteem locaties:

Download een programma genaamd Autoruns. Dit programma toont auto-start toepassingen, register en bestandssysteem locaties:

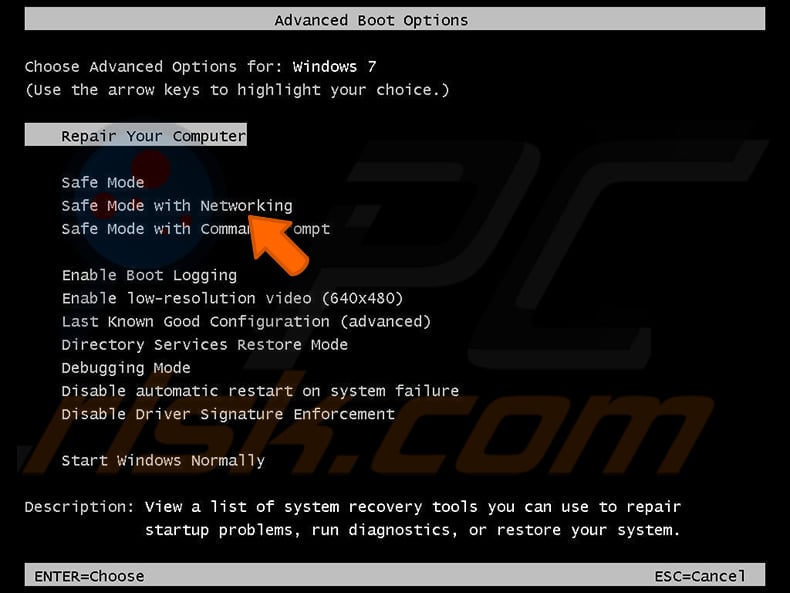

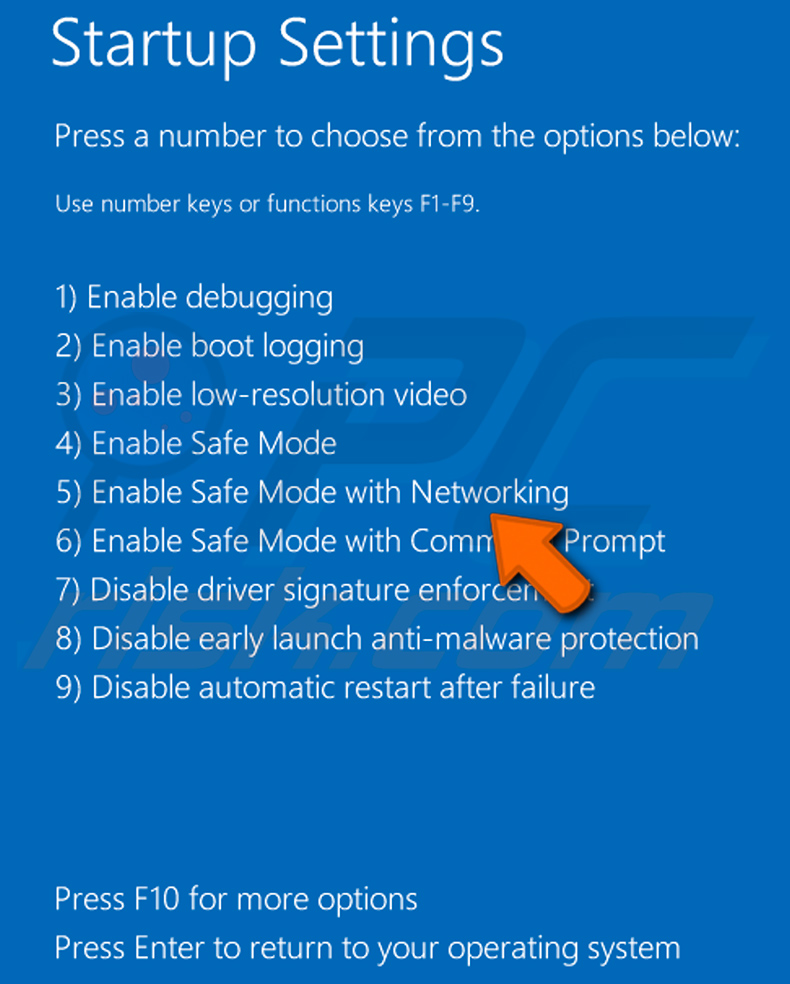

Herstart uw computer in de Veilige modus:

Herstart uw computer in de Veilige modus:

Windows XP en Windows 7 gebruikers: Start uw computer op in Veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten en klik op OK. Druk tijdens het opstarten van uw computer meerdere keren op de F8-toets op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet en selecteer vervolgens Veilige modus met netwerkmogelijkheden in de lijst.

Video die laat zien hoe u Windows 7 opstart in "Veilige modus met netwerkmogelijkheden":

Windows 8 gebruikers: Windows 8 opstarten in Veilige modus met netwerkmogelijkheden - Ga naar het Windows 8 Startscherm, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, selecteer in het geopende venster "Algemene pc-instellingen" Geavanceerd opstarten.

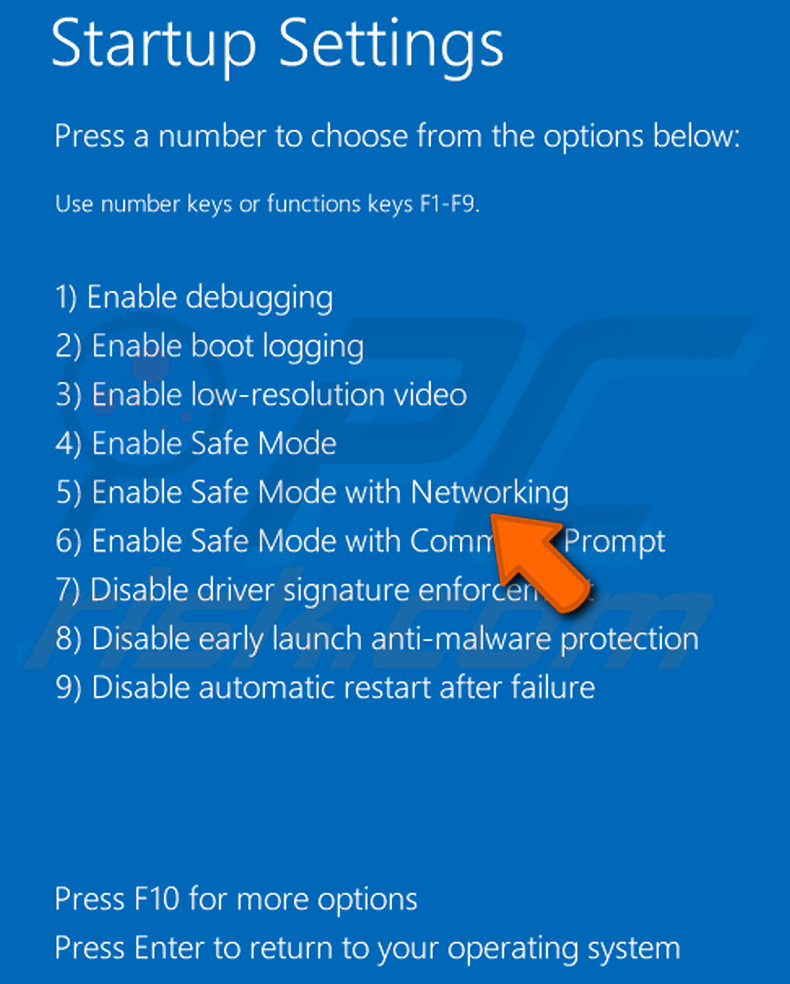

Klik op de knop "Nu opnieuw opstarten". Uw computer start nu opnieuw op in het menu "Geavanceerde opstartopties". Klik op de knop "Problemen oplossen" en klik vervolgens op de knop "Geavanceerde opties". Klik in het scherm met geavanceerde opties op "Opstartinstellingen".

Klik op de knop "Opnieuw opstarten". Uw pc zal opnieuw opstarten in het scherm met de opstartinstellingen. Druk op F5 om op te starten in Veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 8 opstart in "Veilige modus met netwerkmogelijkheden":

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het aan/uit-pictogram. Klik in het geopende menu op "Opnieuw opstarten" terwijl u de toets "Shift" op uw toetsenbord ingedrukt houdt. Klik in het venster "Een optie kiezen" op "Problemen oplossen" en selecteer vervolgens "Geavanceerde opties".

Selecteer in het menu "Geavanceerde opties" "Opstartinstellingen" en klik op de knop "Opnieuw opstarten". In het volgende venster moet u klikken op de knop "F5" op uw toetsenbord. Hierdoor wordt uw besturingssysteem opnieuw opgestart in de Veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 10 opstart in "Veilige modus met netwerkmogelijkheden":

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

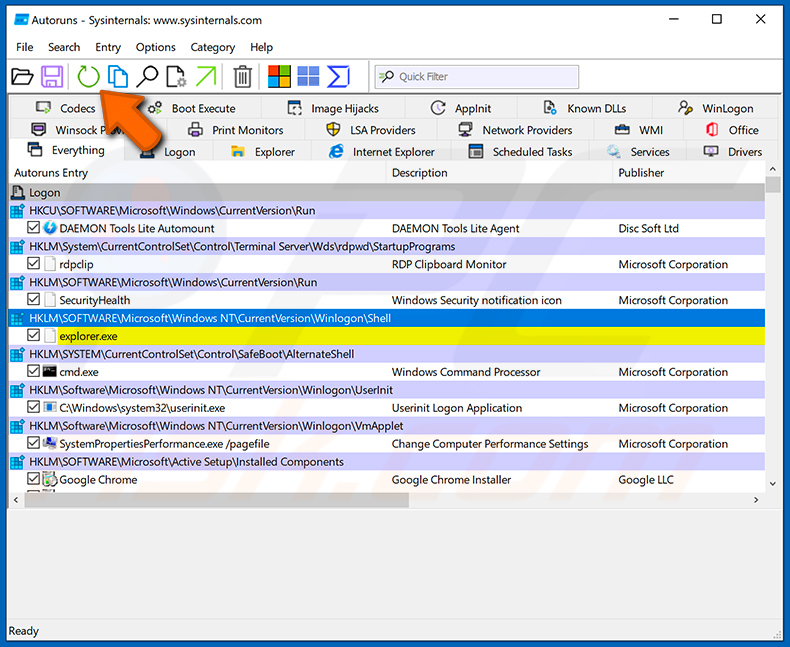

Klik in de Autoruns-toepassing op "Opties" bovenaan en schakel de opties "Lege locaties verbergen" en "Windows invoer verbergen" uit. Klik na deze procedure op het pictogram "Vernieuwen".

Klik in de Autoruns-toepassing op "Opties" bovenaan en schakel de opties "Lege locaties verbergen" en "Windows invoer verbergen" uit. Klik na deze procedure op het pictogram "Vernieuwen".

Bekijk de lijst die wordt geleverd door de Autoruns-toepassing en zoek het malwarebestand dat u wilt verwijderen.

Bekijk de lijst die wordt geleverd door de Autoruns-toepassing en zoek het malwarebestand dat u wilt verwijderen.

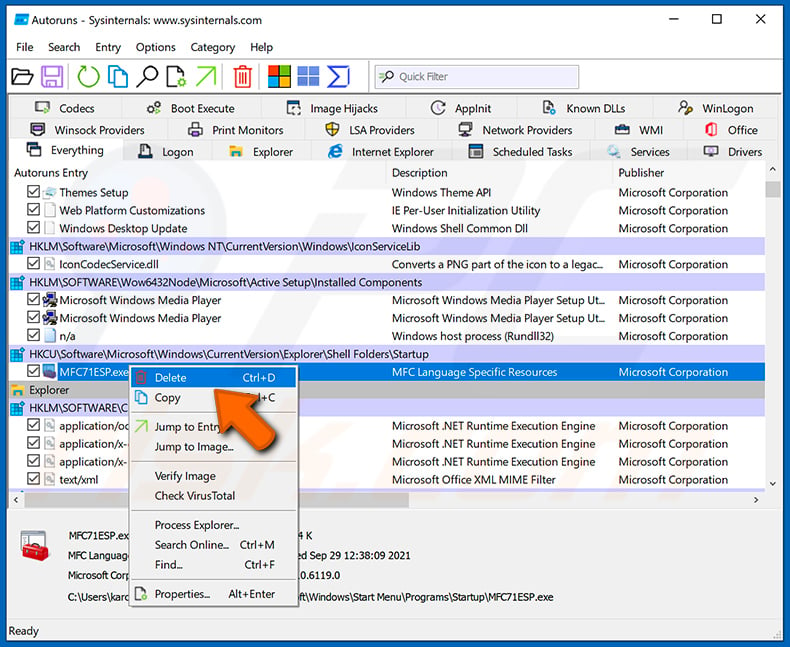

U moet het volledige pad en de naam opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u "Verwijderen".

Nadat u de malware hebt verwijderd via de toepassing Autoruns (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende keer opstarten van het systeem), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als u de bestandsnaam van de malware vindt, moet u deze verwijderen.

Start uw computer opnieuw op in de normale modus. Als u deze stappen volgt, wordt alle malware van uw computer verwijderd. Houd er rekening mee dat voor het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist zijn. Als u deze vaardigheden niet hebt, laat het verwijderen van malware dan over aan antivirus- en antimalwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om een infectie te voorkomen dan om malware later te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste besturingssysteemupdates en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties raden we u aan deze te scannen met Combo Cleaner.

Veelgestelde vragen (FAQ)

Mijn computer is geïnfecteerd met CrackedCantil malware, moet ik mijn opslagapparaat formatteren om er vanaf te komen?

Voordat u uw opslagapparaat formatteert, is het raadzaam om een scan uit te voeren met een betrouwbaar antivirus- of antimalwareprogramma. Deze programma's zijn ontworpen om verschillende soorten malware te detecteren en te verwijderen en bieden een minder ingrijpende oplossing dan formatteren.

Wat zijn de grootste problemen die malware kan veroorzaken?

Malware kan leiden tot belangrijke problemen zoals ongeautoriseerde toegang tot gevoelige gegevens, financiële verliezen door activiteiten zoals ransomware en de verstoring van kritieke systeemfuncties, wat mogelijk downtime en operationele tegenslagen veroorzaakt. Daarnaast kan malware de privacy van gebruikers in gevaar brengen, wat kan leiden tot identiteitsdiefstal en andere vormen van cyberbedreigingen.

Wat is het doel van CrackedCantil?

Het primaire doel van CrackedCantil is om te fungeren als een dropper-malware, die de distributie van verschillende soorten kwaadaardige software faciliteert (waaronder PrivateLoader, SmokeLoader, Lumma, RedLine, RisePro, Amadey, Stealc, Socks5Systemz en STOP).

Hoe is CrackedCantil in mijn computer geïnfiltreerd?

CrackedCantil richt zich meestal op gebruikers die op zoek zijn naar gekraakte of illegaal gekopieerde versies van betaalde software. Het maakt gebruik van de vraag naar dergelijke software door schijnbaar legitieme maar aangepaste versies te leveren die licentiemechanismen omzeilen. Zodra een gebruiker een installatieprogramma voor gekraakte software downloadt en uitvoert, maakt CrackedCantil van de gelegenheid gebruik om de computer van de gebruiker te infiltreren.

Beschermt Combo Cleaner mij tegen malware?

Zeker, Combo Cleaner kan bijna alle herkende malware-infecties identificeren en verwijderen. Het is belangrijk om op te merken dat geavanceerde malware zich vaak diep in het systeem verbergt, wat de noodzaak benadrukt om een volledige systeemscan uit te voeren.

▼ Toon discussie