Voorkom dat je wordt opgelicht door valse e-mails met een "Zoom Antivirus Plus Abonnement"

![]() Geschreven door Tomas Meskauskas op

Geschreven door Tomas Meskauskas op

Wat voor e-mail is "Zoom Antivirus Plus Subscription"?

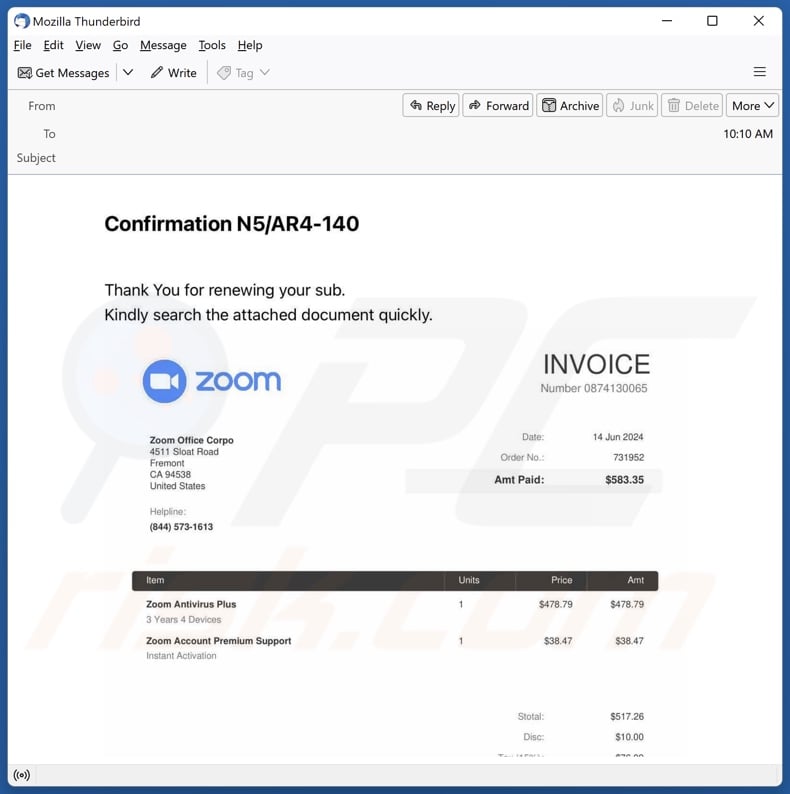

Na inspectie van de e-mail "Zoom Antivirus Plus Abonnement" hebben we vastgesteld dat deze nep is. Deze spambericht wordt gepresenteerd als een factuur voor "Zoom Antivirus Plus". Al deze informatie is vals en deze e-mail is op geen enkele manier geassocieerd met de werkelijke Zoom Video Communications, Inc. De e-mail wordt waarschijnlijk gebruikt om een terugbetalingszwendel te promoten.

Overzicht oplichtingsmail "Zoom Antivirus Plus Abonnement"

De spammail wordt voorgesteld als een factuur voor "Zoom Antivirus Plus", een abonnement voor maximaal vier apparaten gedurende drie jaar. Het totale bedrag staat vermeld op 583,35 USD. Er moet nogmaals op gewezen worden dat deze e-mail nep is en niet geassocieerd is met Zoom of andere legitieme producten en entiteiten.

Het doel van deze e-mail is om ontvangers te verleiden de opgegeven hulplijnen te bellen. Eenmaal gebeld, doen de oplichters zich voor als hulpverleners en kunnen ze slachtoffers tot allerlei schadelijke acties verleiden. De oplichting kan volledig via de telefoon plaatsvinden.

Slachtoffers kunnen worden misleid om geldtransacties uit te voeren, gevoelige informatie vrij te geven, malware te downloaden/installeren, enzovoort.

Cybercriminelen richten zich voornamelijk op de volgende gegevens: inloggegevens (bijv. e-mails, sociale media, e-commerce, geldoverboekingen, online bankieren, digitale portemonnees, etc.), persoonlijk identificeerbare informatie (bijv. identiteitskaartgegevens, pasfoto's/scans, etc.) en financiële gegevens (bijv. bankrekeninggegevens, creditcard-/debetkaartnummers, etc.).

Slachtoffers kunnen worden misleid om de informatie telefonisch door te geven of in te voeren in phishing websites/bestanden. Als alternatief kunnen criminelen malware voor het stelen van gegevens gebruiken om dit doel te bereiken.

Gebaseerd op hoe deze e-mail is opgemaakt, is het waarschijnlijk dat dit schema werkt als een terugbetalingszwendel. De nepondersteuning biedt aan de gebruiker te helpen met dit proces door op afstand toegang te krijgen tot hun apparaten.

De verbinding wordt meestal gemaakt met behulp van legitieme software voor toegang op afstand zoals UltraViewer, TeamViewer, enz. Nadat het is vastgesteld, vragen cybercriminelen het slachtoffer om in te loggen op hun online bankrekening. De oplichters gebruiken een functie van het programma voor toegang op afstand om het scherm van het slachtoffer te verduisteren of te bedekken met een soort afbeelding.

"Support" vraagt dan om het restitutiebedrag in te voeren (bijv. 583,35 USD), en zodra het scherm weer zichtbaar is - wordt er verkondigd dat de gebruiker een fout heeft gemaakt en een aanzienlijk groot bedrag naar hem heeft laten overmaken.

Hoewel het scherm onzichtbaar was voor het slachtoffer, wekten de criminelen de indruk dat dit gebeurde door geld van de ene rekening naar de andere te verplaatsen (bijvoorbeeld van spaarrekening naar betaalrekening) of door de HTML van de bankwebsite te bewerken om het uiterlijk te veranderen. Er moet worden benadrukt dat geen van beide acties daadwerkelijk invloed heeft op het geld op de bankrekening van de gebruiker.

De oplichters vragen en smeken om het "teveel" terug te geven. Het slachtoffer wordt gevraagd om moeilijk te traceren methodes te gebruiken om het geld "terug te geven", bv. cryptocurrencies, cadeaubonnen, voorafbetaalde vouchers, geld verborgen in pakketten en verzonden, enz.

Er moet worden benadrukt dat, aangezien er geen geld is overgemaakt naar de gebruiker, door het "teveel" terug te sturen - ze in wezen hun eigen geld naar cybercriminelen sturen. De zwendel kan echter op andere manieren werken en oplichters kunnen verschillende ernstige problemen veroorzaken zodra ze verbonden zijn met de apparaten van slachtoffers.

Samengevat, door te vertrouwen op een e-mail als "Zoom Antivirus Plus Subscription" - kunnen gebruikers te maken krijgen met systeeminfecties, ernstige privacyproblemen, aanzienlijke financiële verliezen en zelfs identiteitsdiefstal.

Als je persoonlijk identificeerbare of financiële informatie hebt verstrekt aan scammers - neem dan onmiddellijk contact op met de juiste autoriteiten. En als je je inloggegevens hebt verstrekt - wijzig dan de wachtwoorden van alle mogelijk blootgestelde accounts en informeer de officiële ondersteuning.

Als je criminelen toestemming hebt gegeven om op afstand toegang te krijgen tot je apparaten, moet je ze eerst loskoppelen van het internet. Deïnstalleer daarna de software voor toegang op afstand die de scammers hebben gebruikt, omdat ze misschien niet jouw toestemming nodig hebben om opnieuw verbinding te maken. Voer ten slotte een volledige systeemscan uit met een antivirusprogramma en verwijder alle gedetecteerde bedreigingen.

| Naam | "Zoom Antivirus Plus Subscription" spam email |

| Type bedreiging | Phishing, Scam, Social Engineering, Fraude |

| Valse claim | E-mail wordt gepresenteerd als een factuur van $583,35 voor een antivirusabonnement. |

| Vermomming | Zoom Video Communications, Inc. |

| Ondersteuning Scammer telefoonnummer(s) | (844) 573-1613 |

| Symptomen | Ongeoorloofde online aankopen, veranderde online accountwachtwoorden, identiteitsdiefstal, illegale toegang tot de computer. |

| Distributiemethoden | Misleidende e-mails, malafide online pop-upadvertenties, zoekmachinevergiftigingstechnieken, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privégegevens, geldelijk verlies, identiteitsdiefstal. |

| Malware verwijderen (Windows) | Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. |

Soortgelijke voorbeelden van spamcampagnes

We hebben over talloze spamcampagnes geschreven; "AT&T e-mailzwendel", "Chase Bank Invoice e-mail oplichting", en "Apple Security Releases" zijn slechts een paar van onze artikelen over het promoten van terugbetalingsfraude via e-mail.

Spam wordt gebruikt om verschillende complotten te vergemakkelijken en malware te verspreiden. Hoewel de algemene overtuiging dat deze e-mails vol fouten zitten niet onwaar is, is dit niet altijd het geval. Deze brieven kunnen vakkundig zijn gemaakt en zelfs geloofwaardig zijn vermomd als berichten van echte entiteiten (bijv. bedrijven, serviceproviders, organisaties, enz.).

Hoe infecteren spamcampagnes computers?

Spamcampagnes verspreiden malware door besmettelijke bestanden te verspreiden als bijlagen of downloadkoppelingen. Deze bestanden kunnen archieven zijn (ZIP, RAR, enz.), uitvoerbare bestanden (.exe, .run, enz.), documenten (Microsoft Office, Microsoft OneNote, PDF, enz.), JavaScript, enz.

Zodra een schadelijk bestand wordt geopend, wordt de infectieketen geactiveerd. Sommige formaten vereisen echter extra interactie van de gebruiker. Voor Microsoft Office-bestanden moeten gebruikers bijvoorbeeld macrocommando's (d.w.z., bewerken/content), terwijl OneNote-documenten vereisen dat ze op ingesloten koppelingen of bestanden klikken - om te beginnen met het downloaden/installeren van malware.

Hoe vermijd je de installatie van malware?

We raden aan waakzaam te zijn met inkomende e-mails, PM's/DM's, sms'jes en andere berichten. Bijlagen of links in dubieuze/irrelevante e-mails mogen niet worden geopend, omdat ze kwaadaardig kunnen zijn.

We moeten vermelden dat malware niet alleen via spammail wordt verspreid. Daarom adviseren we ook voorzichtigheid bij het surfen, aangezien frauduleuze en gevaarlijke online inhoud meestal legitiem en onschadelijk lijkt.

Bovendien moeten alle downloads afkomstig zijn van officiële en geverifieerde bronnen. Een andere aanbeveling is om software te activeren en bij te werken met echte functies/tools, aangezien illegale activeringstools ("cracking") en updaters van derden malware kunnen bevatten.

Het is van het grootste belang om een goed antivirusprogramma te installeren en up-to-date te houden. Beveiligingsprogramma's moeten worden gebruikt om regelmatig systeemscans uit te voeren en om gedetecteerde bedreigingen en problemen te verwijderen. Als je al schadelijke bijlagen hebt geopend, raden we je aan een scan uit te voeren met Combo Cleaner om geïnfiltreerde malware automatisch te verwijderen.

Tekst in de spambericht "Zoom Antivirus Plus Abonnement":

Confirmation N5/AR4-140

Thank You for renewing your sub.

Kindly search the attached document quickly.

ZOOM

INVOICE

Number 0874130065

Zoom Office Corpo

4511 Sloat Road

Fremont

CA 94538

United States

Date: 14 Jun 2024

Order No.: 731952

Amt Paid: $583.35

Helpline:

(844) 573-1613

Item Units Price Amt

Zoom Antivirus Plus 1 $478.79 $478.79

3 Years 4 DevicesZoom Account Premium Support 1 $38.47 $38.47

Instant Activation

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

▼ DOWNLOAD Combo Cleaner

De gratis scanner controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door Rcs Lt, het moederbedrijf van PCRisk. Lees meer. Door het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden.

Snelmenu:

- Wat is "Zoom Antivirus Plus Subscription" spam email?

- Soorten kwaadaardige e-mails.

- Hoe herkent u een kwaadaardige e-mail?

- Wat moet u doen als u in een e-mailscam getrapt bent?

Soorten kwaadaardige e-mails:

![]() Phishing E-mails

Phishing E-mails

Meestal gebruiken cybercriminelen misleidende e-mails om internetgebruikers ertoe te verleiden hun gevoelige privégegevens, zoals inloggegevens voor verschillende onlinediensten, e-mailaccounts of onlinebankiergegevens, prijs te geven.

Dergelijke aanvallen worden phishing genoemd. Bij een phishingaanval sturen cybercriminelen meestal een e-mail met een logo van een populaire dienst (bijvoorbeeld Microsoft, DHL, Amazon, Netflix), creëren ze urgentie (verkeerd verzendadres, verlopen wachtwoord, enz.) en plaatsen ze een link waarvan ze hopen dat hun potentiële slachtoffers erop zullen klikken.

Na het klikken op de link in zo'n e-mailbericht worden slachtoffers omgeleid naar een valse website die er identiek of zeer vergelijkbaar uitziet als de oorspronkelijke website. Slachtoffers worden dan gevraagd om hun wachtwoord, creditcardgegevens of andere informatie in te voeren die door cybercriminelen wordt gestolen.

![]() E-mails met kwaadaardige Bijlagen

E-mails met kwaadaardige Bijlagen

Een andere populaire aanvalsvector is e-mailspam met kwaadaardige bijlagen die de computers van gebruikers infecteren met malware. Kwaadaardige bijlagen bevatten meestal trojans die in staat zijn wachtwoorden, bankgegevens en andere gevoelige informatie te stelen.

Bij dergelijke aanvallen is het belangrijkste doel van cybercriminelen om hun potentiële slachtoffers over te halen een geïnfecteerde e-mailbijlage te openen. Om dit doel te bereiken, wordt in e-mail meestal gesproken over recent ontvangen facturen, faxen of spraakberichten.

Als een potentieel slachtoffer in de val trapt en de bijlage opent, raakt zijn computer geïnfecteerd en kan de cybercrimineel veel gevoelige informatie verzamelen.

Hoewel het een gecompliceerdere methode is om persoonlijke informatie te stelen (spamfilters en antivirusprogramma's detecteren dergelijke pogingen meestal), kunnen cybercriminelen, als ze succes hebben, een veel breder scala aan gegevens bemachtigen en informatie verzamelen voor een lange periode.

![]() Sexafpersing E-mails

Sexafpersing E-mails

Dit is een vorm van phishing. In dit geval ontvangen gebruikers een e-mail waarin wordt beweerd dat een cybercrimineel toegang heeft kunnen krijgen tot de webcam van het potentiële slachtoffer en een video-opname heeft van iemands masturbatie.

Om van de video af te komen, worden slachtoffers gevraagd om losgeld te betalen (meestal met Bitcoin of een andere cryptocurrency). Toch zijn al deze beweringen vals - gebruikers die dergelijke e-mails ontvangen, moeten ze negeren en verwijderen.

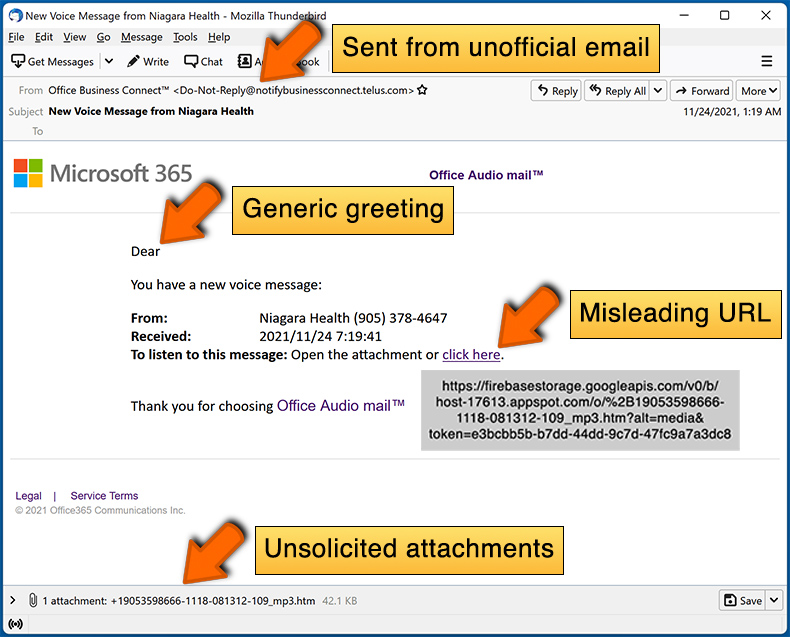

Hoe herkent u een kwaadaardige e-mail?

Hoewel cybercriminelen proberen hun lokmails er betrouwbaar uit te laten zien, zijn hier enkele dingen waar u op moet letten als u een phishing-e-mail probeert te herkennen:

- Controleer het e-mailadres van de afzender ("van"): Ga met uw muis over het "from" adres en controleer of het legitiem is. Als u bijvoorbeeld een e-mail van Microsoft hebt ontvangen, moet u controleren of het e-mailadres @microsoft.com is en niet iets verdachts als @m1crosoft.com, @microsfot.com, @account-security-noreply.com, enz.

- Controleer op algemene begroetingen: Als de begroeting in de e-mail "Geachte gebruiker", "Geachte @youremail.com", "Geachte gewaardeerde klant" is, moet dit argwaan wekken. Het is gebruikelijk dat bedrijven u bij uw naam noemen. Het ontbreken van deze informatie kan wijzen op een poging tot phishing.

- Controleer de links in de e-mail: Ga met uw muis over de link die in de e-mail wordt gepresenteerd, als de link die verschijnt verdacht lijkt, klik er dan niet op. Bijvoorbeeld, als u een e-mail van Microsoft hebt ontvangen en de link in de e-mail laat zien dat het naar firebasestorage.googleapis.com/v0 gaat... moet u het niet vertrouwen. Het beste is om niet op de links in de e-mails te klikken, maar om de website van het bedrijf te bezoeken dat u de e-mail in de eerste plaats heeft gestuurd.

- Vertrouw niet blindelings op e-mailbijlagen: Meestal zullen legitieme bedrijven u vragen om in te loggen op hun website en daar eventuele documenten te bekijken; als u een e-mail met een bijlage hebt ontvangen, is het een goed idee om deze te scannen met een antivirustoepassing. Geïnfecteerde e-mailbijlagen zijn een veelvoorkomende aanvalsvector die door cybercriminelen wordt gebruikt.

Om het risico op het openen van phishing en kwaadaardige e-mails te minimaliseren, raden wij u aan Combo Cleaner te gebruiken.

Voorbeeld van een spam e-mail:

Wat moet u doen als u in een e-mailscam getrapt bent?

- Als u op een link in een phishing-e-mail hebt geklikt en uw wachtwoord hebt ingevoerd - moet u uw wachtwoord zo snel mogelijk wijzigen. Meestal verzamelen cybercriminelen gestolen inloggegevens om deze vervolgens te verkopen aan andere groepen die ze voor kwaadaardige doeleinden gebruiken. Als u uw wachtwoord tijdig wijzigt, bestaat de kans dat criminelen niet genoeg tijd hebben om schade aan te richten.

- Als u uw creditcardgegevens hebt ingevoerd - neem dan zo snel mogelijk contact op met uw bank en leg de situatie uit. Er is een goede kans dat u uw gecompromitteerde creditcard moet annuleren en een nieuwe moet aanvragen.

- Als u tekenen van identiteitsdiefstal ziet - moet u onmiddellijk contact opnemen met de Federal Trade Commission. Deze instelling zal informatie over uw situatie verzamelen en een persoonlijk herstelplan opstellen.

- Als u een kwaadaardige bijlage hebt geopend - uw computer is waarschijnlijk geïnfecteerd, moet u deze scannen met een betrouwbare antivirustoepassing. Voor dit doel, raden wij u aan gebruik te maken van Combo Cleaner.

- Help andere internetgebruikers - meld phishing-e-mails bij de Anti-Phishing Working Group, het Internet Crime Complaint Center van de FBI, het National Fraud Information Center en het Amerikaanse ministerie van Justitie.

Veelgestelde vragen (FAQ)

Waarom heb ik deze e-mail ontvangen?

Spammails zijn niet persoonlijk, zelfs als ze details bevatten die relevant zijn voor de ontvangers. Deze mail wordt verzonden in grote campagnes - vandaar dat duizenden gebruikers identieke (of ongelooflijk gelijkende) e-mails ontvangen.

Ik heb mijn persoonlijke gegevens verstrekt toen ik werd misleid door deze spammail, wat moet ik doen?

Als je je inloggegevens openbaar hebt gemaakt - wijzig dan onmiddellijk de wachtwoorden van alle mogelijk gecompromitteerde accounts en informeer de officiële ondersteuning. Als je echter andere persoonlijke gegevens hebt verstrekt (bijv. identiteitskaartgegevens, paspoortscans, creditcardnummers, etc.) - neem dan onmiddellijk contact op met de betreffende autoriteiten.

Ik heb cybercriminelen op afstand toegang gegeven tot mijn computer, wat moet ik doen?

Als je cybercriminelen toegang hebt gegeven tot je apparaat op afstand - koppel het dan onmiddellijk los van het internet. Verwijder vervolgens het programma voor toegang op afstand dat de criminelen hebben gebruikt (bijv, UltraViewer, TeamViewer, enz.), omdat ze uw toestemming misschien niet nodig hebben om opnieuw verbinding te maken. Voer daarna een volledige systeemscan uit met een antivirusprogramma en verwijder alle gedetecteerde bedreigingen.

Ik heb een spammail gelezen maar de bijlage niet geopend. Is mijn computer geïnfecteerd?

Nee, het lezen van een e-mail is onschuldig. Systemen worden geïnfecteerd wanneer schadelijke bijlagen of koppelingen worden geopend/geklikt.

Ik heb een bestand gedownload en geopend dat als bijlage bij een spambericht zat. Is mijn computer geïnfecteerd?

Als het geopende bestand een uitvoerbaar bestand was (.exe, .run, enz.), dan is het apparaat hoogstwaarschijnlijk gecompromitteerd. Je had de infectie echter kunnen voorkomen als het een document was (.doc, .pdf, .xls, .one, enz.). Deze indelingen hebben mogelijk extra interactie nodig om het download-/installatieproces van malware te versnellen (bijv, macrocommando's, klikken op ingesloten inhoud, enz.)

Verwijdert Combo Cleaner malware-infecties in e-mailbijlagen?

Ja, Combo Cleaner kan de meeste bekende malware-infecties detecteren en verwijderen. Het moet worden benadrukt dat het uitvoeren van een volledige systeemscan essentieel is, omdat high-end kwaadaardige software zich meestal diep in systemen verstopt.

▼ Toon discussie