Verwijderingsinstructies voor de Warmcookie-backdoor-type malware

![]() Geschreven door Tomas Meskauskas op

Geschreven door Tomas Meskauskas op

Wat voor soort malware is Warmcookie?

Warmcookie is de naam van een backdoor-type malware. Kwaadaardige programma's binnen deze classificatie zijn ontworpen om een "achterdeur" te openen naar aangetaste systemen; het doel is om verdere infectie te veroorzaken (d.w.z. extra malware downloaden/installeren).

Warmcookie bestaat op zijn minst sinds de lente van 2024, met vermoedelijk oudere versies die nog eerder zijn uitgebracht. Op het moment van schrijven wordt deze backdoor actief verspreid via gerichte e-mailspamcampagnes.

Warmcookie malware overzicht

De mogelijkheden van Warmcookie zijn niet uitgebreid, en dat is niet ongewoon voor backdoors aangezien hun doel is om te dienen als een eerste toegangspunt tot een gericht netwerk. Warmcookie heeft anti-analyse functies, inclusief anti-debugging en detectie wanneer het gestart wordt in sandbox-omgevingen. De backdoor kan zijn privileges laten escaleren en voor persistentie zorgen door te plannen dat hij elke tien minuten wordt uitgevoerd.

Na een succesvolle infiltratie verzamelt Warmcookie in de eerste fase informatie voor de identificatie van geïnfecteerde machines: het serienummer van het volume, het DNS-domein, de apparaatnaam en de gebruikersnaam. De verzamelde gegevens worden vervolgens verzonden naar de C&C-server (Command and Control) van de aanvallers, die hard is gecodeerd in de malware.

In de tweede fase probeert Warmcookie aanvullende informatie te verzamelen en begint het de beschikbare functionaliteiten te gebruiken. Het programma zoekt CPU-gegevens, het IP-adres van het slachtoffer en een lijst met geïnstalleerde software (inclusief naam, versie en installatiedatum).

Warmcookie kan commando's uitvoeren op geïnfecteerde systemen. Het kan bestanden lezen, screenshots maken en bestanden downloaden naar besmette apparaten. Dit laatste is het hoofddoel van Warmcookie, omdat het op die manier verdere infecties veroorzaakt.

Theoretisch kunnen backdoors vrijwel elk type malware in systemen infiltreren; in de praktijk werken deze programma's echter binnen bepaalde beperkingen. Om verder te gaan met de malware die verderop kan worden geïnstalleerd - de infectie kan uitmonden in een vorm van een Trojaans virus.

"Trojaanse paarden" is een overkoepelende term die een verscheidenheid aan schadelijke programma's omvat, waaronder (maar niet beperkt tot): loaders/downloaders die aanvullende malware installeren, injectors die schadelijke code in processen/programma's injecteren, stealers die gegevens uit systemen en apps halen, spyware die gegevens vastlegt (bijv, screenshots maakt, desktops streamt, audio/video opneemt via microfoons/camera's, enzovoort), grabbers die bestanden downloaden van apparaten, keyloggers die toetsaanslagen opnemen, clippers die de inhoud van het klembord vervangen, enzovoort.

Ransomware is een andere wijdverspreide malware. Deze kwaadaardige software versleutelt bestanden en/of vergrendelt schermen van apparaten om losgeld te eisen voor ontsleuteling/toegangsherstel. Het is relevant om te vermelden dat ransomware die wordt ingezet tegen bedrijven vaak dubbele afpersingstactieken gebruikt, waarbij gevoelige informatie wordt gestolen van apparaten en slachtoffers worden gedwongen om te voldoen aan de losgeldeisen onder de dreiging van het lekken van gegevens.

Het is ook opmerkelijk dat ontwikkelaars van malware hun software en methodologieën vaak verbeteren. Daarom kunnen mogelijke toekomstige varianten meer gestroomlijnd zijn of extra/andere mogelijkheden hebben.

Samengevat kan de aanwezigheid van software zoals Warmcookie op apparaten leiden tot meervoudige systeeminfecties, gegevensverlies, ernstige privacyproblemen, financiële verliezen en identiteitsdiefstal.

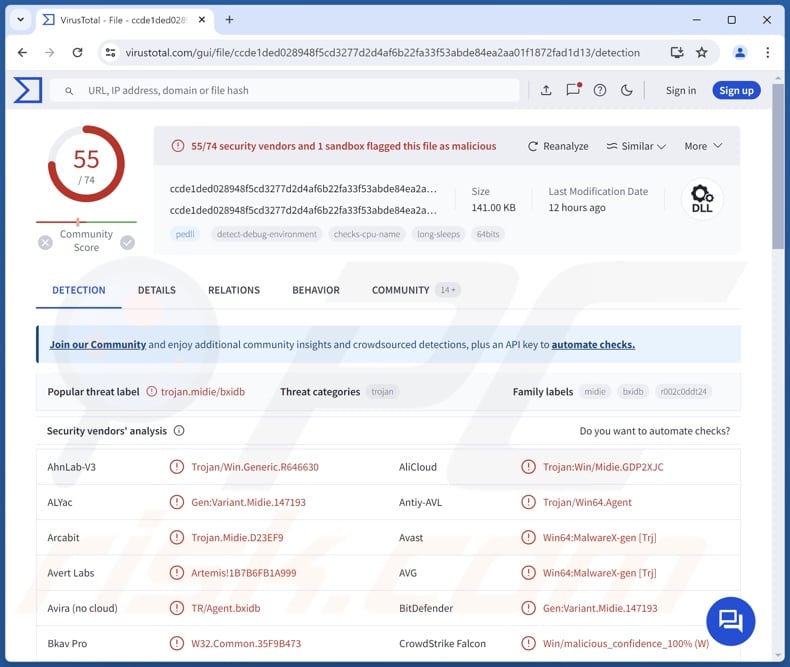

| Naam | Warmcookie virus |

| Type bedreiging | Trojaans paard, Achterdeur |

| Namen van detectie | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Gen:Variant.Midie.147193), ESET-NOD32 (Win64/Agent.DTJ), Kaspersky (HEUR:Trojan.Win64.Agent.gen), Microsoft (Trojan:Win64/Midie.GXZ!MTB), Volledige lijst met detecties (VirusTotal) |

| Symptomen | Trojaanse paarden zijn ontworpen om heimelijk te infiltreren in de computer van het slachtoffer en zich stil te houden. Er zijn dus geen specifieke symptomen zichtbaar op een geïnfecteerde machine. |

| Distributiemethoden | Geïnfecteerde e-mailbijlagen, schadelijke online advertenties, social engineering, softwarekrakers. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer toegevoegd aan een botnet. |

| Malware verwijderen (Windows) | Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. |

Backdoor-type malware voorbeelden

We hebben over duizenden kwaadaardige programma's geschreven; NICECURL, TAMECAT, MadMxShell, XRed, GoBear en SPICA zijn slechts enkele van onze artikelen over backdoors.

Malware kan zeer veelzijdig zijn of een ongelooflijk smal doel hebben. Maar hoe een kwaadaardig programma ook werkt - de aanwezigheid ervan op een apparaat bedreigt de veiligheid van het systeem en de gebruiker. Daarom is het van het grootste belang om alle bedreigingen onmiddellijk na ontdekking te elimineren.

Hoe is Warmcookie in mijn computer geïnfiltreerd?

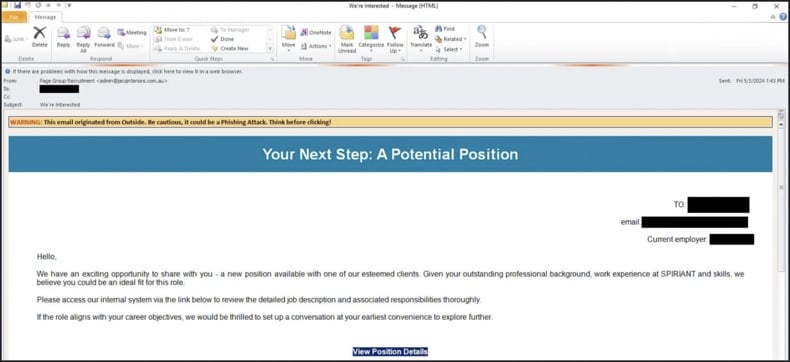

Ten tijde van het onderzoek werd Warmcookie verspreid via gerichte spam e-mails. De brieven gebruikten werk- en baangerelateerde lokkertjes. Ze deden zich voor als berichten van bestaande wervingsbureaus en spraken de slachtoffers aan met hun echte naam en vermeldden hun huidige werkplek, functie en soortgelijke informatie.

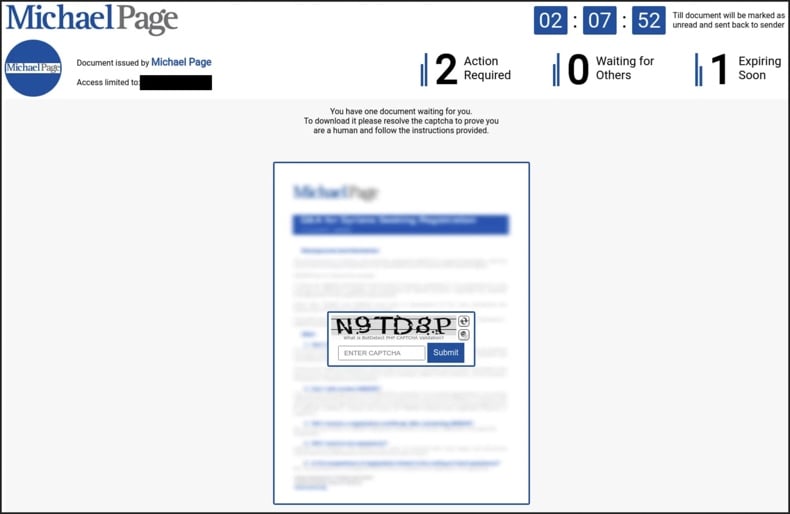

Ontvangers werden verleid om op een link in de e-mail te klikken die zogenaamd leidde naar een intern systeem waar ze de vacature konden bekijken. Dit resulteerde in een omleidingsketen die via een gecompromitteerde site (meestal gehost op gerenommeerde domeinen) op een kwaadaardige website terechtkwam.

De landingspagina werd gepresenteerd als een voortzetting van de oorspronkelijke wervingslokker en bevatte informatie die verband hield met en relevant was voor het slachtoffer. Deze site vroeg de bezoeker om het document te downloaden (met details over de voorgestelde functie) en om dat te doen - werd hen gevraagd om een CAPTCHA-test te voltooien.

Nadat de test was voltooid, downloadde het slachtoffer een gecodeerd JavaScript-bestand. In dit bestand werd een PowerShell-script uitgevoerd dat bedoeld was om systemen te infecteren met Warmcookie.

Momenteel zijn deze campagnes actief en worden ze goed onderhouden. De spammail wordt dagelijks tot wekelijks bezorgd; ook de websites in de omleidingsketen en de landingspagina's worden bijna wekelijks bijgewerkt, waardoor de kans op detectie afneemt wanneer de reputatie van een pagina stijgt.

Er moet worden vermeld dat Warmcookie kan worden verspreid door gebruik te maken van verschillende lokmiddelen, distributietechnieken en infectieketens.

Phishing en social engineering zijn cruciaal bij de verspreiding van malware. Kwaadaardige programma's worden meestal vermomd als of gebundeld met gewone software/mediabestanden. Naast JavaScript kunnen besmettelijke bestanden worden geleverd als archieven (ZIP, RAR, enz.), uitvoerbare bestanden (.exe, .run, enz.), documenten (Microsoft Office, Microsoft OneNote, PDF, enz.) en andere formaten.

De meest gebruikte malwareverspreidingsmethoden zijn onder andere: schadelijke bijlagen/links in spam (bijv. e-mails, DM's/PM's, sms'jes, berichten op sociale media/forums, enz, freeware en gratis websites voor het hosten van bestanden, P2P netwerken voor het delen van bestanden, etc.), online oplichting, malvertising, illegale programma's/media, illegale software activeringstools ("cracks") en valse updates.

Bovendien kunnen sommige schadelijke programma's zichzelf verspreiden via lokale netwerken en verwisselbare opslagapparaten (bijv. externe harde schijven, USB-sticks, enz.).

Hoe voorkomt u de installatie van malware?

We raden aan voorzichtig te zijn met inkomende e-mails, DM's/PM's, sms'jes en andere berichten. Bijlagen of links in dubieuze/irrelevante e-mails mogen niet worden geopend, omdat ze kwaadaardig kunnen zijn. Een andere aanbeveling is om voorzichtig te zijn tijdens het browsen, omdat valse en gevaarlijke online inhoud meestal echt en onschuldig lijkt.

Bovendien moeten alle downloads van officiële en geverifieerde kanalen komen. We raden aan om programma's te activeren en bij te werken met legitieme functies/tools, omdat programma's van derden malware kunnen bevatten.

Het is essentieel voor de veiligheid van apparaten/gebruikers om een betrouwbare antivirus te installeren en up-to-date te houden. Beveiligingssoftware moet worden gebruikt om regelmatig systeemscans uit te voeren en om gedetecteerde bedreigingen en problemen te verwijderen. Als je denkt dat je computer al geïnfecteerd is, raden we je aan een scan uit te voeren met Combo Cleaner om geïnfiltreerde malware automatisch te verwijderen.

Spam-e-mail die Warmcookie-malware verspreidt (afbeeldingsbron - Elastic):

Tekst in deze e-mail:

We're Interested

Your Next Step: A Potential Position

Hello,

We have an exciting opportunity to share with you - a new position available with one of our esteemed clients. Given your outstanding professional background, work experience at SPIRIANT and skills, we believe you could be an ideal fit for this role.

Please access our internal system via the link below to review the detailed job description and associated responsibilities thoroughly.

If the role aligns with your career objecties, we would be thrilled to set up a conversation at your earliest convenience to explore further.

View Position Details

Kwaadaardige website (gepromoot via spam e-mail) verspreidt Warmcookie (afbeeldingsbron - Elastic):

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

▼ DOWNLOAD Combo Cleaner

De gratis scanner controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door Rcs Lt, het moederbedrijf van PCRisk. Lees meer. Door het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden.

Snelmenu:

- Wat is Warmcookie?

- STAP 1. Handmatige verwijdering van Warmcookie malware.

- STAP 2. Controleer of je computer schoon is.

Hoe verwijder ik malware handmatig?

Het handmatig verwijderen van malware is een ingewikkelde taak - meestal is het het beste om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner te gebruiken.

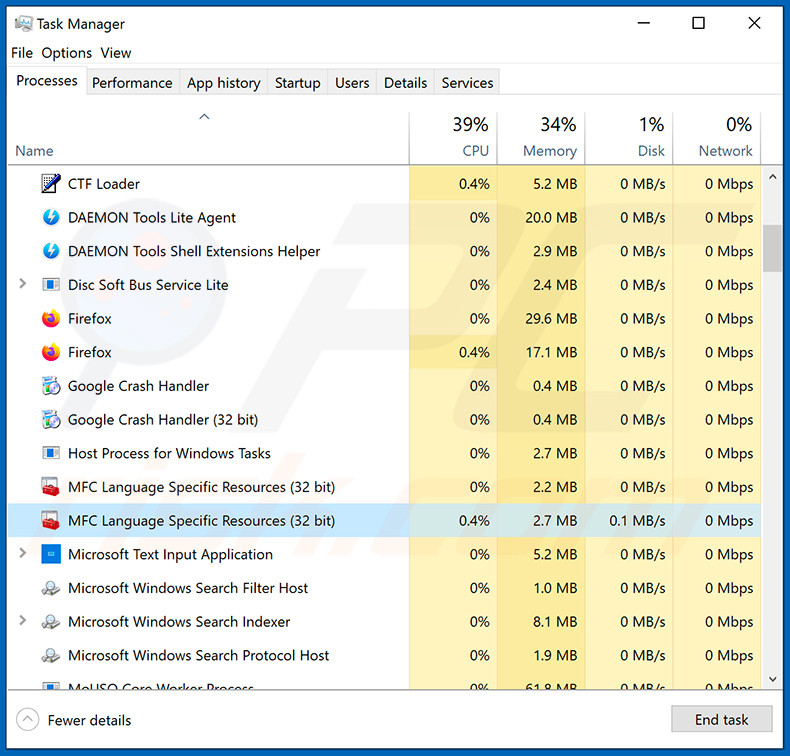

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat wordt uitgevoerd op de computer van een gebruiker:

Als je de lijst met programma's die op je computer worden uitgevoerd hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet je doorgaan met deze stappen:

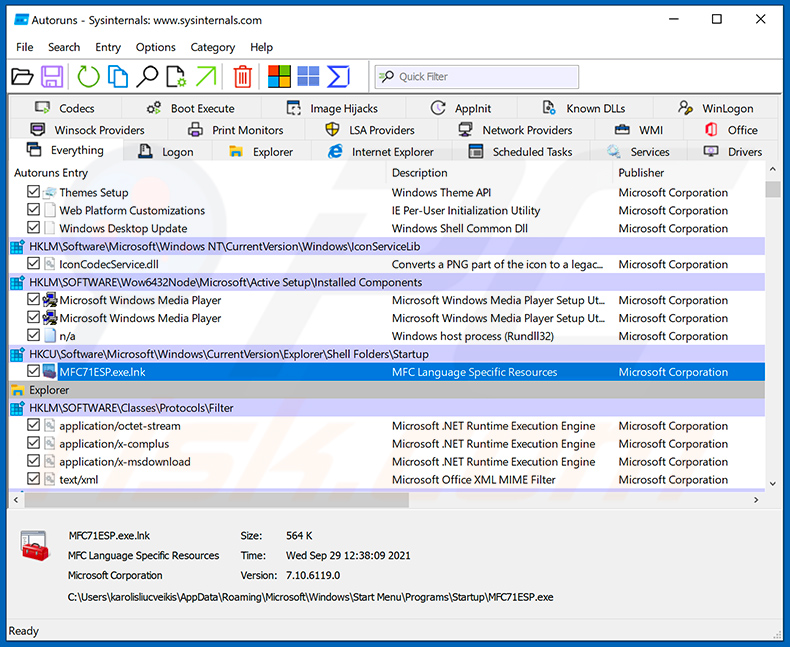

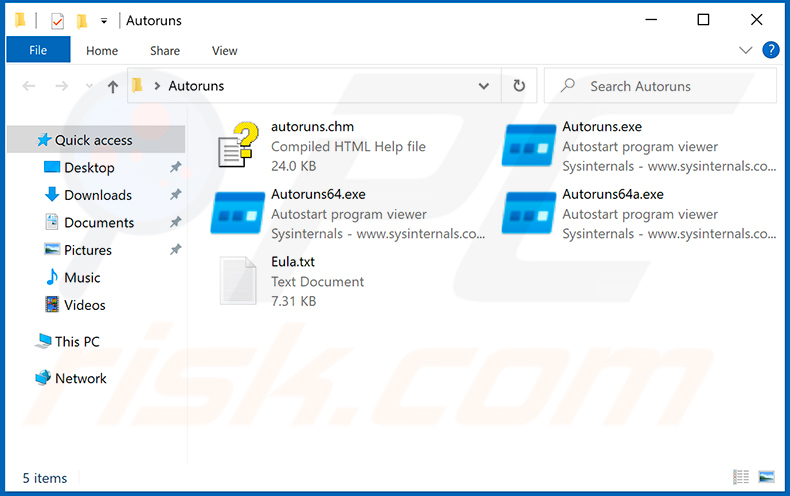

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

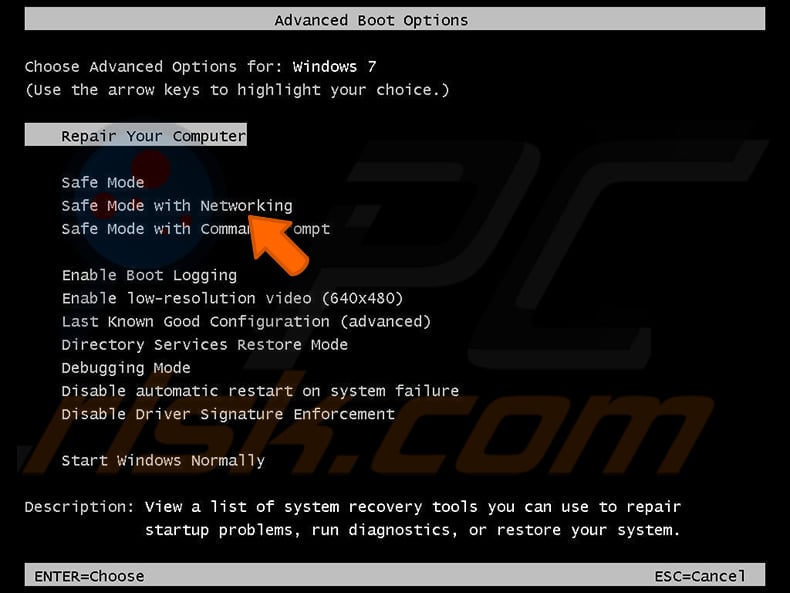

Start je computer opnieuw op in Veilige modus:

Start je computer opnieuw op in Veilige modus:

Gebruikers van Windows XP en Windows 7: Start je computer op in Veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstarten van de computer meerdere keren op de F8-toets op je toetsenbord totdat je het menu Geavanceerde opties van Windows ziet en selecteer vervolgens Veilige modus met netwerken uit de lijst.

Video die laat zien hoe je Windows 7 start in "Veilige modus met netwerk":

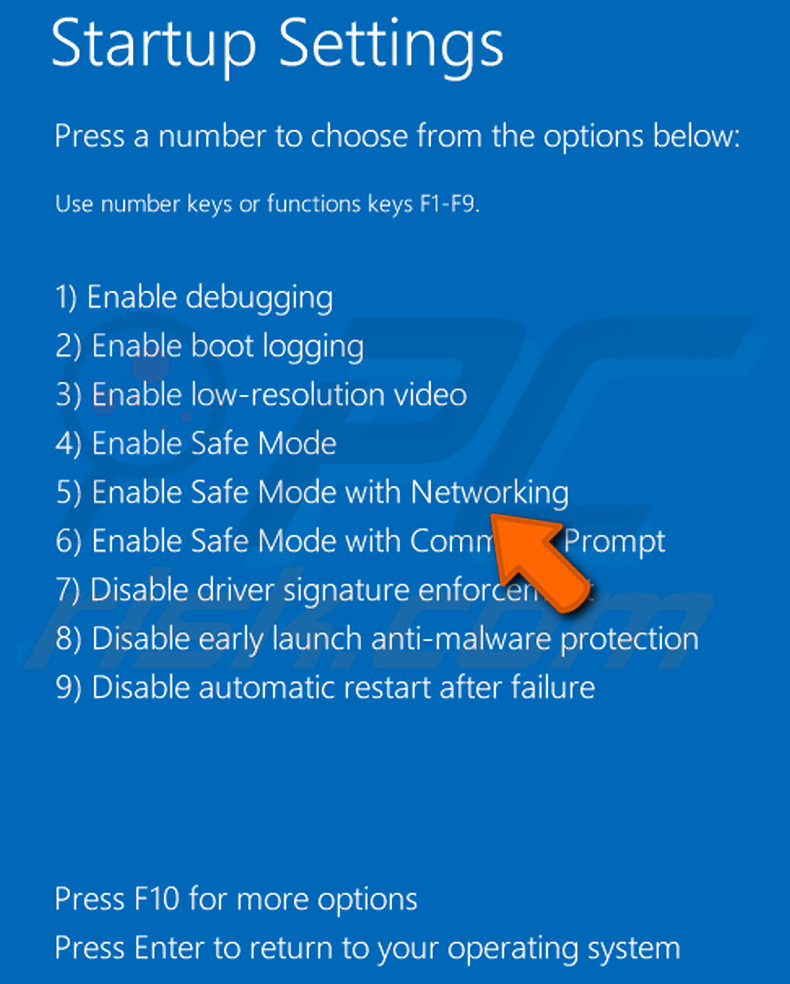

Windows 8 gebruikers: Start Windows 8 op in Veilige modus met netwerk - Ga naar het Windows 8 Startscherm, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, selecteer in het geopende venster "Algemene pc-instellingen" Geavanceerd opstarten.

Klik op de knop "Nu opnieuw opstarten". Je computer wordt nu opnieuw opgestart in het menu "Geavanceerde opstartopties". Klik op de knop "Problemen oplossen" en vervolgens op de knop "Geavanceerde opties". Klik in het scherm met geavanceerde opties op "Opstartinstellingen".

Klik op de knop "Opnieuw opstarten". Je pc zal opnieuw opstarten in het scherm Opstartinstellingen. Druk op F5 om op te starten in Veilige modus met netwerk.

Video die laat zien hoe je Windows 8 opstart in "Veilige modus met netwerk":

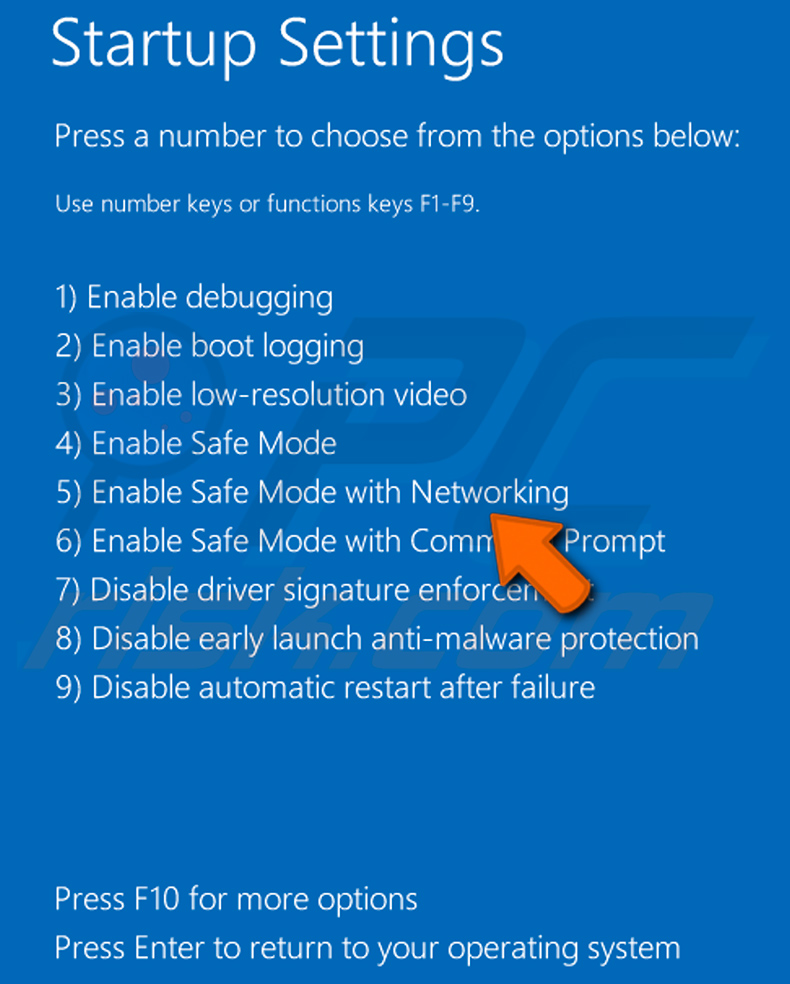

Windows 10-gebruikers: Klik op het Windows-logo en selecteer het Power-pictogram. Klik in het geopende menu op "Opnieuw opstarten" terwijl je de toets "Shift" op je toetsenbord ingedrukt houdt. Klik in het venster "Een optie kiezen" op "Problemen oplossen" en selecteer vervolgens "Geavanceerde opties".

Selecteer in het menu "Geavanceerde opties" "Opstartinstellingen" en klik op de knop "Opnieuw opstarten". In het volgende venster moet je op de toets "F5" op je toetsenbord klikken. Hierdoor wordt je besturingssysteem opnieuw opgestart in de veilige modus met netwerken.

Video die laat zien hoe je Windows 10 start in "Veilige modus met netwerken":

Pak het gedownloade archief uit en voer het bestand Autoruns.exe uit.

Pak het gedownloade archief uit en voer het bestand Autoruns.exe uit.

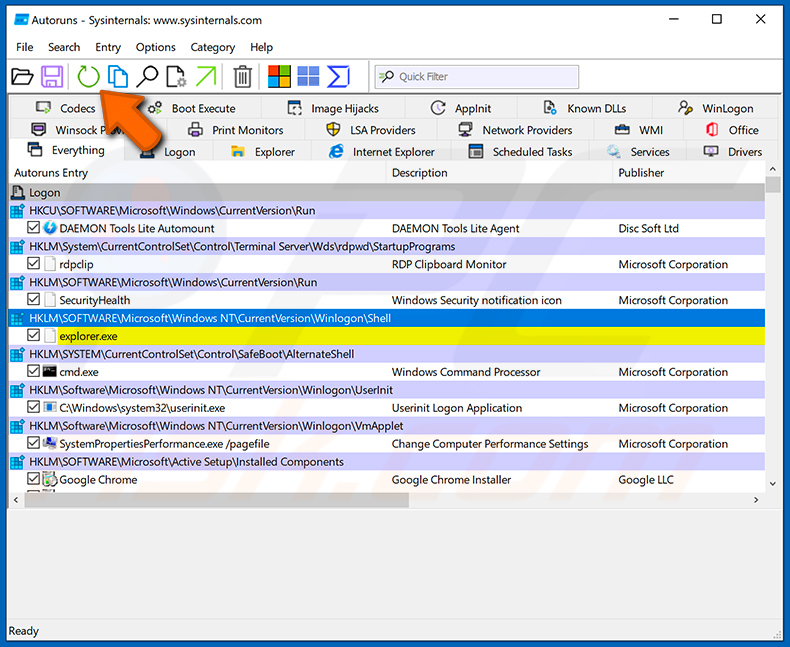

Klik in de Autoruns-toepassing op "Options" (Opties) bovenaan en schakel de opties "Hide Empty Locations" (Lege locaties verbergen) en "Hide Windows Entries" (Windows items verbergen) uit. Klik na deze procedure op het pictogram "Vernieuwen".

Klik in de Autoruns-toepassing op "Options" (Opties) bovenaan en schakel de opties "Hide Empty Locations" (Lege locaties verbergen) en "Hide Windows Entries" (Windows items verbergen) uit. Klik na deze procedure op het pictogram "Vernieuwen".

Controleer de lijst van de Autoruns-toepassing en zoek het malwarebestand dat je wilt verwijderen.

Controleer de lijst van de Autoruns-toepassing en zoek het malwarebestand dat je wilt verwijderen.

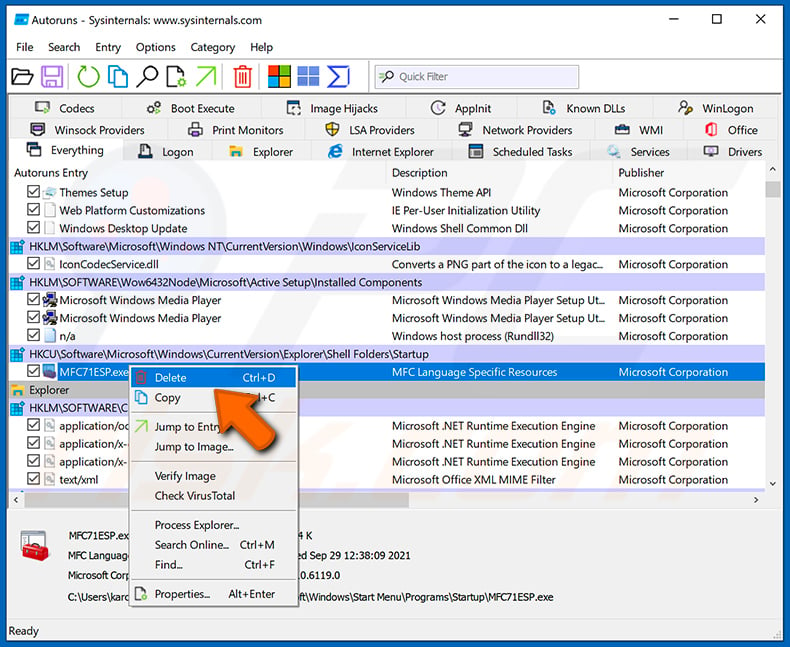

Je moet het volledige pad en de naam opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u "Verwijderen".

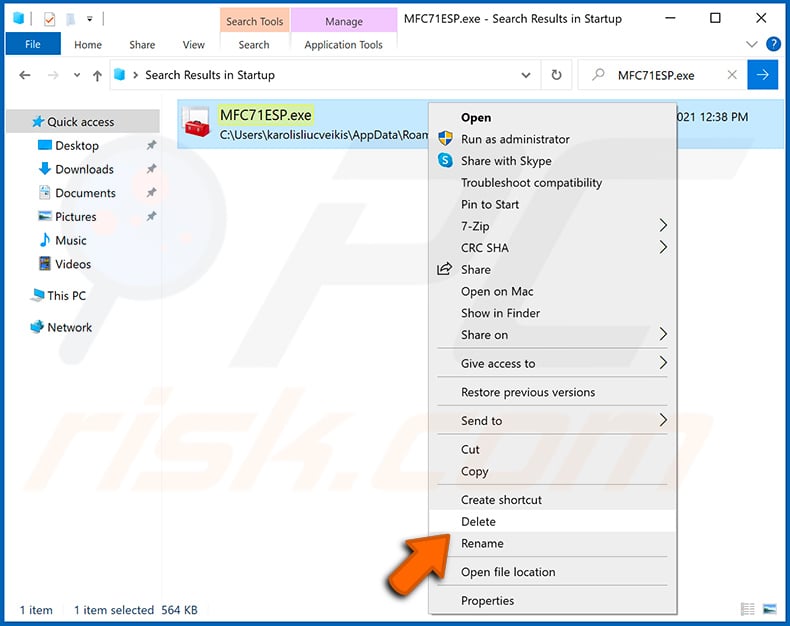

Nadat u de malware hebt verwijderd via de toepassing Autoruns (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende keer opstarten van het systeem), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als je de bestandsnaam van de malware vindt, verwijder deze dan.

Start je computer opnieuw op in de normale modus. Als je deze stappen volgt, zou je alle malware van je computer moeten verwijderen. Houd er rekening mee dat voor het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist zijn. Als je deze vaardigheden niet hebt, laat het verwijderen van malware dan over aan antivirus- en antimalwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om een infectie te voorkomen dan om malware later te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates van het besturingssysteem en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden we u aan uw computer te scannen met Combo Cleaner.

Veelgestelde vragen (FAQ)

Mijn computer is geïnfecteerd met Warmcookie-malware, moet ik mijn opslagapparaat formatteren om er vanaf te komen?

Voor het verwijderen van malware is formatteren zelden nodig.

Wat zijn de grootste problemen die Warmcookie-malware kan veroorzaken?

De gevaren van een infectie hangen af van de mogelijkheden van de malware en de doelen van de cybercriminelen. De bedreigingen die gepaard gaan met Warmcookie zijn variabel, omdat dit programma een backdoor is - malware die is ontworpen om kettinginfecties te veroorzaken (d.w.z. aanvullende kwaadaardige software te infiltreren). Over het algemeen zijn infecties met een hoog risico gekoppeld aan gegevensverlies, ernstige privacyproblemen, financiële verliezen en identiteitsdiefstal.

Wat is het doel van Warmcookie-malware?

Malware wordt voornamelijk gebruikt om winst te maken. Cybercriminelen kunnen deze software echter ook gebruiken om zichzelf te amuseren, persoonlijke wrok te realiseren, processen te verstoren (bijv. sites, diensten, bedrijven, enz.), deel te nemen aan hacktivisme en politiek/geopolitiek gemotiveerde aanvallen te lanceren.

Hoe is Warmcookie-malware mijn computer binnengedrongen?

Warmcookie wordt actief verspreid via gerichte e-mailspamcampagnes. Naast spam zijn andere veelgebruikte verspreidingsmethoden van malware onder andere drive-by downloads, online scams, malvertising, verdachte downloadbronnen (bijv. freeware en sites van derden, P2P-sharingnetwerken, enz.), illegale inhoud, illegale softwareactiveringstools ("cracks") en nepupdates. Sommige schadelijke programma's kunnen zichzelf verspreiden via lokale netwerken en verwisselbare opslagapparaten.

Beschermt Combo Cleaner mij tegen malware?

Ja, Combo Cleaner is ontworpen om computers te scannen en alle soorten bedreigingen te elimineren. Het kan de meeste bekende malware-infecties detecteren en verwijderen. Het moet worden benadrukt dat het uitvoeren van een volledige systeemscan cruciaal is, omdat geavanceerde kwaadaardige software de neiging heeft zich diep in systemen te verstoppen.

▼ Toon discussie