Virus en spyware verwijderingsrichtlijnen, instructies om de installatie ongedaan te maken

Deal ransomware verwijderingsinstructies

Wat is Deal?

Deal werd ontdekt door dnwls0719 en is een schadelijke software die afkomstig is uit de Phobos ransomware-familie. Deze werd ontworpen om gegevens te versleutelen en deze vergrendeld te houden totdat er losgeld wordt betaald voor de ontsleuteling. Tijdens het coderingsproces worden alle bestanden hernoemd met het unieke ID-nummer van het slachtoffer, het e-mailadres van de ontwikkelaar en de extensie ".deal". Zo kan "1.jpg" bijvoorbeeld worden hernoemd naar "1.jpg.id[1E857D00-2423].[butters.felicio@aol.com].deal" .Nadat het proces is voltooid, maakt dit schadelijke programma twee bestanden aan met de naam "info.txt" en "info.hta" en plaatst deze op het bureaublad. Bijgewerkte varianten van deze ransomware gebruiken de extensies ".[kenny.sarginson@aol.com].deal", ".[harlin_marten@aol.com].deal", ".[lewisswaffield.a@aol.com].deal" en ".[relvirosa1981@aol.com].deal" voor de gecodeerde bestanden.

"Activation Warning Alert" pop-up oplichting verwijderingsinstructies

Wat is de "Activation Warning Alert"?

De "Activation Warning Alert" of "Activeringswaarschuwing" is een poging tot oplichting via malafide webpagina's. Het is zogenaamd een waarschuwing voor gebruikers over de bedreigingen die aanwezig zijn op hun apparaat en die zouden zijn gedetecteerd door Windows Security. Er moet benadrukt worden dat Microsoft hier niks mee te maken heeft. Deze zwendel spoort de gebruikers aan om een vals nummer voor technische ondersteuning te bellen en om hun Windows-account en besturingssysteemdetails te delen. De meeste bezoekers van misleidende websites, waarop de 'Activeringswaarschuwing' en soortgelijke oplichtingen te zien zijn, komen hier onbedoeld op terecht. Ze worden omgeleid door opdringerige advertenties of door mogelijk ongewenste applicaties die al in het systeem geïnfiltreerd zijn.

Mailto ransomware verwijderingsinstructies

Wat is Mailto?

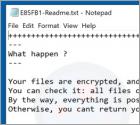

Mailto (ook bekend als NetWalker) werd ontdekt door GrujaRS en is een schadelijke software, een bijgewerkte versie van de Kokoklock ransomware. Mailto codeert de bestanden, waardoor ze onbruikbaar worden. Het programma codeert de gegevens en hernoemt de bestanden door er het e-mailadres van de ontwikkelaar en een extensie met de unieke ID van het slachtoffer aan toe te voegen (bijv. ".E85fb1"). Zo kan "1.jpg" bijvoorbeeld worden hernoemd naar "1.jpg.mailto[Hamlampampom@cock.li].e85fb1". Zodra de codering is voltooid, creëert Mailto een tekstbestand met de naam met het patroon "slachtoffer_ID-Readme.txt" (bv. "E85FB1-Readme.txt") op het bureaublad.

Wat is 2conv[.]com?

De website 2conv[.]com biedt een online service om YouTube video's om te zetten naar MP3 en andere formaten. Het promoot ook een desktop downloader en converter genaamd Flvto Youtube Downloader. Merk op dat het illegaal is om video's van YouTube te downloaden. Bovendien bevat de 2conv[.]com webpagina dubieuze advertenties en, indien toegestaan, toont het meldingen die leiden naar andere dubieuze webpagina's.

Hoe de melding 'MAC OS Is Infected With Spyware' te verwijderen van een Mac?

Wat is 'MAC OS Is Infected With Spyware'?

"MAC OS Is Infected With Spyware / MAC OS is geïnfecteerd met spyware" is een valse foutmelding die overeenkomsten vertoont met: Website You Visited Infected Your Mac With A Virus, You Mac May Be Infected By A Virus!, Mac OS Security en vele andere. Deze melding wordt weergegeven door een aantal misleidende websites. De meeste bezoekers komen onbedoeld op deze sites terecht: ze worden ernaar omgeleid door mogelijk ongewenste apps of door opdringerige advertenties die worden geleverd door andere malafide sites en waarop gebruikers hebben geklikt. Naast het veroorzaken van omleidingen, registreren de mogelijk ongewenste apps ook gevoelige informatie en vertonen ze opdringerige advertenties.

Hoe verwijdert u de valse melding "Adobe Flash Player" is verlopen" van een Mac?

Wat is de waarschuwing "Adobe Flash Player is verouderd"?

Dit is een bericht weergegeven door een misleidende website die een pop-upvenster opent waarin wordt gesuggereerd dat de huidige versie van Adobe Flash Player verouderd is. Gebruikers worden aangemoedigd om de nieuwste versie te downloaden/installeren. Op het moment van onderzoek downloadde deze pagina de installatieprogramma's van twee apps: Media Player en MyCouponsmart. Zoals de meeste soortgelijke websites is ook hier het doel om gebruikers te misleiden zodat ze mogelijk ongewenste apps downloaden en installeren. In de meeste gevallen verspreiden dergelijke websites gewone ongewenste apps zoals browserkapers en adware. Het is echter ook mogelijk dat een dergelijke website gebruikt wordt om de bezoekers te besmetten met trojans, ransomware of andere gevaarlijke malware.

LockBit ransomware verwijderingsinstructies

Wat is LockBit?

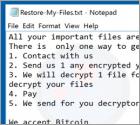

LockBit werd ontdekt door het MalwareHunterTeam en is een ransomware (ook bekend als 'gijzelsoftware'). Deze schadelijke software is ontworpen om gegevens te coderen. De cybercriminelen die verantwoordelijk zijn voor de infectie eisen een betaling (losgeld) voor de decryptietools/software. Tijdens het coderingsproces geeft LockBit de bestanden een nieuwe naam met de extensie ".abcd". Na dit proces wordt er een tekstbestand (Restore-My-Files.txt) in elke getroffen map geplaatst.

Un1que ransomware verwijderingsinstructies

Wat is Un1que?

Un1que is de naam van een stukje kwaadaardige software, behorend tot de IEncrypt ransomware-familie en ontdekt door GrujaRS. Deze malware werkt door de bestanden op geïnfecteerde systemen te coderen en losgeld te eisen in ruil voor de decoderingstools/software. Tijdens het coderingsproces wordt aan elk bestand de extensie ".un1que" toegevoegd; een bestand als "1.jpg" wordt bijvoorbeeld weergegeven als "1.jpg.un1que". Bovendien maakt elk gecodeerd bestand een eigen bericht aan met een vraag om losgeld ("_readme") , met telkens identieke inhoud.. Zo wordt bijvoorbeeld het bestand "1.jpg.un1que" vergezeld door een tekstbestand met de naam "1.jpg.un1que_readme".

CU ransomware verwijderingsinstructies

Wat is CU?

CU is de naam van malware afkomstig uit de Crysis/Dharma ransomware-familie. Omdat de CU ransomware bestanden codeert, krijgen alle bestanden een nieuwe naam volgens dit patroon - originele bestandsnaam, unieke ID per slachtoffer, het e-mailadres van de cybercriminelen en de extensie ".CU". Daarom zal een bestand zoals "1.jpg" hernoemd worden in bijvoorbeeld "1.jpg.id-1E857D00.[cyberunion@tuta.io].CU". Nadat dit proces is voltooid, wordt er een tekstbestand - "FILES ENCRYPTED.txt" op het bureaublad aangemaakt en wordt er een pop-upvenster weergegeven.

LIVE ransomware verwijderingsinstructies

Wat is LIVE?

LIVE is de titel van een kwaadaardig programma, behorend tot de Dharma ransomware-familie. Systemen die ermee geïnfecteerd raken worden versleuteld en ontvangen een bericht met een vraag om losgeld in ruil voor de tools/software die de bestanden kan ontsleutelen (decoderen). Aangezien deze ransomware bestanden codeert, worden alle bestandsnamen hernoemd met een unieke ID, het e-mailadres van de ontwikkelaar en de extensie ".LIVE". Een bestand met de oorspronkelijke naam "1.jpg" wordt dan bijvoorbeeld "1.jpg.id-1E857D00.[cryptlive@aol.com].LIVE". Na het einde van dit proces wordt er een tekstbestand ("FILES ENCRYPTED.txt") op het bureaublad neergezet en wordt een er pop-upvenster weergegeven. Beide bevatten een bericht met de vraag om losgeld.

Meer artikelen...

Pagina 332 van 544

<< Start < Vorige 331 332 333 334 335 336 337 338 339 340 Volgende > Einde >>